简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

防火墙旨在监控传入和传出的网络流量,并根据一组安全规则决定是允许还是阻止特定流量。它可以在您的内部网络和来自外部来源(例如 Internet)的传入流量之间建立屏障,以阻止病毒和黑客等恶意流量。防火墙可以是软件也可以是硬件(最好在您的网络中同时拥有)。软件防火墙是安装在每台计算机上的程序,通过端口号和应用程序调节流量,而物理防火墙是安装在网络和网关之间的设备。总的来说:防火墙是一种网络安全设备或软

注Go)**[外链图片转存中…(img-atj7N8Bk-1713036071660)]

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!【完整版领取方式在文末!!内容实在太多,不一一截图了。

我们在拿到新的交换机后,想要配置远程登陆交换机,首先就需要通过Console口登录交换机。这个弱电行业网之前也提到过,我们再来做个简单的回顾。用Console通信线缆的DB9(孔)插头插入PC1的9芯(针)串口(串口标志是COM)插座,再将RJ-45插头端插入交换机的Console口中。新建连接后,弹出界面,选择“Serial”,为什么是serial口,serial口是串口,与交换机的连接方式一致

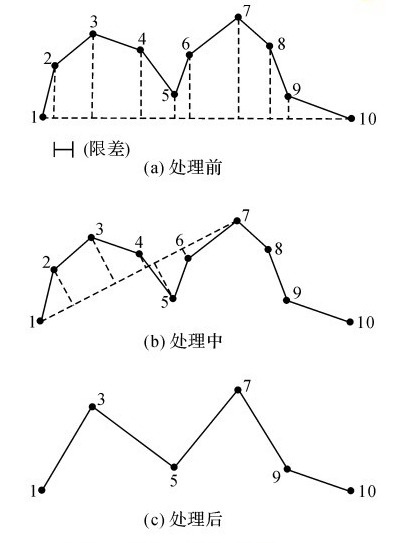

道格拉斯-普克算法 Douglas-Peucker Algorithm 简称 D-P 算法,亦称为拉默-道格拉斯-普克算法、迭代适应点算法、分裂与合并算法,是将曲线近似表示为一系列点,并减少点的数量的一种算法。该算法的原始类型分别由乌尔斯·拉默于1972年以及大卫·道格拉斯和托马斯·普克于1973年提出,并在之后的数十年中由其他学者予以完善。D-P 算法是公认的线状要素化简经典算法。现有的线化简算

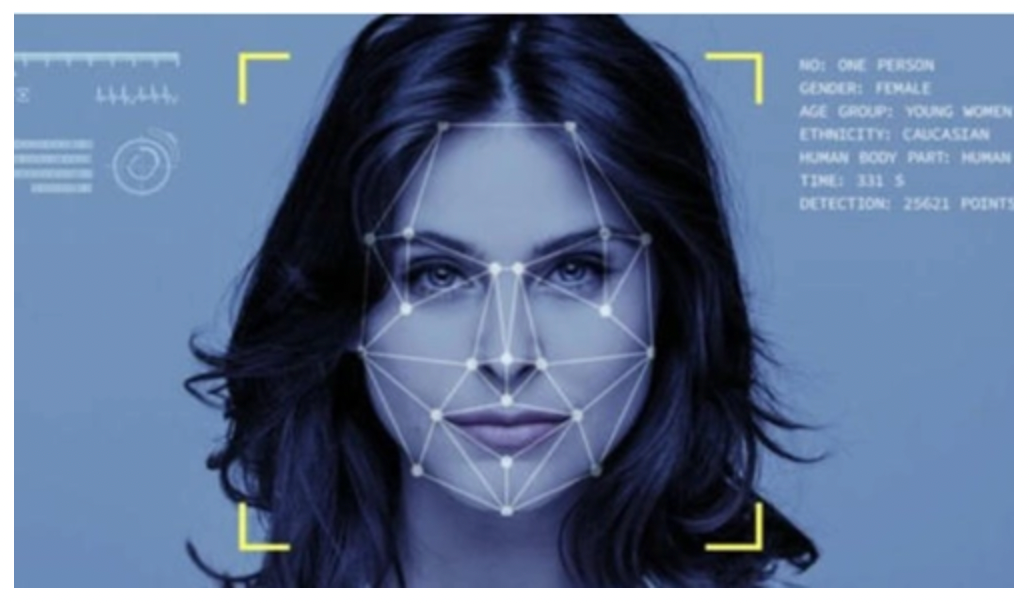

Python是一种计算机编程语言以及配套的软件工具和库。Python简单易学,代码十分简洁,它使用强制空白符作为缩进,这大大提高了Python的开发效率,使用Python能够在更短的时间内完成更多的工作。Python是一门开源的语言,并且Python还有许多强大的开源库,这些库使得Python无论是对云计算、大数据、还是人工智能,都有很强的支持能力。人脸识别是计算机视觉领域的典型,也是最成功的识别

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!【完整版领取方式在文末!!内容实在太多,不一一截图了。

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵

在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。最后说一句,所有的安全措施都用上的话有时候难免太过复杂,在实际项目中需要根据自身情况作出裁剪,比如可以只使用签名机制就可以保证信息不会被篡改,或者定向提供服务的时候只用Token机制就可以了。恭喜你,如果学到这里,你

在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。虽然保护服务器免受攻击超出了本文的范围,但作为移动开发人员,您可以通过删除服务器正在使用的语言的字符来完成您的工作。最近遍览了各种网络安全类的文章,内容参差不齐,其中不伐有大佬倾力教学,也有各种不良机构浑水摸鱼,在收