简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

软件安全测试是确保软件应用程序安全性的过程,在进行软件安全测试时,有四个要点:应用安全、漏洞扫描、代码审计以及渗透测试,这四个点在确保软件应用程序的安全性方面起到了至关重要的作用。1、应用安全涉及对软件应用程序的设计和实现进行评估,以确保它们符合安全标准和最佳实践。应用安全测试通常包括对输入验证、身份验证和授权、数据保护等方面进行测试,以识别和弥补潜在的安全漏洞。2、漏洞扫描是通过使用自动化工具,

APKDeepLens 是一款基于 Python 开发的工具,专为扫描 Android 应用程序(APK 文件)的安全漏洞而设计。该工具聚焦于 OWASP 移动应用十大安全风险,为开发人员、渗透测试人员和安全研究人员提供了一种简便高效的方式,用于评估 Android 应用的安全防护水平。APKDeepLens 是一款基于 Python 的工具,可对 APK 文件执行多种安全分析操作。:扫描 And

SecurityOnion是一款专为入侵检测和NSM(网络安全监控)设计的Linux发行版。其安装过程很简单,在短时间内就可以部署一套完整的NSM收集、检测和分析的套件。SecurityOnion可能是主动的,用于识别漏洞或过期的SSL证书。或者也可能是被动的,如事件响应和网络取证。其镜像可以作为传感器分布在网络中,以监控多个VLAN和子网。从时代发展的角度看,网络安全的知识是学不完的,而且以后要

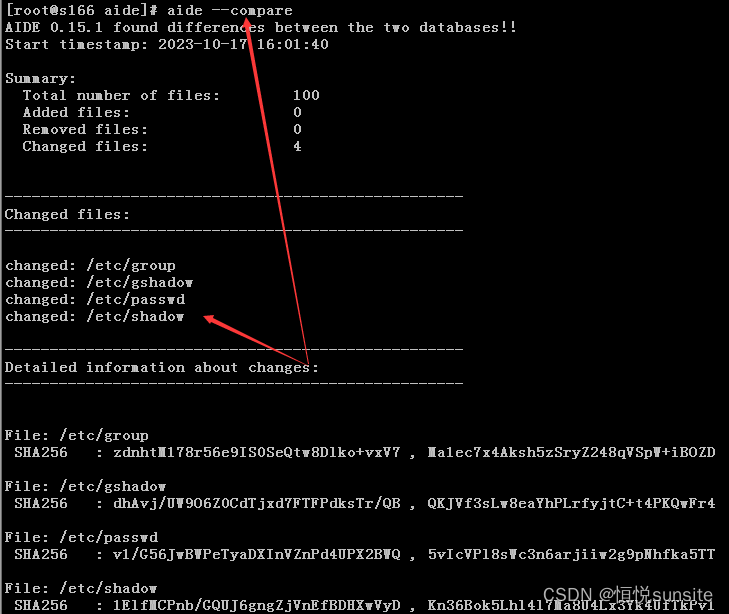

AIDE,全称为Advanced Intrusion DetectionEnvironment,是一个主要用于检测文件完整性的入侵检测工具。它能够构建一个指定文件的数据库,并使用aide.conf作为其配置文件。AIDE数据库能够保存文件的各种属性,包括权限、索引节点序号、所属用户、所属用户组、文件大小、最后修改时间、创建时间、最后访问时间、增加的大小以及连接数等。此外,AIDE还支持多种算法,如

这条规则将禁止192.168.1.0/24网段的访问,丢弃源地址的流量。可以使用类似的命令来添加更多规则到自定义链中,根据需求进行配置。如果想要删除自定义链,确保满足以下条件:自定义链没有被任何默认链引用,即自定义链的引用计数为0。自定义链中没有任何规则,即自定义链为空。可以使用-x示例自定义链使用自定义链添加:iptables -N custom(链名) 创建链自定义链改名:iptables -

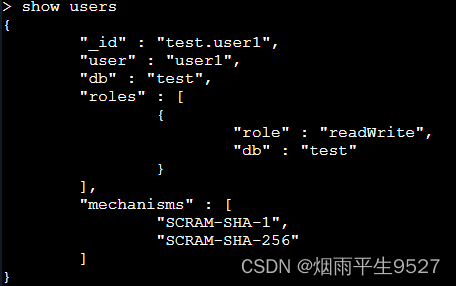

第一关我们已经接触了管理员用户的root权限,现在我们再来看看普通用户可拥有的权限。权限说明Read允许用户读取指定数据库readWrite允许用户读写指定数据库dbAdmin允许用户在指定数据库中执行管理函数,如索引创建、删除,查看统计或访问system.profileuserAdmin允许用户向system.users集合写入,可以找指定数据库里创建、删除和管理用户只在admin数据库中可用,

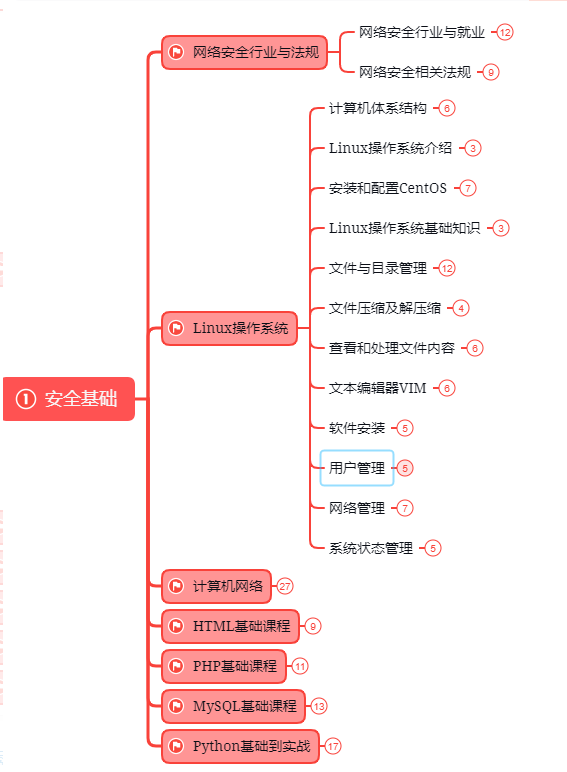

从时代发展的角度看,网络安全的知识是学不完的,而且以后要学的会更多,同学们要摆正心态,既然选择入门网络安全,就不能仅仅只是入门程度而已,能力越强机会才越多。因为入门学习阶段知识点比较杂,所以我讲得比较笼统,大家如果有不懂的地方可以找我咨询,我保证知无不言言无不尽,需要相关资料也可以找我要,我的网盘里一大堆资料都在吃灰呢。干货主要有:①1000+CTF历届题库(主流和经典的应该都有了)②CTF技术文

最近攻击机一直无法成功利用靶机暴露出来的漏洞,怀疑是旧漏洞利用软件的问题,使用了当前流行的 Nessus 扫描软件,果然如此。本章介绍 Nessus软件的安装和使用。之前使用了大佬 21superman的漏洞利用软件扫描自己搭建的靶机,不确定是否有这个漏洞(毕竟github已经找不到该软件),攻击机一直无法成功。使用了本章介绍了 Nessus软件,确实很全面且一直在更新漏洞库,推荐给大家的同时也方

虚拟化并不是什么新主题;实际上,它的存在已经超过 40 年了。虚拟化技术最早的一些用法包括 IBM® 7044、麻省理工学院(MIT)在 IBM 704 上开发的 CTSS(Compatible Time Sharing System)以及曼彻斯特大学的 Atlas 项目(世界上最早的超级计算机之一),这些都是请求页面调度和监管进程调用的先驱。

企业遭遇勒索病毒,关键数据和文件信息被锁定,动辄被攻击者勒索成百上千万赎金。在云计算大规模应用之前,企业可能会选择“乖乖”交纳赎金取回数据。可见云计算的应用有利于提升安全,而安全发展也将助力云计算行稳致远,二者相互融合相互促进,才能更好地推动各行各业走向数字经济新时代。△ 天融信科技集团高级副总裁毕学尧天融信科技集团高级副总裁毕学尧用上述例子对FreeBuf阐述云计算的应用场景之一。云计算作为近十