简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

Web应用防火墙(Web Application Firewall,简称WAF)是一款网站必备的安全产品。和传统防火墙的区别是,它是工作在应用层的防火墙,主要对web请求/响应进行防护。用不上:无法应用复杂业务误报机率大无专人后续运维:产品升级慢、流程复杂不能及时防护最新漏洞紧急问题响应慢:不能第一时间定位问题原因、影响业务网站变卡、打不开:恶意海量肉鸡访问网站资源被耗尽网站数据被恶意爬取、短信流

Imitation learning(模仿学习) 讨论的问题是:假设我们连 reward 都没有,那要怎么办呢?Imitation learning 又叫做 learning from demonstration(示范学习) ,apprenticeship learning(学徒学习),learning by watching(观察学习)

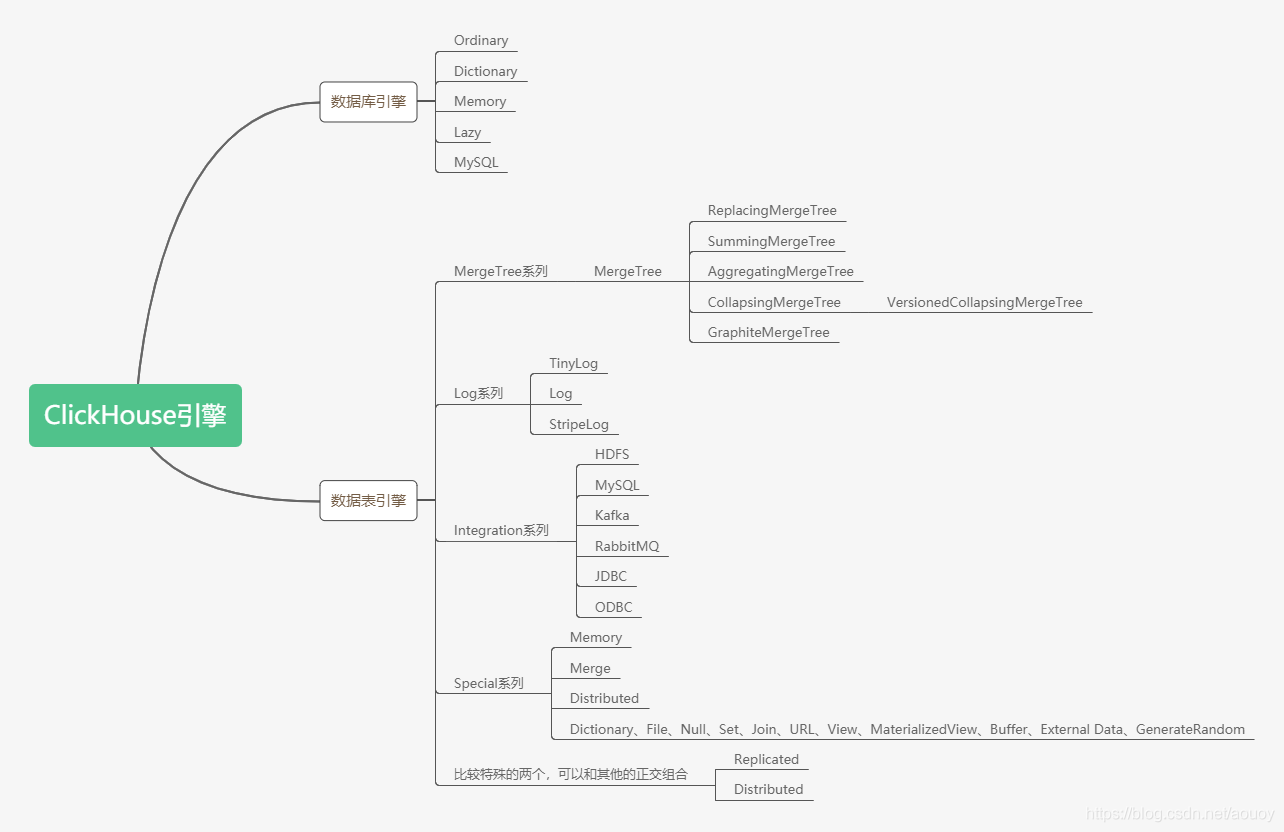

ClickHouse是俄罗斯的Yandex于2016年开源的列式存储数据库(DBMS),使用C++语言编写,主要用于在线分析处理查询(OLAP),能够使用SQL查询实时生成分析数据报告。列式存储以下面的表为例:1)采用行式存储时,数据在磁盘上的组织结构为:好处是想查某个人所有的属性时,可以通过一次磁盘查找加顺序读取就可以。但是当想查所有人的年龄时,需要不停的查找,或者全表扫描才行,遍历的很多数据都

无监督学习(Unsupervised Learning)可以分为两种:化繁为简聚类(Clustering)降维(Dimension Reduction)无中生有(Generation)

简介1. MyBatisPlus 介绍MyBatis-Plus( 简称 MP),是一个 MyBatis 的增强工具包,只做增强不做改变**.** 为简化开发工作、提高生产率而生我们的愿景是成为 Mybatis 最好的搭档,就像 魂斗罗 中的 1P、2P,基友搭配,效率翻倍。2. 代码及文档发布地址官方地址:http://mp.baomidou.com代码发布地址:Github:...

读锁和写锁介绍MyISAM表锁中的读锁和写锁读锁(共享锁S): 对同一个数据,多个读操作可以同时进行,互不干扰。加锁的会话只能对此表进行读操作,其他会话也只能进行读操作。MyISAM的读默认是加读锁。写锁(互斥锁X): 如果当前写操作没有完毕,则无法进行其他的读操作、写操作。当前会话只能对此表进行读,写操作,其他会话无法进行任何操作。MyISAM的DML默认加写锁InnoDB...

文章目录Unsupervised Learning: Deep Auto-encoderIntroductionCompare with PCADeep Auto-encoderMulti LayerVisualizeText RetrievalBag-of-wordAuto-encoderSimilar Image SearchPre-training DNNCNNCNN as EncoderU

数据湖中的数据包括结构化数据(关系数据库数据),半结构化数据(CSV、XML、JSON等),非结构化数据(电子邮件,文档,PDF)和二进制数据(图像、音频、视频),从而形成一个容纳所有形式数据的集中式数据存储。Data Lakehouse(湖仓一体)是新出现的一种数据架构,它同时吸收了数据仓库和数据湖的优势,数据分析师和数据科学家可以在同一个数据存储中对数据进行操作,同时它也能为公司进行数据治理带

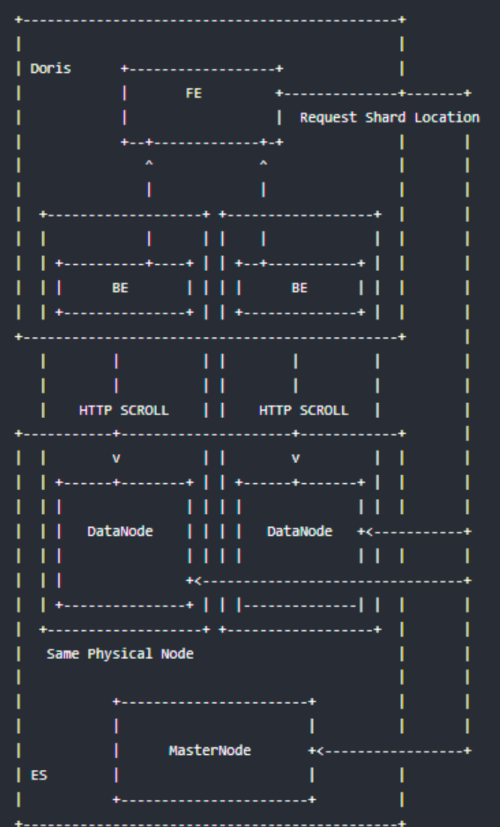

准备表和数据:Spark 读写 DorisSpark Doris Connector 可以支持通过 Spark 读取 Doris 中存储的数据,也支持通过Spark写入数据到Doris。代码库地址:https://github.com/apache/incubator-doris-spark-connector创建 maven 工程,编写 pom.xml 文件:使用 Spark Doris Con

Why Deep?本文主要围绕Deep这个关键词展开,重点比较了shallow learning和deep learning的区别:shallow:不考虑不同input之间的关联,针对每一种class都设计了一个独立的model检测deep:考虑了input之间的某些共同特征,所有class用同个model分类,share参数,modularization思想,hierarchy架构,更有效率地使