简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

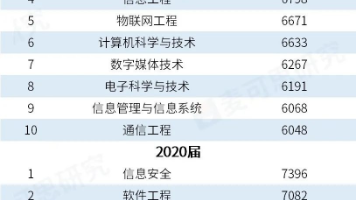

编程作为IT行业中不可或缺的职位,人才需求量也是只增不减的,要问2023年程序员的职业发展前景如何,随着防疫政策的放开,市场经济也会逐渐复苏。如今大数据、人工智能、物联网等领域的崛起,必然会使程序员有着良好的发展。开发语言经过这么多年的发展,从c,c++,c#,java等等,技术不断发展和衍生,可见其应用之广泛,发展需求之大。现在有很多零基础小白也想转行it开发行业,做一名程序员,获得高薪的工作。

广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突破、权限维持、横向移动到防御检测、响应处置、溯源反制的全生命周期关键节点,是应对复杂攻防挑战的实用指南。深度: 本知识库超越常规工具手册,深入剖析攻击技术的底层原理与高级防御策略,并对业内挑战巨大的APT攻击链分析、隐蔽信道建立等,提供了独到的技术视角和实战验证过的对抗方案。这份

文章分析了2025年网络安全就业市场火爆情况,指出安全运营、云安全、数据合规和AI安全是最缺人才的岗位。广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突破、权限维持、横向移动到防御检测、响应处置、溯源反制的全生命周期关键节点,是应对复杂攻防挑战的实用指南。深度: 本知识库超越常规工具手册,深入剖析攻击技术的底层原理与高级防御策

面对AI带来的职场变革,文章强调网络安全技能成为职场新护城河,提供了系统学习路线和实用资源,帮助职场人提升竞争力,适应未来工作需求。广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突破、权限维持、横向移动到防御检测、响应处置、溯源反制的全生命周期关键节点,是应对复杂攻防挑战的实用指南。在AI智能体的辅助下,一些传统岗位如客服,初

一旦连接,用户的网络流量就会先经过攻击者的设备,实现中间人监听或篡改。广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突破、权限维持、横向移动到防御检测、响应处置、溯源反制的全生命周期关键节点,是应对复杂攻防挑战的实用指南。攻击者通过恶意篡改DNS服务器上的域名解析记录,或者通过入侵路由器、污染本地DNS缓存等手段,将用户正常访

从事运维工作的同仁,大多有这样的共鸣:每天围着服务器、网络设备、监控告警打转,重复部署、排查故障、备份数据,看似掌握多种工具,却缺乏核心竞争力;随着年龄增长,职业焦虑愈发明显,薪资涨幅缓慢,甚至面临被替代的风险。而网络安全行业,作为国家重点扶持领域,凭借“人才缺口大、薪资待遇高、职业生命周期长”的优势,成为运维转型的最优赛道之一。很多运维同仁转型前会陷入自我怀疑:“我没接触过网安,能做好吗?”“转

有AI过后已经缩减了很多人了,具体要根据品牌的量级来看。**比如说10个亿的GMV,传统工作方式,内容营销运营至少需要10-15个人,一年内容制作还需要200万成本,拍图、拍视频什么的。现在可能两三个人,加上工具也就是十几二十万成本,就可以做了。

百舸争流的AI时代,“AI+”行动在千行百业迅速开展。电商是一个重要场景,**据阿里调研,在电商平台,约30%受访商家已经使用生成式AI,成为生成式AI技术普惠的最佳试验场之一。**目前,已使用生成式AI的商家,过半数认为有效,且现阶段更青睐AI作图、作文、作视频,可以减少重复工作。面向未来,**生成式AI在电商场景可能迎来应用爆发**,其将对目前电商的运行逻辑和交互方式带来更深层次的重塑,并变革

本文针对面临职业瓶颈的网络工程师,分析了转行原因(工作强度大、技术更新快、薪资瓶颈、兴趣转移),提出了6大转行方向:云计算、DevOps、网络安全、数据分析、产品经理等。文章详细规划了转行三阶段步骤(准备期、学习与实践期、求职落地期),并提供了应对年龄歧视、学习瓶颈等挑战的策略。广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突

不用复杂技术,重点是“懂标准、细心、会写报告”,把企业的IT配置和合规要求一一对应,找出不达标项就行。比如做了几年Linux运维的人,早就熟练掌握了grep、netstat这些命令,能轻松部署服务器、配置防火墙——这些能力稍微补充点“安全视角”,就能直接对接“安全运维工程师”岗位,根本不用从头学起。这些证书不用花太多时间准备,却能证明你对安全标准有基本了解,尤其是零基础转行者,有证书比光说“我学过