简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

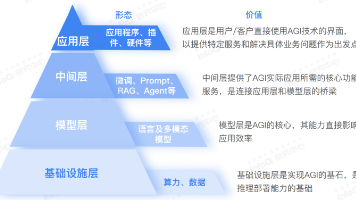

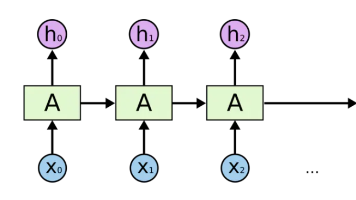

理性智能体是做正确事情的事物”,“理性智能体(Rational Agent)是研究人工智能的方法的核心”,“任何通过传感器(Sensor)感知环境(Environment)并通过执行器(Actuator)作用于该环境的事物都可以被视为智能体(Agent)”。在学术领域,最经典的案例可能是与机器人相关的研究,都涉及到了Agent 技术。

掌握工具链的本质是理解不同阶段的技术需求。建议在真实项目中实践工具组合(如LangChain+PyTorch+ONNX),逐步构建标准化开发流程。

当前市场上 Waf 产品核心的防护机制是“规则”,每一个请求、会话,经过抓包,“开包检查”,每一项规则都会检查到,一旦检查不通过,就会被认为是非法访问,拒绝处理。对常见 HTTP 字段进行条件组合, 支持定制化防护策略如CSRF防护,通过自定义规则的配置,更精准的识别恶意伪造请求、保护网站敏感信息、提高防护精准性。你会怎么写,有哪些要注意的地方,如果别人的脚本检测出来了你的脚本没检测出来你觉的你的

书籍和学习文档资料是学习大模型过程中必不可少的,我们精选了一系列深入探讨大模型技术的书籍和学习文档,它们由领域内的顶尖专家撰写,内容全面、深入、详尽,为你学习大模型提供坚实的理论基础。对于很多自学或者没有基础的同学来说,书籍这些纯文字类的学习教材会觉得比较晦涩难以理解,因此,我们提供了丰富的大模型视频教程,以动态、形象的方式展示技术概念,帮助你更快、更轻松地掌握核心知识。:在句子 "动物保护组织反

01 零信任初识困境传统的IT组网中,网络安全需求的落地往往把重心放在以下工作:1. 精心设计的网络结构,如:带外管理网段/带内生产网段的严格划分、不同网段之间的严格隔离等;2. 在网络边界部署专用安全“盒子”设备上,如:F5、IPS、WAF、DDOS等。这些经典的网络安全部署方案,长期以来起到了较好的安全防护作用。但随着企业网络规模的日益扩大、网络攻击技术的不断发展、云技术/容器化的不断发展,传

WAF 是一种网络安全解决方案,用于过滤和阻止恶意网络流量。常见的供应商包括 CloudFlare、AWS、Citrix、Akamai、Radware、Microsoft Azure 和 Barracuda。根据防火墙使用的机制组合,绕过方法可能会有所不同。例如,WAF 可能使用正则表达式来检测恶意流量。正则表达式用于检测字符串中的模式。您可以在此处阅读有关它们的更多信息。WAF 还可以采用基于签

在渗透测试中,清除痕迹可以很好的保护自己。在Linux系统中,如何有效的清除使用痕迹呢?不妨看看这篇文章吧!

在最近的红队建设中,我们讨论了CDN被追踪的问题。因此,在这篇文章中,我们将探讨如何提高追踪成本,使得对方团队更难定位到你的位置。在互联网技术迅速发展的今天,网络安全和个人隐私保护变得尤为重要。传统互联网通信方式存在许多安全隐患,威胁到个人信息的安全。为此,Tor(The Onion Router)网络作为一种匿名通信工具应运而生,它提供隐藏服务,为用户创造了一个更安全、更私密的网络空间。

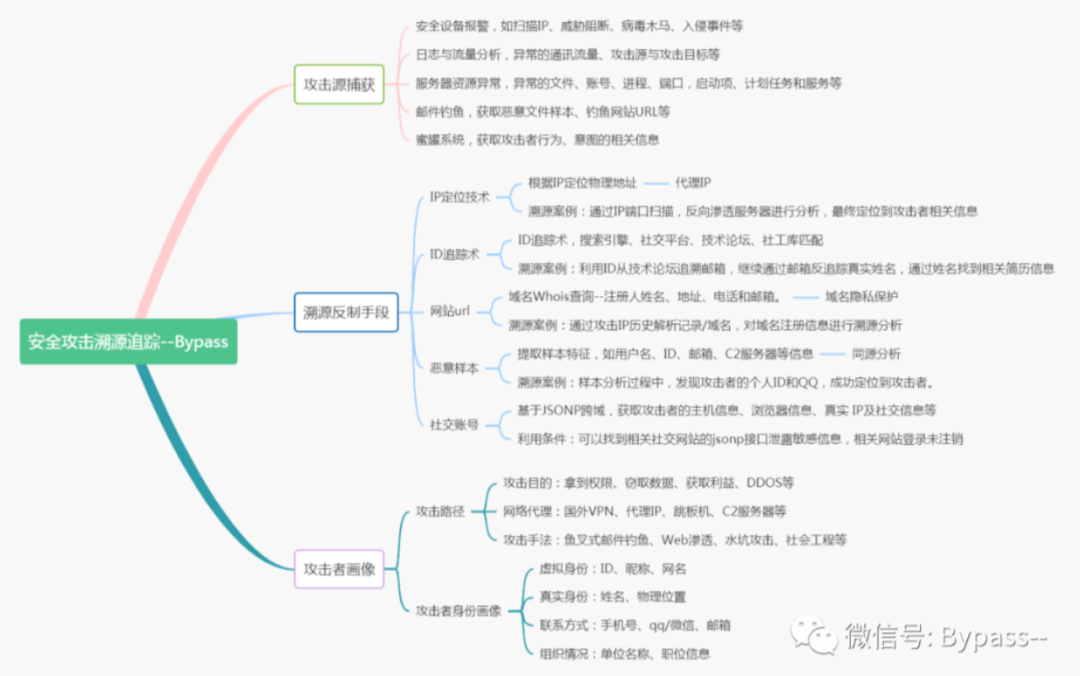

大家好,我是周杰伦!最近有同学问我,网络安全的学习路线是怎么样的?废话不多说,先上一张图镇楼,看看网络安全有哪些方向,它们之间有什么关系和区别,各自需要学习哪些东西。在这个圈子技术门类中,工作岗位主要有以下三个方向:安全研发安全研究:二进制方向安全研究:网络渗透方向下面逐一说明一下。下面的卡片可以免费领取网络安全相关的学习资料,帮助大家在学习的过程中少走弯路:【你要的网络安全知识,戳这里!!!】.

先来总结一下考证经历,试题难度还是有的,不过因为是报班考的(也只能通过培训机构报),所以,很多题目都在平常练习中会有涉及,考前也会有一些特训啥的,考起来也不是说特别难截止至2023年10月24日,据中国信息安全评测中心数据,目前PTS和PTE持证人数大概是 720和 7484 左右关于培训和考试时间,当时找了好几家培训机构,发现他们培训时间多数都是工作日的,想找周末的,最终同事找了家机构,然后一起