简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

控制平面与数据平面分离SDN控制器架构南向接口与北向接口OpenFlow协议基础NFV与传统网络设备的区别VNF(虚拟网络功能)类型业务链(Service Chaining)概念网络自动化工具(Ansible、Puppet、Chef)API与编程接口意图驱动网络(Intent-Based Networking)

2023年春节后的第一个工作日,我攥着9K的薪资条站在茶水间,看着新来的95后运维同事,他本科毕业两年,薪资却比我高3K。领导找我谈话时那句"基础运维岗位竞争太激烈",像一记闷棍敲醒了我。我每天要重复着服务器上架、监控告警处理,枯燥而无味,有一次因为误删了数据库被扣发了季度奖金,在钉钉群还被群嘲成“删库战神”。最令人崩溃的还是那年夏天,机房空调故障导致服务器过热,碰巧遇到攻击者趁机植入了挖矿程序。

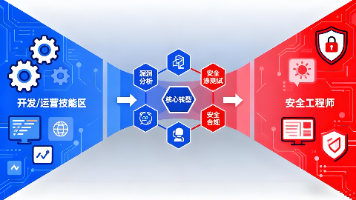

很多人觉得 “我没安全经验,简历再改也没用”—— 但 HR 招转行者,看的不是 “你做过多少安全项目”,而是 “你的原有经验能不能转化为安全能力”“你有没有主动学习安全的意识”。按本文的方法,把 “写接口” 改成 “接口安全开发”,把 “管服务器” 改成 “服务器安全加固”,再加上 1 个个人安全项目、1 个证书,你的简历就会从 “普通开发 / 运维” 变成 “有潜力的安全候选人”。

对于程序员转行方向的推荐,可以基于当前的技术趋势、市场需求以及程序员的个人技能和兴趣来综合考虑。以下是一些推荐的转行方向:伴随着社会的发展,网络安全被列为国家安全战略的一部分,因此越来越多的行业开始迫切需要网安人员,也有不少人转行学习网络安全。推荐理由:随着云计算和人工智能技术的快速发展,运维工程师所具备的技能越来越吃香。他们可以运用先进的工具和技术,解决复杂的问题,提高系统的可用性和稳定性。这种

编程作为IT行业中不可或缺的职位,人才需求量也是只增不减的,要问2023年程序员的职业发展前景如何,随着防疫政策的放开,市场经济也会逐渐复苏。如今大数据、人工智能、物联网等领域的崛起,必然会使程序员有着良好的发展。开发语言经过这么多年的发展,从c,c++,c#,java等等,技术不断发展和衍生,可见其应用之广泛,发展需求之大。现在有很多零基础小白也想转行it开发行业,做一名程序员,获得高薪的工作。

要知道时间是有限的,如果你很想验证自己适不适合网络安全或者不知道能不能从业网络安全的职位,以下是我基于自己的经验给你的一点推荐,可以基于自己的实际情况酌情参考(紧急避险说明,每个人的决策都是基于前几十年的经验来的,可能几年前我这么选择可以达成一个很好的结果,在未来的情况可能就无法适用了,还是建议每个人要对自己的人生负责,对自己的每个决策都要深思之后才进行。学习编程语言是学习网络安全的重要一环。请根

从事运维工作的同仁,大多有这样的共鸣:每天围着服务器、网络设备、监控告警打转,重复部署、排查故障、备份数据,看似掌握多种工具,却缺乏核心竞争力;随着年龄增长,职业焦虑愈发明显,薪资涨幅缓慢,甚至面临被替代的风险。而网络安全行业,作为国家重点扶持领域,凭借“人才缺口大、薪资待遇高、职业生命周期长”的优势,成为运维转型的最优赛道之一。很多运维同仁转型前会陷入自我怀疑:“我没接触过网安,能做好吗?”“转

本文针对面临职业瓶颈的网络工程师,分析了转行原因(工作强度大、技术更新快、薪资瓶颈、兴趣转移),提出了6大转行方向:云计算、DevOps、网络安全、数据分析、产品经理等。文章详细规划了转行三阶段步骤(准备期、学习与实践期、求职落地期),并提供了应对年龄歧视、学习瓶颈等挑战的策略。广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突

不用复杂技术,重点是“懂标准、细心、会写报告”,把企业的IT配置和合规要求一一对应,找出不达标项就行。比如做了几年Linux运维的人,早就熟练掌握了grep、netstat这些命令,能轻松部署服务器、配置防火墙——这些能力稍微补充点“安全视角”,就能直接对接“安全运维工程师”岗位,根本不用从头学起。这些证书不用花太多时间准备,却能证明你对安全标准有基本了解,尤其是零基础转行者,有证书比光说“我学过

回顾中国网络安全产业的发展,从早期的防病毒、边界防护,到后来的等级保护、态势感知,再到现在的数据安全、AI安全、算力安全、低空经济安全、车联网安全、卫星安全、6G通信安全、机器人安全等,行业正在不断升级,安全边界也在不断扩大,安全技术也在不断更新,机会也在不断加大,做精做深才是关键,大而全不如小而美。如果仔细梳理规划全文,会发现“数字化、数智化、数据、低空、人工智能、基础设施、国家安全、产业体系、