简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

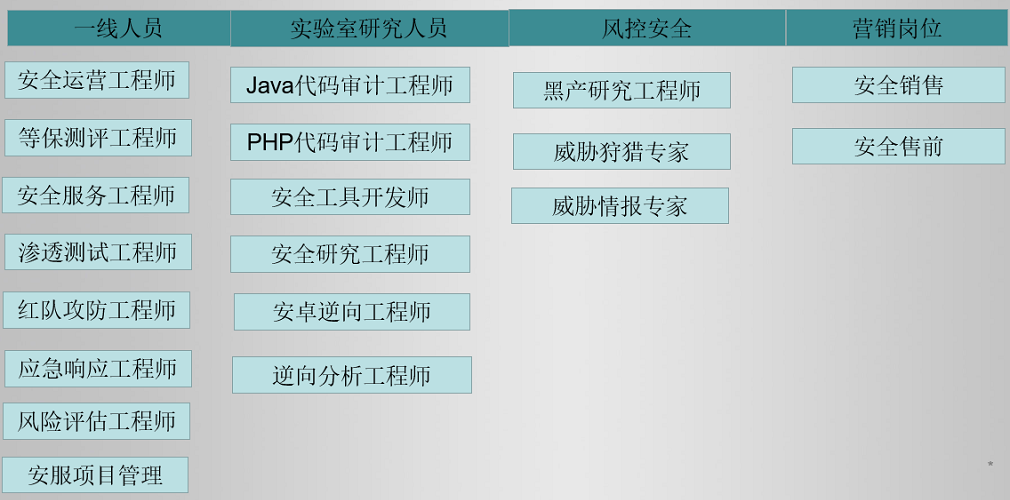

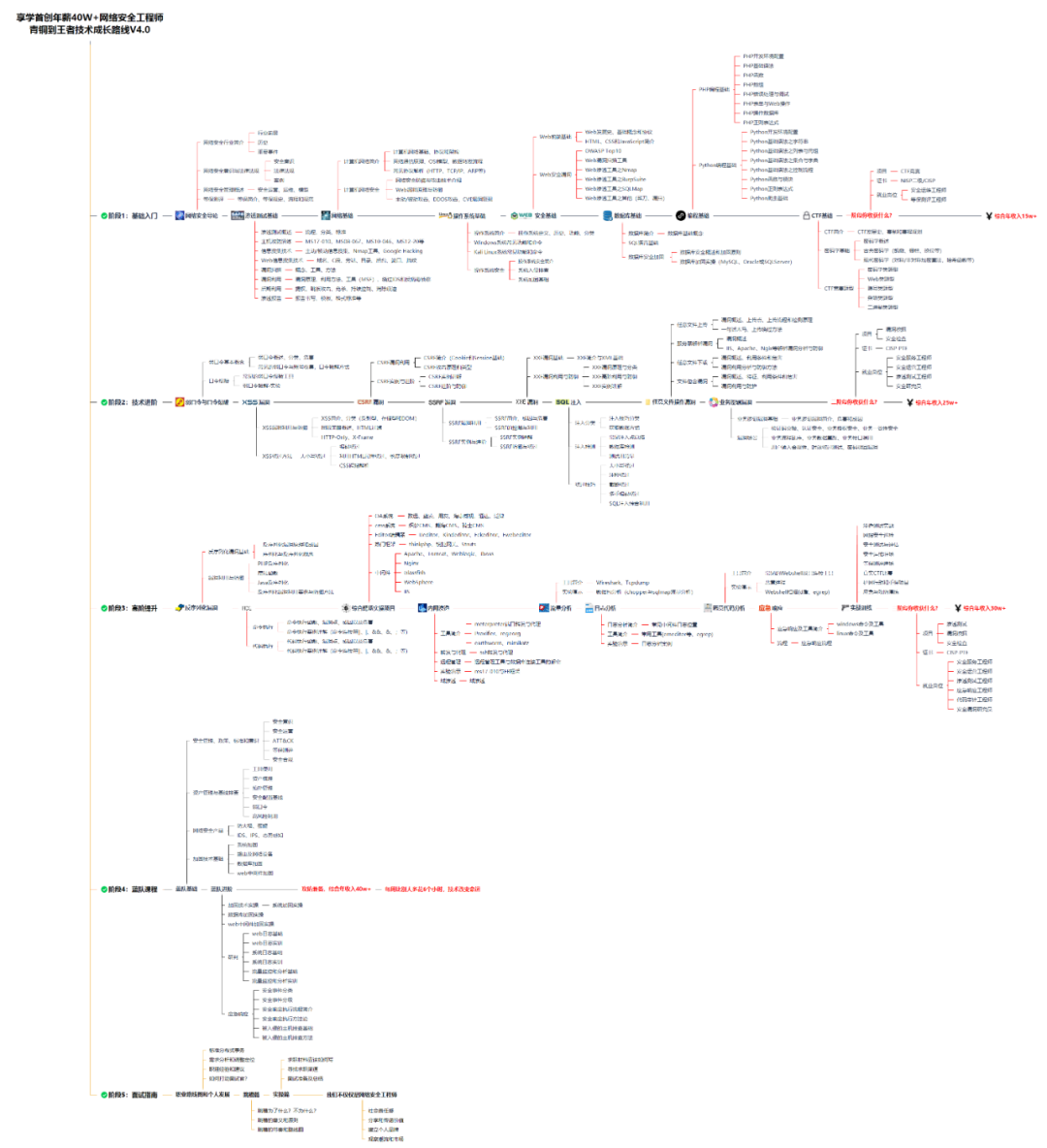

第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大佬,抱紧大腿,不过这种方法很耗时间,而且学习没有规划,可能很长一段时

我们已经发过一篇。

OpenID Connect (OIDC) 是一个建立在 OAuth 2.0之上的开放身份验证协议。它简化了应用程序以一种标准化和可互操作的方式验证用户身份并获取其基本个人资料信息的方式。可以将其视为应用程序“知道你是谁”的一种安全方式,而无需你创建单独的帐户或透露你的密码。您访问使用 OIDC 的网站或应用程序。代替创建新帐户,您可以单击“使用 [提供商] 登录”按钮,其中 [提供商] 可以是G

Web应用防护系统(也称:网站应用级入侵防御系统。英文:Web Application Firewall,简称:WAF)。Web应用 防火墙 是通过执行一系列针对HTTP/HTTPS的 安全策略 来专门为Web应用提供保护的一款产品。

银行数据治理是一种对银行数据进行全面管理的过程,包括数据的收集、存储、处理、分析、使用和销毁等各个环节。它涉及到数据的质量管理、安全管理、隐私保护、合规性等多个方面,旨在确保数据的完整性、准确性、一致性和安全性,从而提高数据的可用性和价值。

数据加密存储五种常见的加密方式先总结下:数据加密存储五种常见的加密方式:数据加密存储方式一、MD5加密(加密不可逆)。数据加密存储方式二、Base64位加密(可加密也可解密)。数据加密存储方式三、sha1加密(加密不可逆)。数据加密存储方式四、RSA加密(公钥加密,私钥解密)。数据加密存储方式五、AES加密(需要密钥才能解密)下面详细说下数据加密存储常见的加密方式。

从时代发展的角度看,网络安全的知识是学不完的,而且以后要学的会更多,同学们要摆正心态,既然选择入门网络安全,就不能仅仅只是入门程度而已,能力越强机会才越多。因为入门学习阶段知识点比较杂,所以我讲得比较笼统,大家如果有不懂的地方可以找我咨询,我保证知无不言言无不尽,需要相关资料也可以找我要,我的网盘里一大堆资料都在吃灰呢。干货主要有:①1000+CTF历届题库(主流和经典的应该都有了)②CTF技术文

为了增加用户的隐私和安全,需保护您的应用中的敏感信息或付费内容,一种方法是请求生物识别身份验证,例如使用人脸识别或指纹识别。本篇文章介绍了如何在您的应用中支持生物识别登录流程。

漏洞扫描技术是建立在端口扫描技术的基础之上的,从对黑客的攻击行为的分析和收集的漏洞来看,绝大多数都是针对某一个特定的端口的,所以漏洞扫描技术以与端口扫描技术同样的思路来开展扫描的。漏洞扫描技术的原理是主要通过以下两种方法来检查目标主机是否存在漏洞,在端口扫描后得知目标主机开启的端口以及端口上的网络服务,将这些相关信息与网络漏洞扫描系统提供的漏洞库进行匹配,查看是否有满足匹配条件的漏洞存在,通过模拟

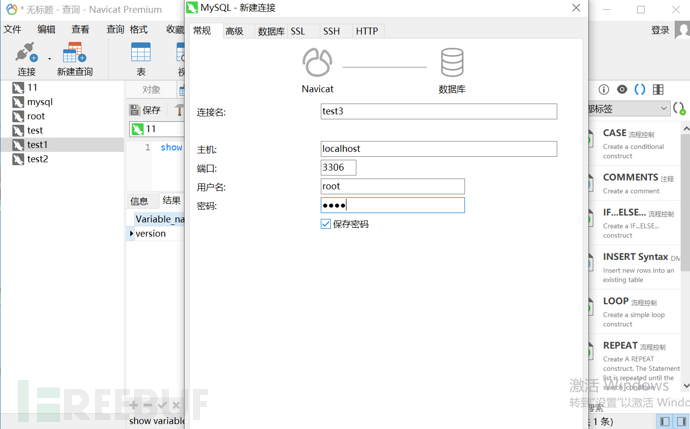

后,及时修补漏洞访谈MySQL补丁升级机制,查看补丁安装情况:1)执行如下命令查看当前补于版本:[外链图片转存中…(img-67YPrj1K-1694495690460)]2)访谈数据库是否为企业版,是否定期进行漏洞扫描,针对高风险漏洞是否评估补丁并经测试后再进行安装。