简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

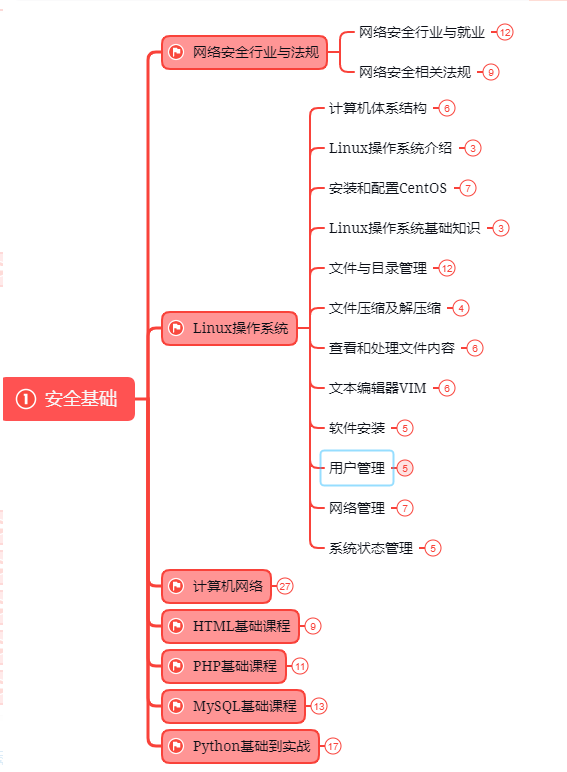

所以,为啥允许自定义排序的接口更容易出现SQL注入?因为这部分代码更考验开发者的经验和安全意识,稍有不慎就会留下漏洞。各位小伙伴们,看完这篇文章,有没有觉得涨姿势了呢?第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习

第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大佬,抱紧大腿,不过这种方法很耗时间,而且学习没有规划,可能很长一段时

网络安全是当今数字化时代不可忽视的重要议题。在网络安全领域,主动防御和被动防御是常见的两种策略。主动防御是指对网络威胁采取主动措施,以防止潜在攻击并保护网络系统和数据的安全。它包括以下几个方面:\1. 传感器技术:主动防御依靠传感器技术来监测网络中的异常活动。传感器可以检测到潜在的攻击行为,例如恶意软件的传播、未经授权的访问和数据的异常流量。\2. 智能分析:主动防御采用智能分析技术来分析传感器收

时代在变,流行在变,技术也在变。不过不变的是套路和人性。古往今来,一直有人生活在烟尘之外,有人甚至可以穿越烟云或在烟云中停留之后走出烟云,丝毫不受烟尘味道或煤炭粉尘的影响,保持原来的生活节奏,保持他们那不属于这个世界的样子。但重要的不是生活在烟尘之外,而是生活在烟尘之中,因为只有生活在烟尘之中,呼吸想今天早晨这种雾蒙蒙的空气,才能认识问题的实质,才有可能去解决问题。

我们找到了最接近的jave层的接口,也找到了so中对应的函数,但是要继续分析这个so还是需要费不少功夫的。frida提示找不到类的时候不要慌,遍历大法好。TIP: 本文的目的只有一个就是学习更多的逆向技巧和思路,如果有人利用本文技术去进行非法商业获取利益带来的法律责任都是操作者自己承担,和本文以及作者没关系,本文涉及到的代码项目可以去奋飞的朋友们知识星球自取,欢迎加入知识星球一起学习探讨技术。有问

原文String调用一次getBytes(),之后转成了 byte[],然后调用b函数做一次zip压缩,最后调用一次a函数做了一次魔改了Base64操作。这次app唯一的破绽就在于密文的开头是不变的,所以我们在做加密的时候尽量保证每次的结果都不一样,而且密文要无规律。TIP: 本文的目的只有一个就是学习更多的逆向技巧和思路,如果有人利用本文技术去进行非法商业获取利益带来的法律责任都是操作者自己承担

本案例介绍了防火墙在校园出口安全方案中的应用。通过分析校园网安全面临的主要问题以及校方在网络访问管理中的常见需求。随着教育信息化的加速,高校网络建设日趋完善,在师生畅享丰富网络资源的同时,校园网络的安全问题也逐渐凸显,并直接影响学校的教学、管理、科研等活动。如何构建一个安全、高速的校园网络,已成为高校网络管理者需要迫切解决的问题。网络边界防护:校园网一般拥有多个出口,链路带宽高,网络结构复杂;病毒

作者简介」:2022年北京冬奥会网络安全中国代表队,CSDNTop100,就职奇安信多年,以实战工作为基础对安全知识体系进行总结与归纳,著作适用于快速入门的,内容涵盖系统安全、信息收集等12个知识域的一百多个知识点,持续更新。这一章节我们需要知道SYN Flood的原理和防御措施,使用Kali自带的hping3工具执行SYN Flood。

作者简介」:2022年北京冬奥会中国代表队,CSDNTop100,学习更多干货,请关注专栏。