简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

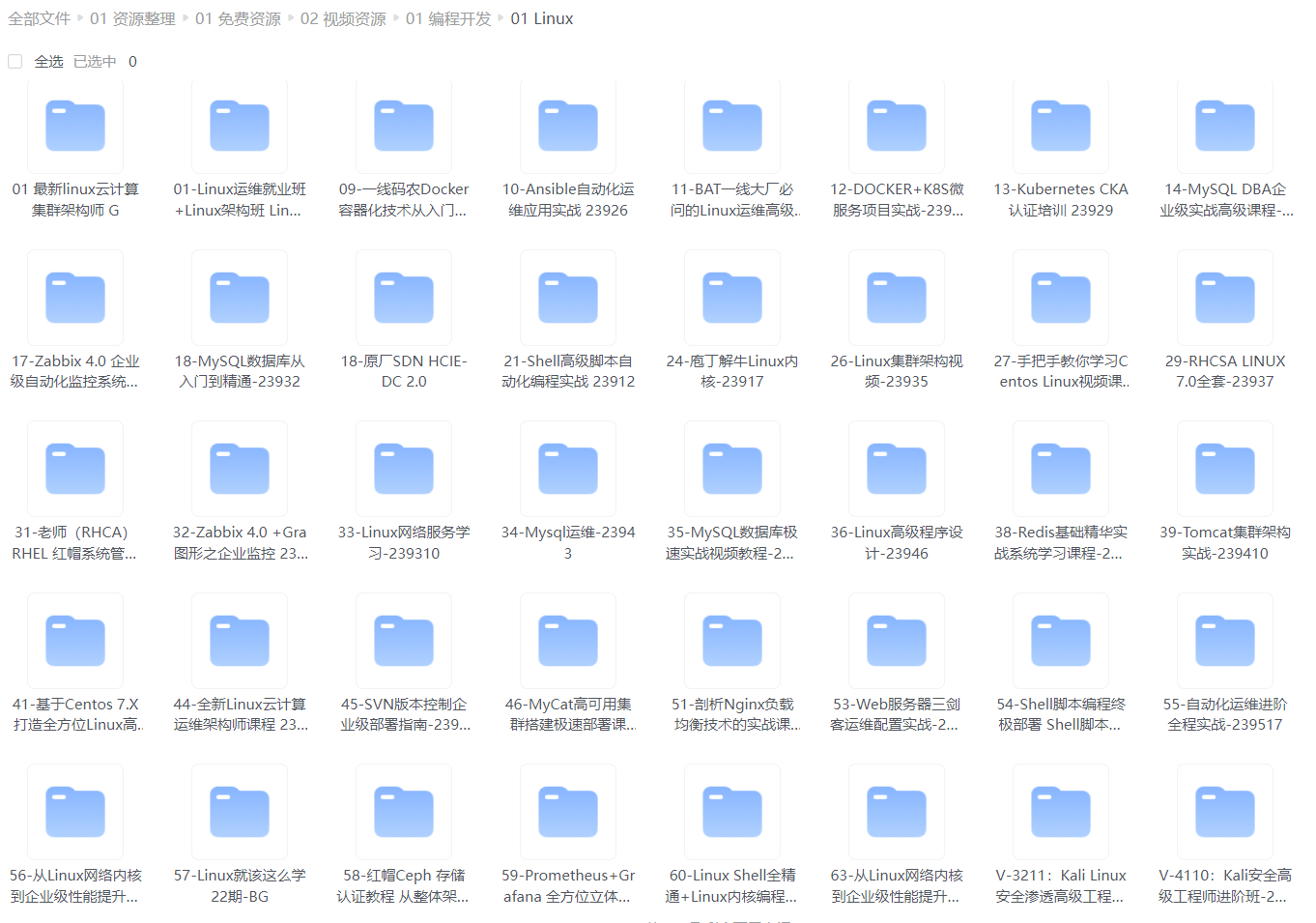

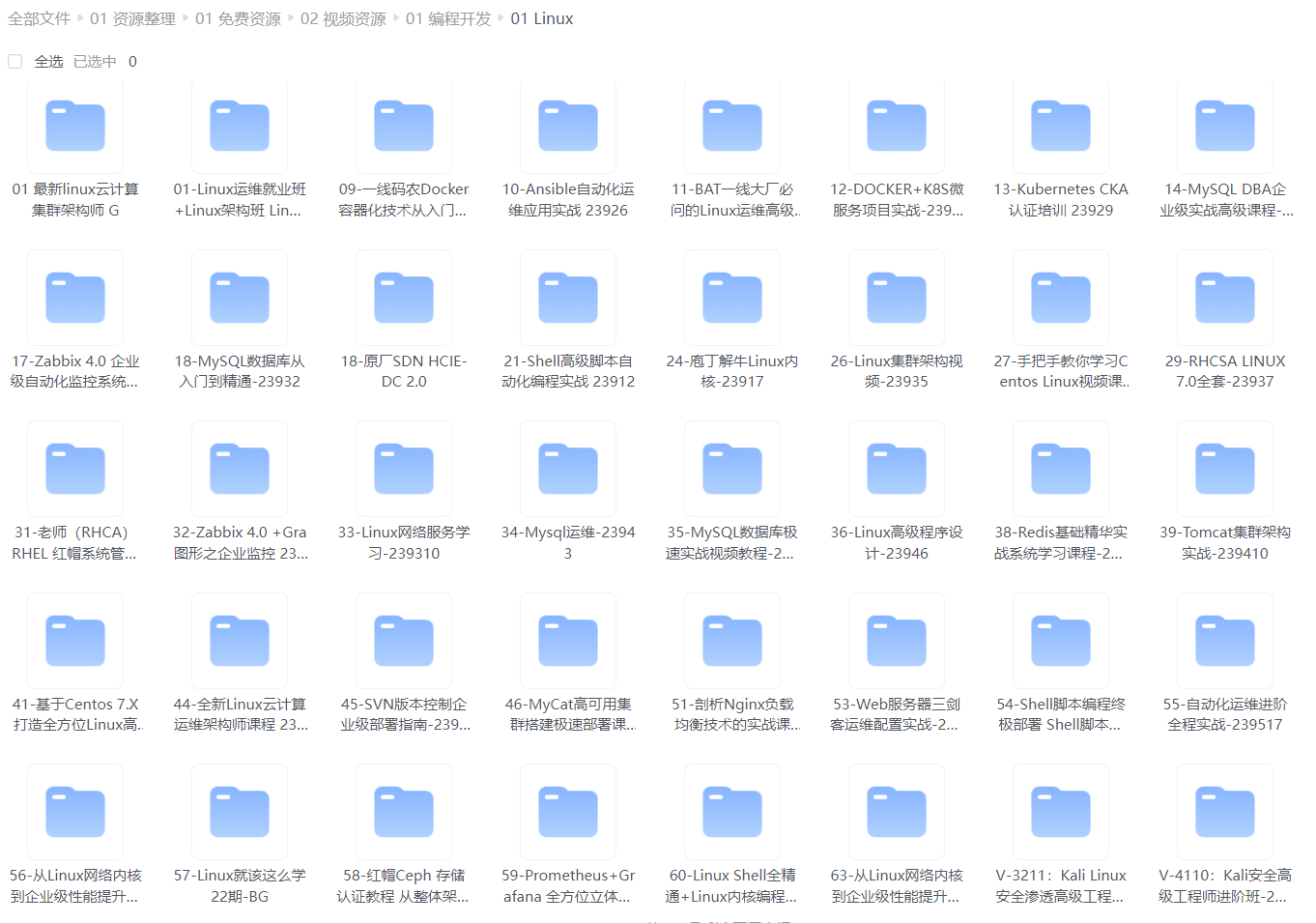

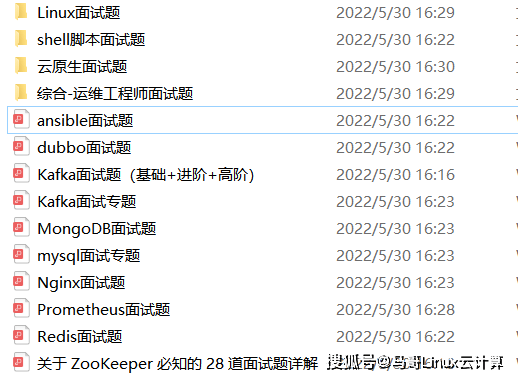

最近很多小伙伴找我要Linux学习资料,于是我翻箱倒柜,整理了一些优质资源,涵盖视频、电子书、PPT等共享给大家!最近很多小伙伴找我要Linux学习资料,于是我翻箱倒柜,整理了一些优质资源,涵盖视频、电子书、PPT等共享给大家!

最近很多小伙伴找我要Linux学习资料,于是我翻箱倒柜,整理了一些优质资源,涵盖视频、电子书、PPT等共享给大家!

将这行脚本输入到命令行,我们就安装完毕了。安装结束后,在打印的日志中会有一个网址,一个用户名和密码,复制网址在浏览器中打开。输入用户名和密码,我们就来到了宝塔界面进入软件商店,我们就可以下载nginx了下载完,我们回到Xshell,由于命令行看不太清楚,我们选择Xftp打开,就可以看见在/www/server/下就已经有了一个nginx了然后我们进入到nginx文件目录下。

注意: tensorflow.google.cn是tensorflow.org的完整镜像,可以解决官方访问不了的问题,但是务必要选择English,中文的内容落后了好几个版本。写了一个Dockerfile,用这个Dockerfile可以build出可用的docker image,这样就可以跳过下面的4,5两步直接启动可用的镜像了。当然,我独立安装了cuda toolkit和cuDNN模块,看起来是

Hydra是一款非常强大的暴力破解工具,它是由著名的黑客组织THC开发的一款开源暴力破解工具。Hydra是一个验证性质的工具,主要目的是:展示安全研究人员从远程获取一个系统认证权限。Aircrack是破解WEP/WPA/WPA2加密的主流工具之一,现在排名第一,受广大小伙伴的喜爱,Aircrack-ng套件包含的工具可用于捕获数据包、握手验证。可用来进行暴力破解和字典攻击。

在 Linux 中, null 设备基本上被用来丢弃某个进程不再需要的输出流,或者作为某个输入流的空白文件,这些通常可以利用重定向机制来达到,所以 /dev/null 设备文件是一个特殊的文件,它将清空送到它这里来的所有输入,而它的输出则可被视为一个空文件。字符串表明它是一个具体的事物,只不过它的内容可能是空的,但 null 则意味着某个事物并不存在。基于这个原因,当你将 echo命令 的输出作为

我这里整理了一份完整的学习思维以及Android开发知识大全PDF。当然实践出真知,即使有了学习线路也要注重实践,学习过的内容只有结合实操才算是真正的掌握。,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上Android开发知识点,真正体系化!**[外链图片转存中…(img-EIe66WQo-1711600427847)][外链图片转存中…(img-ViDsprWG-171

由于进行了一定的范围扩大,会多覆盖一些区域,这个可以根据需要进行调整。基础的行政区划数据来源自网络,通过QGIS导出,执行。shell脚本一定要注意文件的编码格式为。可有看出,裁切后的市级数据变得很小了。

2.hosts 文件将IP 地址映射为主机名。3.配置yum 源1.1.2基础软件包安装在控制节点和计算节点上分别安装openstack-iaas 软件包。1.1.3数据库及消息服务安装与使用在控制节点上使用安装Mariadb、RabbitMQ 等服务。并进行相关操作。1.1.4Keystone 服务安装与使用在控制节点上安装Keystone 服务并创建用户。1.1.5Glance 安装与使用在控

注意: tensorflow.google.cn是tensorflow.org的完整镜像,可以解决官方访问不了的问题,但是务必要选择English,中文的内容落后了好几个版本。写了一个Dockerfile,用这个Dockerfile可以build出可用的docker image,这样就可以跳过下面的4,5两步直接启动可用的镜像了。当然,我独立安装了cuda toolkit和cuDNN模块,看起来是