简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

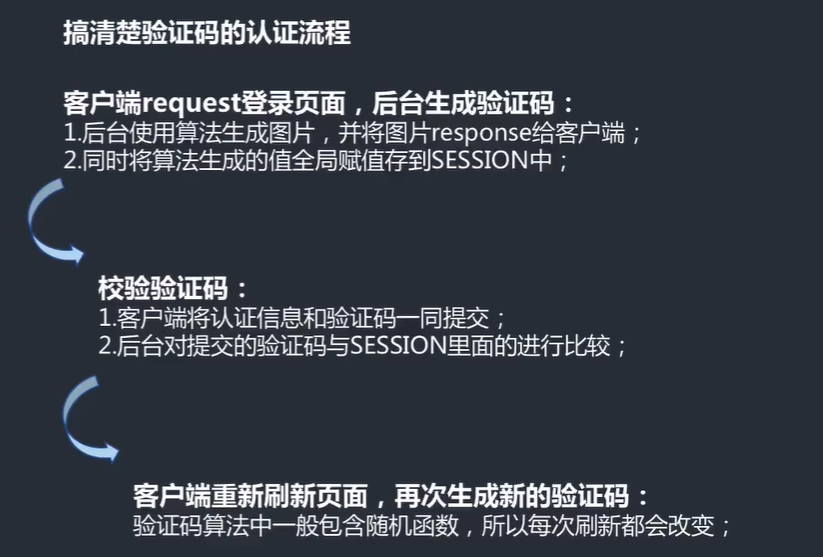

“暴力破解”是一攻击具手段,在web攻击中,一般会使用这种手段对应用系统的认证信息进行获取。其过程就是使用大量的认证信息在认证接口进行尝试登录,直到得到正确的结果。为了提高效率,暴力破解一般会使用带有字典的工具来进行自动化操作。理论上来说,大多数系统都是可以被暴力破解的,只要攻击者有足够强大的计算能力和时间,所以断定一个系统是否存在暴力破解漏洞,其条件也不是绝对的。

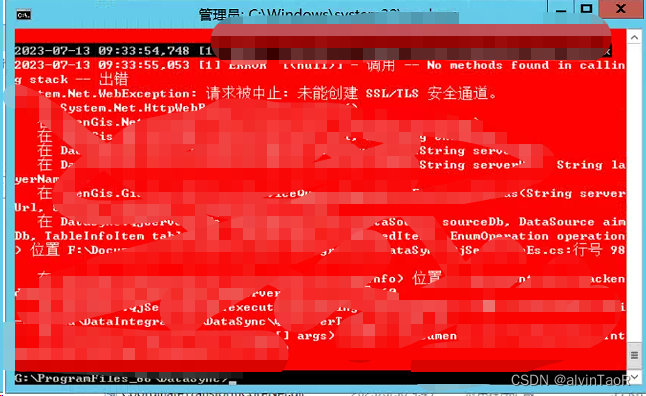

环境:dotnet4.7.2/winserver2012。

1.application/json 加密参数在body2.application/x-www-form-urlencoded 支持参数在body或者在param/***/@Override@Override=null){}else{/***/try {= null) {} else {= null) {try {= null) {try {@Override@Override@Override。

从时代发展的角度看,网络安全的知识是学不完的,而且以后要学的会更多,同学们要摆正心态,既然选择入门网络安全,就不能仅仅只是入门程度而已,能力越强机会才越多。因为入门学习阶段知识点比较杂,所以我讲得比较笼统,大家如果有不懂的地方可以找我咨询,我保证知无不言言无不尽,需要相关资料也可以找我要,我的网盘里一大堆资料都在吃灰呢。干货主要有:①1000+CTF历届题库(主流和经典的应该都有了)②CTF技术文

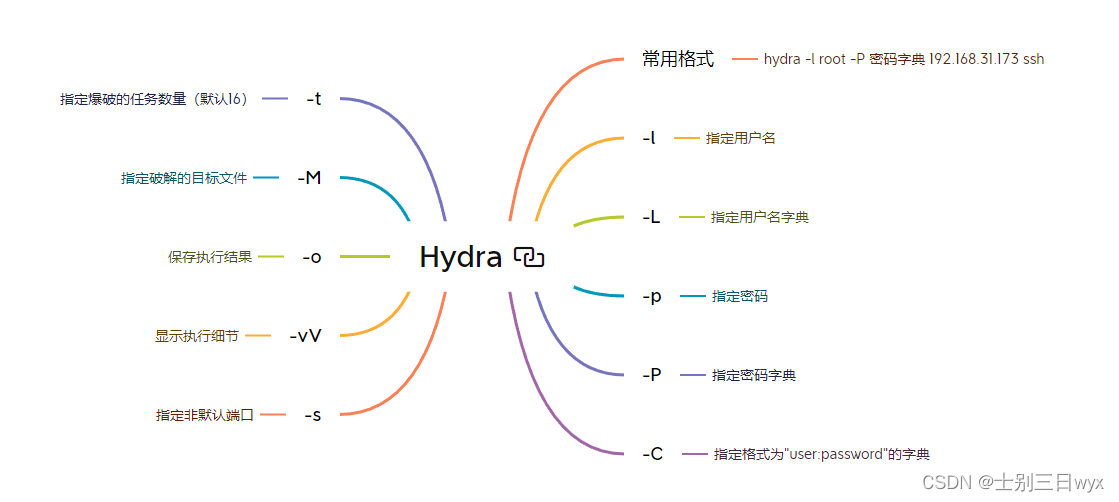

KaliLinux中的Hydra是一款强大的网络登录破解工具,它支持多种协议,如FTP、SSH、Telnet等。弱口令爆破是一种常见的网络攻击手段,通过尝试不同的用户名和密码组合来获取系统的访问权限。Hydra是一款强大的暴力破解工具,可以用于执行弱口令爆破。要尝试破解的目标主机的IP地址或域名。目标主机上服务运行的端口号。目标主机上服务使用的协议,如SSH、FTP等。目标主机上服务的类型,如SS

Trivy是一种适用于CI的简单而全面的容器漏洞扫描程序。软件漏洞是指软件或操作系统中存在的故障、缺陷或弱点。Trivy检测操作系统包(Alpine、RHEL、CentOS等)和应用程序依赖(Bundler、Composer、npm、yarn等)的漏洞。Trivy很容易使用,只要安装二进制文件,就可以扫描了。扫描只需指定容器的镜像名称。与其他镜像扫描工具相比,例如Clair,Anchore Eng

从时代发展的角度看,网络安全的知识是学不完的,而且以后要学的会更多,同学们要摆正心态,既然选择入门网络安全,就不能仅仅只是入门程度而已,能力越强机会才越多。因为入门学习阶段知识点比较杂,所以我讲得比较笼统,大家如果有不懂的地方可以找我咨询,我保证知无不言言无不尽,需要相关资料也可以找我要,我的网盘里一大堆资料都在吃灰呢。干货主要有:①1000+CTF历届题库(主流和经典的应该都有了)②CTF技术文

随着Docker Hub和TreeScale等公共Docker Registry变得越来越流行,管理员和开发人员下载不明来源的Docker镜像变得越来越常见。在大多数情况下,便利性胜过可预知的风险。在通常情况下,当一个Docker镜像被发布后,它会直接出现在列表中、git仓库中或通过相关链接提供。有时候镜像并没有提供Dockerfile。即使提供了Dockerfile,我们也很难保证预构建的镜像就

7月7日下午,2023世界人工智能大会(WAIC)“聚焦·大模型时代AIGC新浪潮—可信AI”论坛在上海世博中心红厅举行。人工智能等技术前沿领域的著名专家与学者、投资人和领军创业者汇聚一堂,共同探索中国科技创新的驱动力量。在本届世界人工智能大会上,中国信息通信研究院围绕“多模态基础大模型的可信AI”主题举办了专项论坛。AIGC安全成为当前人工智能研究发展的重要议题。人工智能的发展面临着正面和负面两