简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

通常,DDoS 攻击的目的是使网站崩溃。DDoS 攻击的持续时间取决于攻击是在网络层还是应用层。网络层攻击持续时间最长为 48 到 49 小时。应用层攻击持续时间最长为 60 到 70 天。根据 1990 年的《计算机滥用法》,DDoS 或任何其他类似的攻击都是非法的。由于它是非法的,攻击者可能会受到监禁的惩罚。DDoS 攻击有 3 种类型:基于容量的攻击,协议攻击,以及应用层攻击。

之前自己的电脑未更新系统或者浏览器的时候使用的是IE浏览器,更新后变成了Microsoft Edge浏览器。导致之前很多访问的地址无法法访问了如图所示报错。

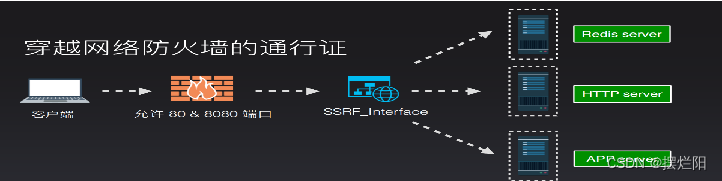

前言,可基于已定义的安全规则控制网络流量流通,目的在于为安全、可信、可控的内部网络系统建立一道抵御外部不可信网络系统攻击的屏障,应用至今已形成较为成熟的技术模式。防火墙是作用就像一栋大楼的大门保安。这位保安会检查每一个进出大楼的人,确保只有持有有效证件或者被允许的人才能通过。同样,网络防火墙会检查每一个进出网络的数据包,根据预先设定的安全规则,判断这个数据包是否安全,从而决定是否允许它通过。例如,

SSRF(Server-Side Request Forgery:服务器端请求伪造)是一种由攻击者构造形成由服务端发起请求的一个安全漏洞。一般情况下,SSRF是要目标网站的内部系统。(因为他是从内部系统访问的,所有可以通过它攻击外网无法访问的内部系统,也就是把目标网站当中间人)探测目标端口如果目标未开放探测的端口,则会立马产生回显如果对方开放了所探测的端口,页面将会一直处于加载中的状态。

在企业级开发或者我们自己的课程设计中,确保用户数据的安全性和访问控制非常重要。而Spring Security和JWT是都两个强大的工具,它俩结合可以帮助我们实现这一目标。Spring Security提供了全面的安全功能,而JWT则是一种用于身份验证的令牌机制。前面两个章节介绍过了Spring Security,这里就不再赘述了!!!JWT是一种轻量级的身份验证和授权机制,通过发送包含用户信息的

敏感数据是指一旦泄露或被滥用可能对企业或个人造成重大损失的数据。企业需要明确哪些数据是敏感数据,并制定相应的保护措施。个人敏感数据:如身份证号码、银行账户信息、健康记录等。业务敏感数据:如财务报表、客户名单、商业合同等。技术敏感数据:如源代码、专利信息、研发资料等。脱敏技术体现出来了从时代发展的角度看,网络安全的知识是学不完的,而且以后要学的会更多,同学们要摆正心态,既然选择入门网络安全,就不能仅

将一段数据(任意长度)经过一道计算,转换为一段定长的数据(不可逆性(单向) 几乎无法通过Hash结果推导出原文,即无法通过x的Hash值推导出x无碰撞性 几乎没有可能找到一个y,使得y的Hash值等于x的Hash值雪崩效应 输入轻微变化,Hash输出值产生巨大变化从时代发展的角度看,网络安全的知识是学不完的,而且以后要学的会更多,同学们要摆正心态,既然选择入门网络安全,就不能仅仅只是入门程度而已,

BurpSuite的核心功能是Proxy——“代理”。代理模块主要用于拦截浏览器的http会话内容,给其他模块功能提供数据。Proxy向下又分为四个部分:Intercept、HTTP history、Websockets history、options。从时代发展的角度看,网络安全的知识是学不完的,而且以后要学的会更多,同学们要摆正心态,既然选择入门网络安全,就不能仅仅只是入门程度而已,能力越强机

作为一站式在线协作办公软件,ONLYOFFICE功能非常强大,囊括了各大办公软件的优势,并克服了当前常用的办公软件的诸多缺陷,可以很好地解决用户使用过程中的痛点问题。我已经使用ONLYOFFICE有一段时间了,整体感觉很不错,方便快捷、上手容易、功能齐全,插件功能使用流畅,特别是引入了大家感兴趣的AI插件(比如ChatGPT)!单就免费且没有广告的商业模式这一点,就值得我们试一试。因为开源所以经济

敏感数据是指一旦泄露或被滥用可能对企业或个人造成重大损失的数据。企业需要明确哪些数据是敏感数据,并制定相应的保护措施。个人敏感数据:如身份证号码、银行账户信息、健康记录等。业务敏感数据:如财务报表、客户名单、商业合同等。技术敏感数据:如源代码、专利信息、研发资料等。脱敏技术体现出来了从时代发展的角度看,网络安全的知识是学不完的,而且以后要学的会更多,同学们要摆正心态,既然选择入门网络安全,就不能仅