简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

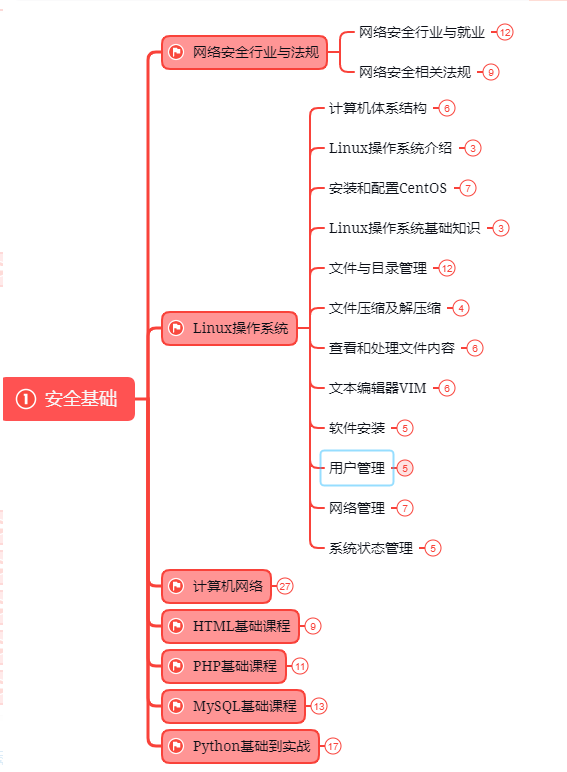

第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。这意味着即使知道当前的随机数生成位置,也无法预测下一个生成的随机数。第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大

第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大佬,抱紧大腿,不过这种方法很耗时间,而且学习没有规划,可能很长一段时

这是一个争议比较大的问题,有的人会建议先学编程,而有的人会建议先学计算机基础,其实这都是要学的。第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。要安装的服务器或虚拟机能够连接互联网

目录:一、自学网络安全学习的误区和陷阱1.不要试图先成为一名程序员(以编程为基础的学习)再开始学习2.不要把深度学习作为入门第一课3.不要收集过多的资料二、学习网络安全的一些前期准备1.硬件选择2.软件选择3.语言能力三、网络安全学习路线第一阶段:基础操作入门,学习基础知识第二阶段:实战操作第三阶段:参加CTF比赛或者HVV行动一、自学网络安全学习的误区和陷阱1.不要试图先成为一名程序员(以编程为

防火墙再厚,也防不住你乱点“澳门赌场”链接;权限再严,也架不住密码设成123456。

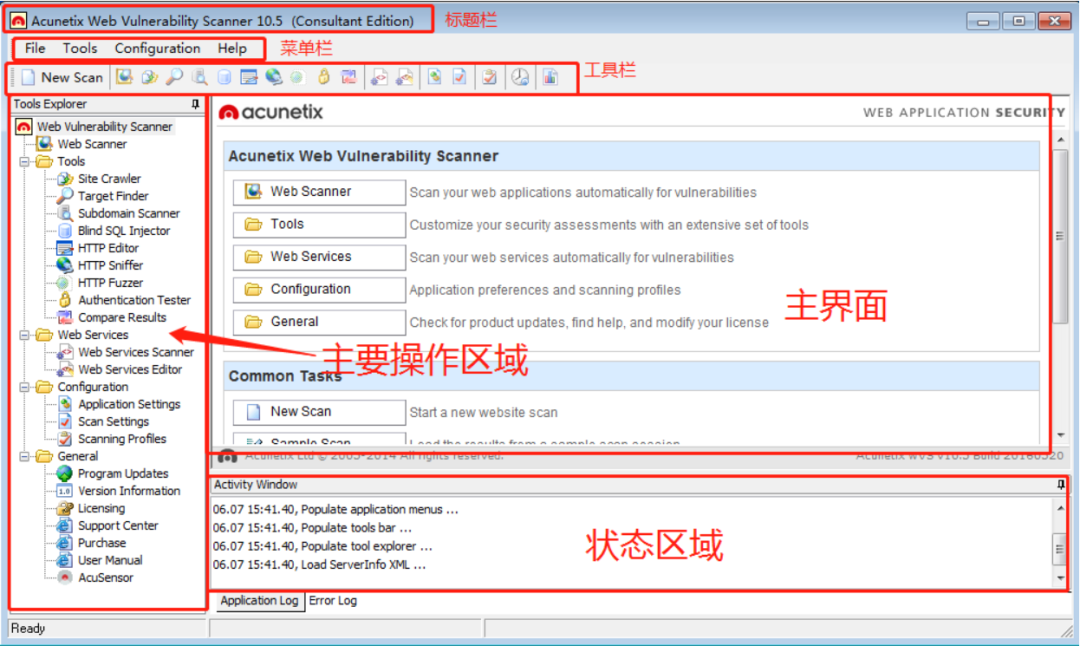

AWVS是一款常用的漏洞扫描工具,全称为Acunetix Web Vulnerability Scanner,它能通过网络爬虫测试你的网站安全,检测流行安全漏洞,大大提高了渗透效率。该工具可在官方网站下载,但免费下载的是14天试用版本。

腾讯云服务器CVM端口怎么开通?腾讯云服务器端口是通过配置安全组规则来开通的,腾讯云服务器网以开通80端口为例来详细说下腾讯云轻量应用服务器开启端口的方法,其他的端口的开通如8080、1433、443、3306、8888等端口也适用于此方法,腾讯云服务器CVM安全组开启端口的方法本教程是以80端口为例,其他的端口如3306、22、8888、8080、3389、443、110、25等均可以使用此方法

主要整理了2023年四大安全顶会、四大软工顶会和两个软工顶刊中,有关区块链智能合约的相关论文。搜索方式是:在 dblp 中该顶会的页面列表直接使用 Ctrl + F 搜索 block 、smartcontract,所以如若名字中没有,可能会有遗漏。搜集包含有:软工顶会:ISSTA、FSE、ASE、ICSE软工顶刊:TOSEM、TSE安全顶会:S&P、USENIX Security、CCS、NDSS

用途:个人在线笔记,有所借鉴,欢迎指正隧道技术:解决不出网协议上线的问题(利用出网协议进行封装出网)代理技术:解决网络通讯不通的问题(利用跳板机建立节点后续操作)

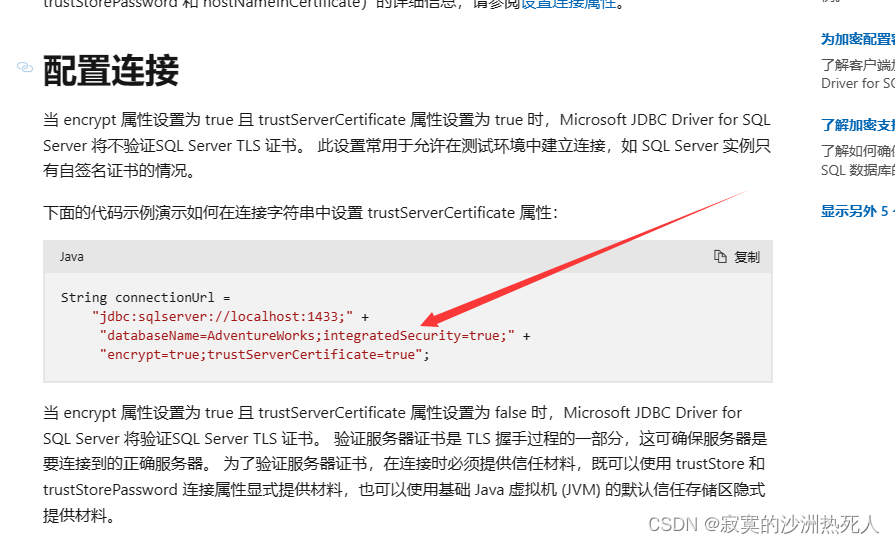

在网上看到很多文章都没有解决 ,最后是在官方文档找到的方法:当 encrypt 属性设置为 true 且 trustServerCertificate属性设置为 true 时,Microsoft JDBC Driver for SQL Server 将不验证SQL Server TLS 证书。此设置常用于允许在测试环境中建立连接,如 SQL Server 实例只有自签名证书的情况。官方链接:[使用