简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

作者:Luke Kaur这本书于2025 年 1 月发布,对于希望保持领先地位的渗透测试人员和漏洞赏金猎人来说,这是一本必备书籍。它深入探讨了人工智能驱动的安全工具、云渗透测试,甚至量子计算对网络安全的影响。内容:如何将人工智能和自动化融入安全评估特定于云的攻击方法和防御策略近期渗透测试的真实案例研究作者:奥马尔·桑托斯将于2025 年 5 月发布,探讨了在一个日益受到人工智能驱动的安全工具影响的

在之前的渗透测试、漏洞挖掘系列文章中,不少粉丝反馈:“想入门网络安全,但不知道从哪切入,Web安全是不是最适合新手的方向?”“Web安全需要掌握哪些核心知识?有没有清晰的学习路线?”“新手学习Web安全,容易踩哪些坑?”

网络安全行业产业以来,随即新增加了几十个网络安全行业岗位︰网络安全专家、网络安全分析师、安全咨询师、网络安全工程师、安全架构师、安全运维工程师、渗透工程师、信息安全管理员、数据安全工程师、网络安全运营工程师、网络安全应急响应工程师、数据鉴定师、网络安全产品经理、网络安全服务工程师、网络安全培训师、网络安全审计员、威胁情报分析工程师、灾难恢复专业人员、实战攻防专业人员…网上虽然也有很多的学习资源,但

经分析,攻击者利用我境内某电子文档安全管理系统漏洞,入侵该公司部署的软件升级管理服务器,通过软件升级服务向该公司的270余台主机投递控制木马,窃取该公司大量商业秘密信息和知识产权。随着攻击技术的不断进步和黑客策略的日益复杂,组织需要不断提升自身的防御能力,采取更为先进的安全措施,以应对日益严峻的网络威胁。2024年1月8日,美国最大的零售抵押贷款机构之一LoanDepot遭遇重大勒索软件攻击,迫使

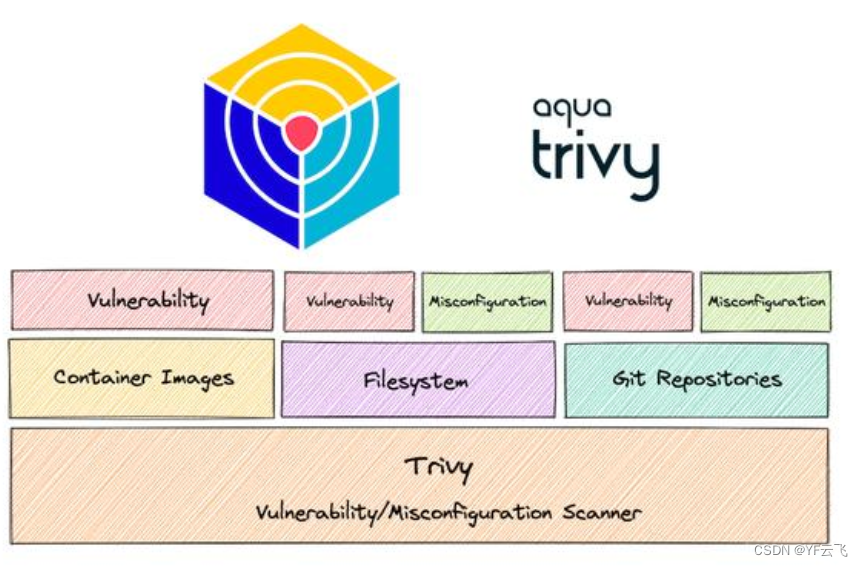

Trivy 是一个开源漏洞扫描程序,能够检测开源软件中的 CVE。这款工具针对风险提供了及时的解释,开发人员可自行决定是否在容器或应用程序中使用该组件。常规的容器安全协议使用的是静态镜像扫描来发现漏洞,Trivy 则是将漏洞扫描工具无缝合并到集成开发环境当中。项目地址:https://github.com/aquasecurity/trivy。

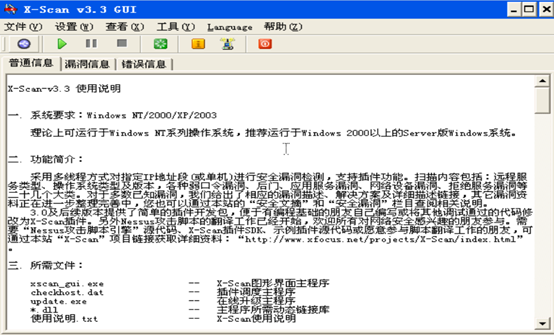

漏洞扫描是指基于漏洞数据库,通过扫描等手段对指定的远程或者本地计算机系统的安全脆弱性进行检测,发现可利用漏洞的一种安全检测的行为。在漏洞扫描过程中,我们经常会借助一些漏扫工具,市面上漏扫工具众多,其中有一些常用的,你一定要熟悉。

网络安全审计是一种重要的网络安全活动,它可以帮助我们了解网络的安全状况,识别潜在的安全威胁,检查安全策略和程序的有效性,以及满足法规和合规性要求。通过理解网络安全审计的步骤,工具,和挑战,我们可以更好地进行网络安全审计。

当IDS或IPS检测到一个威胁时,我们需要进行应急响应来处理这个威胁。:首先,我们需要确认这个威胁。这可能需要查看IDS或IPS的日志,或者其他的证据,例如系统日志,网络流量,或者应用日志。:然后,我们需要评估这个威胁的影响。这可能需要查看被攻击的系统或应用的状态,或者其他的信息,例如攻击者的信息,攻击的方式,或者攻击的目标。:最后,我们需要响应这个威胁。这可能是通过阻止攻击流量,修复受影响的系统

入侵检测系统(IDS)是一种用于检测网络或系统中潜在威胁的设备或软件应用。它可以帮助我们发现未知的攻击,例如零日攻击,或者已知的攻击,例如DDoS攻击。

Wireshark是一个免费的网络协议分析工具,可以用于捕获和分析网络数据包。它支持多种协议,包括TCP、UDP、ICMP、HTTP、DNS等。Wireshark可以用于网络故障排除、协议分析、网络入侵检测等。本文介绍了如何使用Wireshark进行网络入侵检测和响应。通过捕获网络数据包、过滤数据包、分析数据包、确认威胁和响应威胁等步骤,可以及时发现并响应网络威胁。Wireshark作为一款强大的