简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

这种模式如果做好了,最终效果最好,但是其代价也是最高的,毕竟一般的大模型的参数动辄都是以“十亿”为计量单位,如果需要调参,需要大量的原始数据且要对数据进行标准化,因为数据质量直接影响大模型的最终效果。并且在训练的时候需要的硬件成本也是非常的高。训练旁路网络的意义:因为预训练的大语言模型本身数据量较大,如果将本地一些知识放入大语言模型神经网络中,其实对大语言模型影响较小(毕竟数据量较少),所以我们考

前馈神经网络,是一种最简单的神经网络,各神经元分层排列,每个神经元只与前一层的神经元相连。接收前一层的输出,并输出给下一层,各层间没有反馈。是应用最广泛、发展最迅速的人工神经网络之一。表征学习(或表示学习)是一种将原始数据转换成为更容易被机器学习应用的数据的过程。对于输入数据,对其进行学习得到新的数据或者对原始数据进行选择得到新的数据都称为表征学习,表征学习的目的是对复杂的原始数据化繁为简,把原始

这个问题其实比较典型,我在踩这个坑的时候,有可能通过spring-cloud-starter-openfeign引入第三方包,但是其Spring Cloud没有与之合适的版本,所以需要我们在引入的时候特别指定一下。如果文章有不正确的地方,还望多多指正,希望我们做成长路上的好伙伴。

*** JMS 重连接实现* 通过实现{@link ExceptionListener}接口侦听连接异常,* 使用定时任务迟延执行重连接尝试直至连接成功/*** 用于执行自动重连的定时器对象/*** 定时重连的延迟时间(秒),从1秒开始,每次增加一倍,最大128/*** 最大重连延迟时间/*** 应用层实现的重连回调接口if(null!try {} } } /*** 尝试将客户端重新连接到服务器。

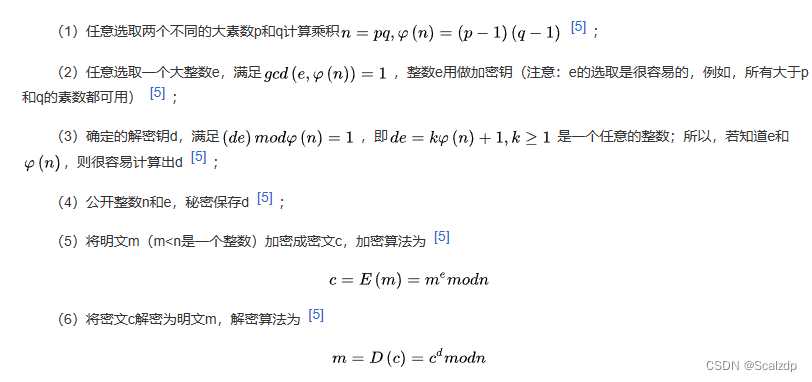

今天对RSA的原理进行了讲解,并且收集了一些CTF中RSA攻击的脚本,这些脚本基本包括了基础的应用。整个逻辑还是需要对整个过程进行推导,这些推导需要一定的数学知识。好吧,今天就分享到这里。每天学习每天进步。

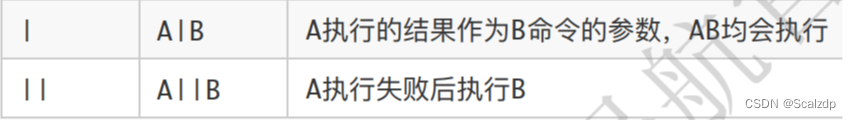

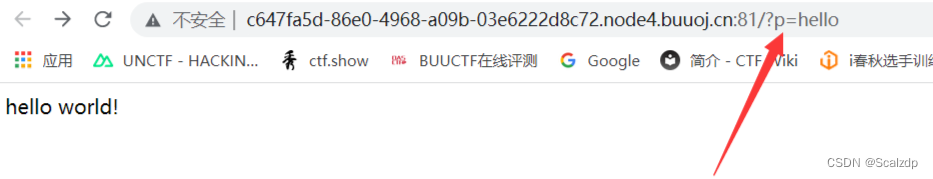

今天分享了远程执行指令的原理和如何进行远程执行指令漏洞的利用和绕过方法,远程命令执行的漏洞危害性特别大,攻击者可以利用远程命令执行漏洞给运营团队带来如下一些危害:继承Web服务程序的权限去执行系统命令或读写文件、反弹shell、控制整个网站甚至服务器、进一步内网渗透。在防御的过程我们可以通过加强对用户输入的验证:比如限制输入内容,其次,采用最小权限原则,将程序运行权限限制在最低限度。

取证技术在我们安全工作中非常重要,我们可以通过已经产生的流量、日志、文件等信息发现安全存在的蛛丝马迹。通过取证技术的应用,安全工作者可以明确系统存在的漏洞,以及都是谁在系统中做了什么事,其价值和意义对个人、企业、国家而言都是非常重要的。

单纯看伪协议利用与之前的文件包含漏洞及其相似,但是在真实环境中是对用户输入进行了过滤替换的,在使用漏洞就需要不断考虑如何绕过这些过滤条件。只要我们开发过程中对于使用了伪协议这些函数的时候,一定要严格对用户参数进行过滤,避免一时偷懒导致服务器被黑,其实最终难逃其就。如有还不太理解或有其他想法的小伙伴们都可以私信我或评论区打出来哟,如有写的不好的地方也请大家多多包涵。

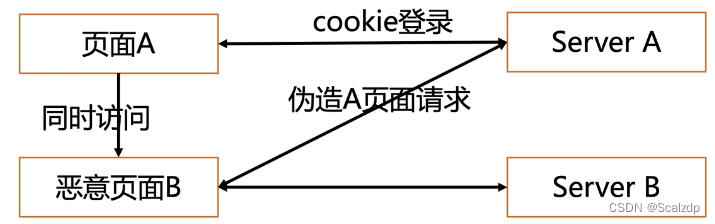

这种方法也是使用 token 并进行验证,和上一种方法不同的是,这里并不是把 token 以参数的形式置于 HTTP 请求之中,而是把它放到 HTTP 头中自定义的属性里。通过 XMLHttpRequest 这个类,可以一次性给所有该类请求加上 csrftoken 这个 HTTP 头属性,并把 token 值放入其中。

二维码在当今已经深入我们生活的方方面面,出门带个手机一切都可以搞定。即使是街边小摊位也能轻松扫码支付,真的不要太方便了,既然二维码如此厉害,我们就需要深入去了解一下它,并且二维码也是CTF中的一个重要的考点。今天我们就分享一下二维码的相关知识,以及如何在CTF中解答二维码的问题。