简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

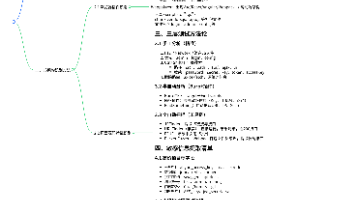

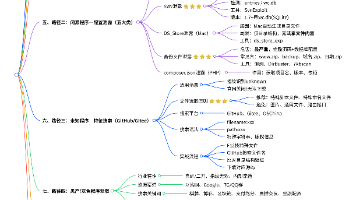

本文系统介绍了SQL注入技术及防御方法。主要内容包括:1.常见数据库(MySQL、Access、SQLServer)注入原理、判断方法和利用技巧,如堆叠注入、文件读写、布尔盲注等;2.通过数据库函数、日志、数据表等方式获取WebShell的技术;3.SQLMap工具的高级使用方法;4.绕过安全狗防护的4种核心方法;5.通用及数据库专属的渗透测试步骤。文章强调渗透测试需获得授权,并提供了详细的避坑指

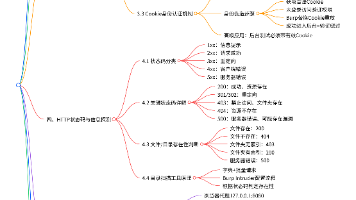

本文摘要: SQLMap是CTF比赛中常用的SQL注入工具,核心功能包括目标探测、数据枚举和getshell。基础命令通过-u指定URL或-r加载数据包文件;数据枚举使用--dbs、--tables、--columns和--dump获取数据库信息;遇到WAF时可用--tamper脚本和--delay参数绕过。CTF实战流程为:探测注入点→枚举数据库→定位表名→获取字段→导出数据。注意事项包括精简命

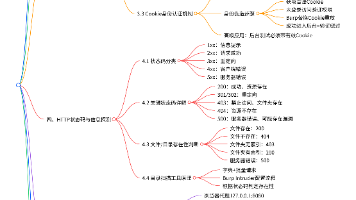

本文系统介绍了HTTP通信原理及安全测试技术,重点讲解了请求-响应模型、请求方法(GET/POST等)、关键请求头(UA、Cookie等)的功能与安全意义。通过BurpSuite和Postman工具实操演示了设备伪装、身份伪造、目录扫描等渗透测试技术,详细解析了状态码在信息收集中的应用。文章还总结了CTF/SRC常见考点,包括Cookie窃取、方法绕过等实战技巧,并对比了不同工具的适用场景,强调数

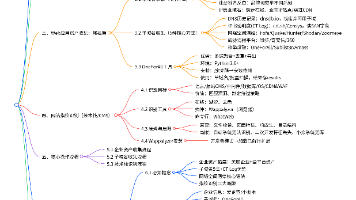

本文系统介绍了网络安全中信息收集的关键技术与流程,重点包括:1. 企业资产发现(通过爱企查等平台获取域名、APP、公众号等);2. Web应用资产收集(备案查询、子域名爆破、IP反查等5种方法);3. 网站指纹识别(CMS/技术栈判断);4. 工具链使用(OneForAll、Fofa、Wappalyzer等)。文章强调多源交叉验证的必要性,指出大厂自研系统的识别局限,并提供标准化操作流程和面试高频

摘要: 本文系统讲解了前端JS架构(Vue/React等)的渗透测试方法,对比后端架构分析其信息泄露风险。核心内容包括:1)识别方法(Wappalyzer插件、JS文件特征);2)三层测试方法论:手工分析(搜索敏感关键词、跟踪代码逻辑)、半自动(BurpSuite+HAE/FindSomething插件提取敏感数据)、全自动(JSFinder/URLFinder扫描接口,FFUF爆破隐藏JS文件,

表格类型定义特征开源程序网上可直接下载的公开源码官网提供、源码市场(如GitHub)、使用量大、知名度高闭源程序网上不易找到或完全找不到的源码官网关闭、小众冷门、个人内部使用、定制化开发表格泄露类型检测URL状态码工具Git/.git/403GitHackSVN或/entries200/403SvnExploitDS_Store/.DS_Store200备份文件/www.zip等200目录扫描器2

本文系统介绍了HTTP通信原理及安全测试技术,重点讲解了请求-响应模型、请求方法(GET/POST等)、关键请求头(UA、Cookie等)的功能与安全意义。通过BurpSuite和Postman工具实操演示了设备伪装、身份伪造、目录扫描等渗透测试技术,详细解析了状态码在信息收集中的应用。文章还总结了CTF/SRC常见考点,包括Cookie窃取、方法绕过等实战技巧,并对比了不同工具的适用场景,强调数

本文系统分析了12种XSS攻击场景,涵盖反射型、存储型和DOM型三种核心类型。每关均包含场景分析、过滤规则、绕过思路、代码示例和验证方法,适配主流XSS靶场环境。重点内容包括:1) 基础反射型GET注入;2) 标签/事件过滤的多种绕过技巧;3) 存储型XSS的持久化攻击;4) DOM型XSS的前端绕过;5) HTTP头注入的高级利用。通过混合大小写、双写关键字、编码转换等技术突破过滤,并提供了完整

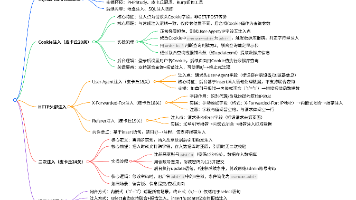

本文详细解析了三种非传统SQL注入技术:Cookie注入、HTTP头部注入和二次注入。以皮卡丘靶场为实验环境,结合BurpSuite工具,提供了完整的操作指南:1)Cookie注入需通过修改请求头中的Cookie字段触发;2)HTTP头部注入(User-Agent/X-Forwarded-For/Referer)仅支持报错注入,需注意insert语句的特殊闭合方式;3)二次注入需通过"注