简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

目录: Docker Client 和 Docker DaemonDocker Client:这是用户通过命令行与 Docker 进行交互的工具(例如你输入的命令)。它提供了一个用户界面来管理 Docker 容器和镜像。Docker Daemon:后台运行的服务(进程),负责管理 Docker 容器的创建、运行、停止等操作。它接收来自 Docker Client 的请求,并处理这些请求。C/S架构

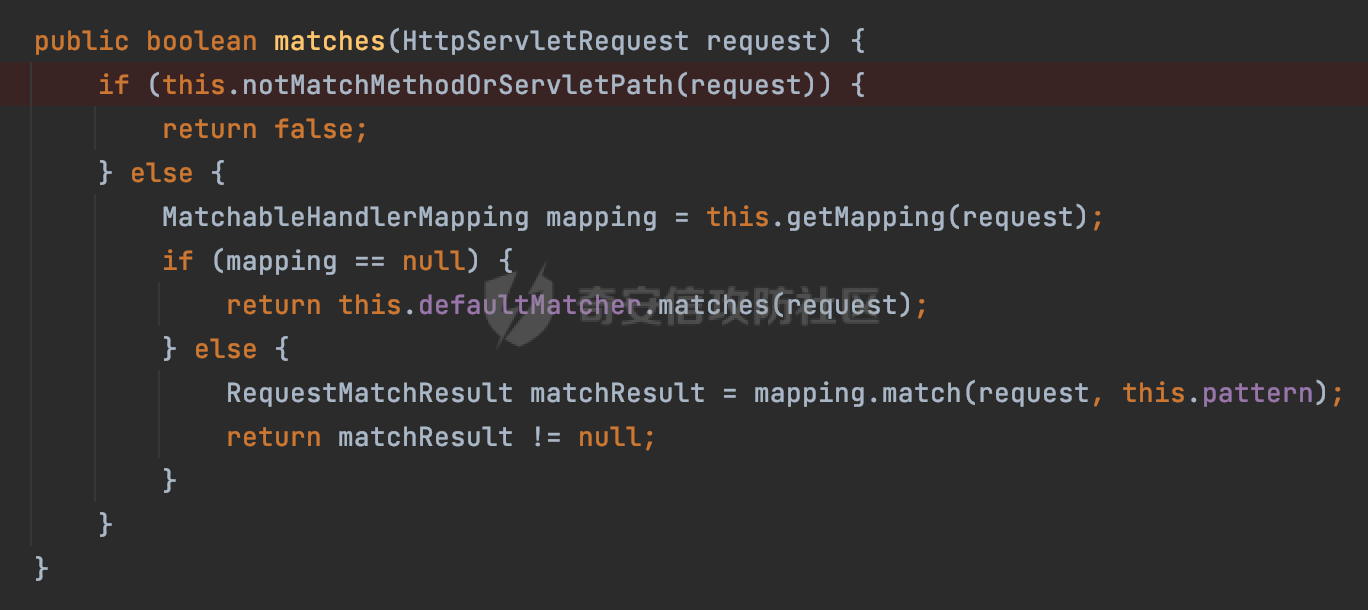

Spring官方发布了Spring Framework 身份认证绕过漏洞(CVE-2023-20860),当Spring Security使用mvcRequestMatcher配置并将**作为匹配模式时,在Spring Security 和 Spring MVC 之间会发生模式不匹配,最终可能导致身份认证绕过。

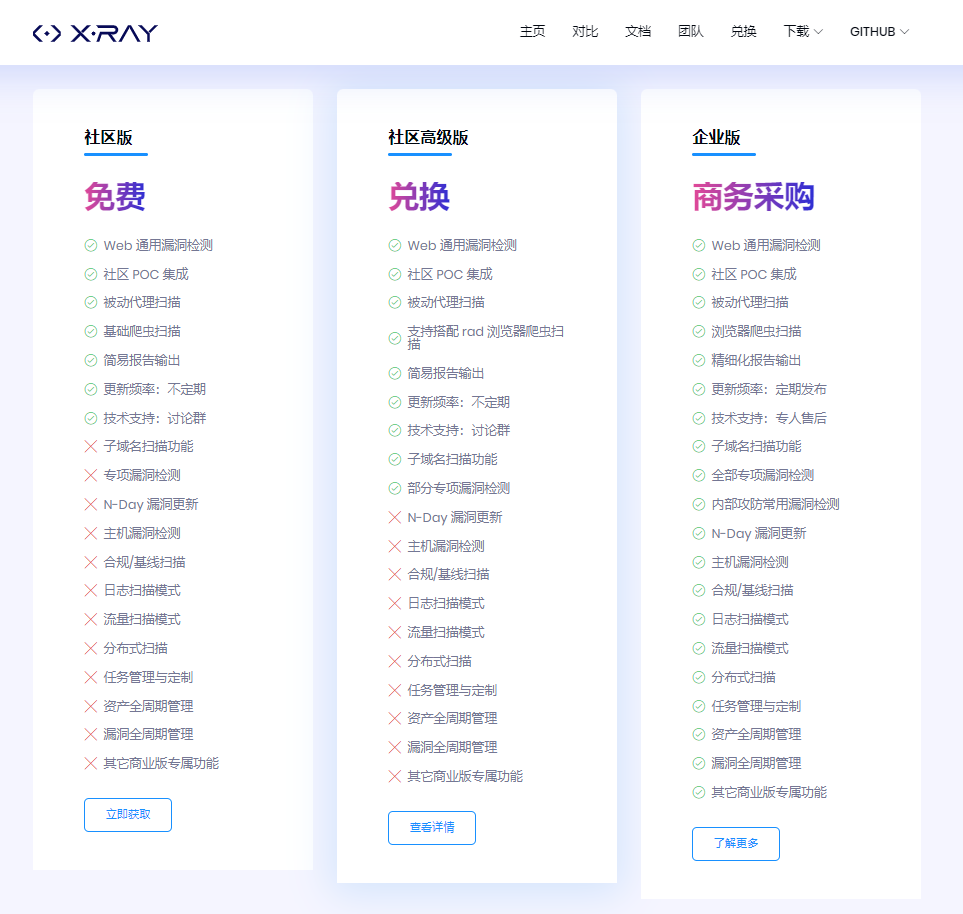

长亭科技旗下的一款网络安全漏洞扫描工具,用于检测和评估web应用程序的安全性。具有一下特点:检测速读快、检查范围广、代码质量高、高级可定制以及安全无危害。属于不开源的项目,用户直接下载xray的可执行文件,即可运行该工具xray使用了与burpsuit一样的盈利模式:社区版、高级版和企业版XSS漏洞检测 (key: xss)SQL 注入检测 (key: sqldet)命令/代码注入检测 (key:

最近项目在做了身份证银行卡识别之后,开始实现人脸识别和活体识别,其中人脸识别包括人脸入库、人脸查找、人脸1:N对比、人脸N:N对比,另外活体识别运用在安全登录功能。大家都熟知的支付宝使用face++ 的服务来实现人脸识别,在实际项目中使用了讯飞的人脸识别SDK进行二次封装来实现活体识别。主要实现了张嘴和摇头两个活体动作的识别。据我所知,讯飞的服务是基于face++,识别率还是很高,并且iOS和An

于是,我们调查了这家知名公共托管服务的 ASN,但仅发现了两个相关性有限的 IP 地址,这两个 IP 地址都位于同一国家。组织应优先确保配置的正确性,尽量减少敏感端口的暴露,并实施强有力的身份验证机制,以防止类似此次案例中发现的漏洞。通过 Censys 搜索,我们确定了两个自主系统号(ASN)——一个属于 Digital Ocean,另一个属于我们之前提到的主要提供商之一,这是一家知名的公共托管服

3.点击Run -> 自动打开Burp Suite Professional4.点击 I Accept(我同意)5.复制 -> 粘贴 -> (Next)下一步6.点击 Manual activation(手动激活)7.BurpLoaderKeygen.jar(破解机的密码) 对应 Burp Suite Professional(激活的密码) 输入 -> 点击Next(下一步)8.页面提示:Succ

【摘要】安全研究人员通过Gemini更新预览版的Python沙盒功能,发现了Google内部敏感数据泄露风险。测试发现沙盒中意外包含了Google内部代码库(google3)和安全协议文件(proto),包括数据分类和安全凭证相关的敏感信息。研究人员通过逆向分析提取了entry_point二进制文件,发现其中嵌入了本应保密的内部协议定义。虽然Google安全团队表示这些内容已获准公开,但暴露的内部

同形异义字攻击是一种利用不同字符系统中外观相似的字符(如拉丁字母与西里尔字母)进行欺诈的技术。攻击者通过替换邮件中的字母,制造看似合法的内容以绕过安全检测。这种攻击常用于钓鱼邮件,冒充知名品牌或服务,诱导用户点击恶意链接或下载附件。典型案例包括伪装成Google Drive共享、文档签署平台和Spotify的欺诈邮件。虽然人眼难以分辨,但通过检查Unicode编码可识别异常字符。防范建议包括:仔细

最近项目在做了身份证银行卡识别之后,开始实现人脸识别和活体识别,其中人脸识别包括人脸入库、人脸查找、人脸1:N对比、人脸N:N对比,另外活体识别运用在安全登录功能。大家都熟知的支付宝使用face++ 的服务来实现人脸识别,在实际项目中使用了讯飞的人脸识别SDK进行二次封装来实现活体识别。主要实现了张嘴和摇头两个活体动作的识别。据我所知,讯飞的服务是基于face++,识别率还是很高,并且iOS和An

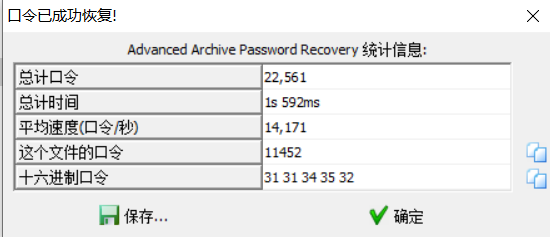

3.用Audacity查看嘘.wav文件,看它的频谱图,得知它的频率为[800,900,1000,1100,1200,1300,1400,1500,1700,1800]以及它的每个频率变化的时间为0.1s,同时可以得知它的采样频率为44100。4.打开zip文件后发现flag被加密,用010去除伪加密,同时可以发现zip数据解析错误,原因在于flag.png的文件名长度8被改成了4,修复即可打开压