简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

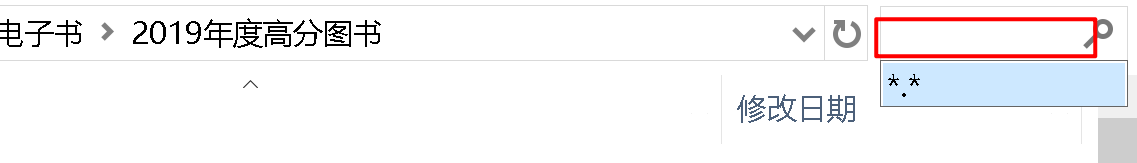

> 遇到问题:找了很多电子书看,每个以书名命名的文件夹有的有好几本,有的有一本,点开找太麻烦,想全部移到同一目录下,一个一个手动操作太麻烦,于是采用了以下的方法## 1. 在搜索框输入``*.*``会出现该目录的所有文件和文件夹,在需要的地方右键

永恒之蓝是去年玩剩下的了,记得当初刚刚泄露的时候,用的是NSA那个fb.py脚本去复现漏洞的。现在Metasploit里面已经集成了17-010漏洞,渗透测试更加方便与正式化,内网中用17-010去测一测会发现意外惊喜哦。写在前面起初在Docker环境下最后执行exploit的时候总是拿不到sessions,换了很多系统失败了很多次。...

Jul 20, 2016 Hashcat 爆破Linux密码使用工具今天拿了个linux的主机,提下来了,以前提成root之后就没深入过,这次想着先把root密码破解出来; 以前交洞的时候只是单纯证明存在/etc/passwd和/etc/shadow,但从没管过里面的hash; 看网上教程也很多,我也记录一下; 都知道linux系统中有一个用户密码配置文件 /etc/shadow ,里面...

这篇文章列出了CTF中Forensics(取证)类型题的技巧和窍门,展示了CTF中常用工具的使用场景和使用方法。文件格式(File Formats)十六进制文件头和对应ASCII码通过查看文件头前四到五个字节的十六进制数来识别文件类型。参考Hex file and Regex Cheat Sheet和Gary Kessler File Signature Ta...

0x00 官方说明在官网文档https://portswigger.net/support/burp-suite-tools点击Scanner 和Spider 出现的页面都是相同的https://portswigger.net/burp/documentation/desktop/scanningScanner 原先主要作用是扫描web漏洞0x01 简单看看0x03 Spider 使用教程比如我找

一、初步认识https://www.bilibili.com/video/av73858330二、简单理解三、深入理解1.阮一峰——RSA算法原理(一)2.阮一峰——RSA算法原理(二)

前言以前水的一篇文章:C语言循环输出各种 * 组成的图形 今天用Python去复现,发现可以更加简单高效,就顺便再水一篇文章吧,23333~~嗝 话不多说 直接贴国光精简后的代码直角三角形一图案** ** * ** * * ** * * * ** * * * * ** * * * * * ** * * * * * * ** * * * * * * * ** * * * * * ...

HiDPI(每英寸高点)显示启动Kali Linux后,某些东西(Windows /按钮或文本/字体)可能看起来比预期的要小。这可能是因为HiDPI(又名High DPI)。这完全取决于所讨论的软件及其制造方式(例如GTK2,GTK3,Qt5等)。这可能是由于各种原因而发生的,例如图形卡驱动程序和/或监视器配置文件。如果事情看起来更大的比你会相信什么是“正常”,请参阅我们的固定DPI指南。本指南将

好久没用burpsuite,证书好像过期了??未连接:有潜在的安全问题new.bugku.com 很像是一个安全(连接加密)的网站,但我们未能与它建立安全连接。这个问题是由 PortSwigger CA 所造成,它是您的计算机或您所在网络中的软件。您可以做什么?new.bugku.com 启用了被称为 HTTP 严格传输安全(HSTS)的安全策略,Firefox 只能与其建立安全连接。您无法为此网