简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

windows server 2016的安装及基础操作一、window版本windows Server 2003搭配 window xp最佳组合windows Server 2008搭配 window 7最佳组合windows Server 2016/2019搭配window10最佳组合镜像的下载尽量避免在第三方网站上下载镜像尤其是Ghost(封装好的...

MAC地址泛洪攻击详细过程及原理一.交换机的转发数据原理交换机收到数据帧的时候,先解封装数据链路层,查看这一层的源MAC地址,并且关联自己接收数据的这个接口,把关联MAC地址和接口的信息更新到MAC地址表里面查看这一层的目标MAC地址,然后查询MAC地址表,根据目标MAC对应的接口将这个数据转发出去如果这个时候,MAC地址表是空的/丢弃?广播-将这个数据帧进行复制,然后向各个接口转发出去二.MAC

HTTP cookies 劫持详细过程及原理一.HTTP cookies 劫持原理指的是直接获取到你的cookie信息,不需要做任何的修改直接去访问服务器资源,例如:登录。这样类似于,我在自个电脑登录网银,传输过程中cookie信息被人截取,盗取后其在自己电脑上做登录我的账号信息二.HTTP cookies 劫持实验步骤1.修改虚拟机的网络编辑器2.进行网络桥接3.查看Kali和无线局域网适配器的

ARP中间人攻击详细过程及原理一.实验详细过程实验工具:Kali,ENSP,Wireshark实验环境:Kali:IP: 192.168.135.1Server:192.168.135.22Client:IP:192.168.135.11网关:192.168.135.221.在ENSP上搭建实验环境2.对客户端和服务器进行配置,使客户端可以登录到服务器上3.开始抓取G0/0/3的数据包4.打开ka

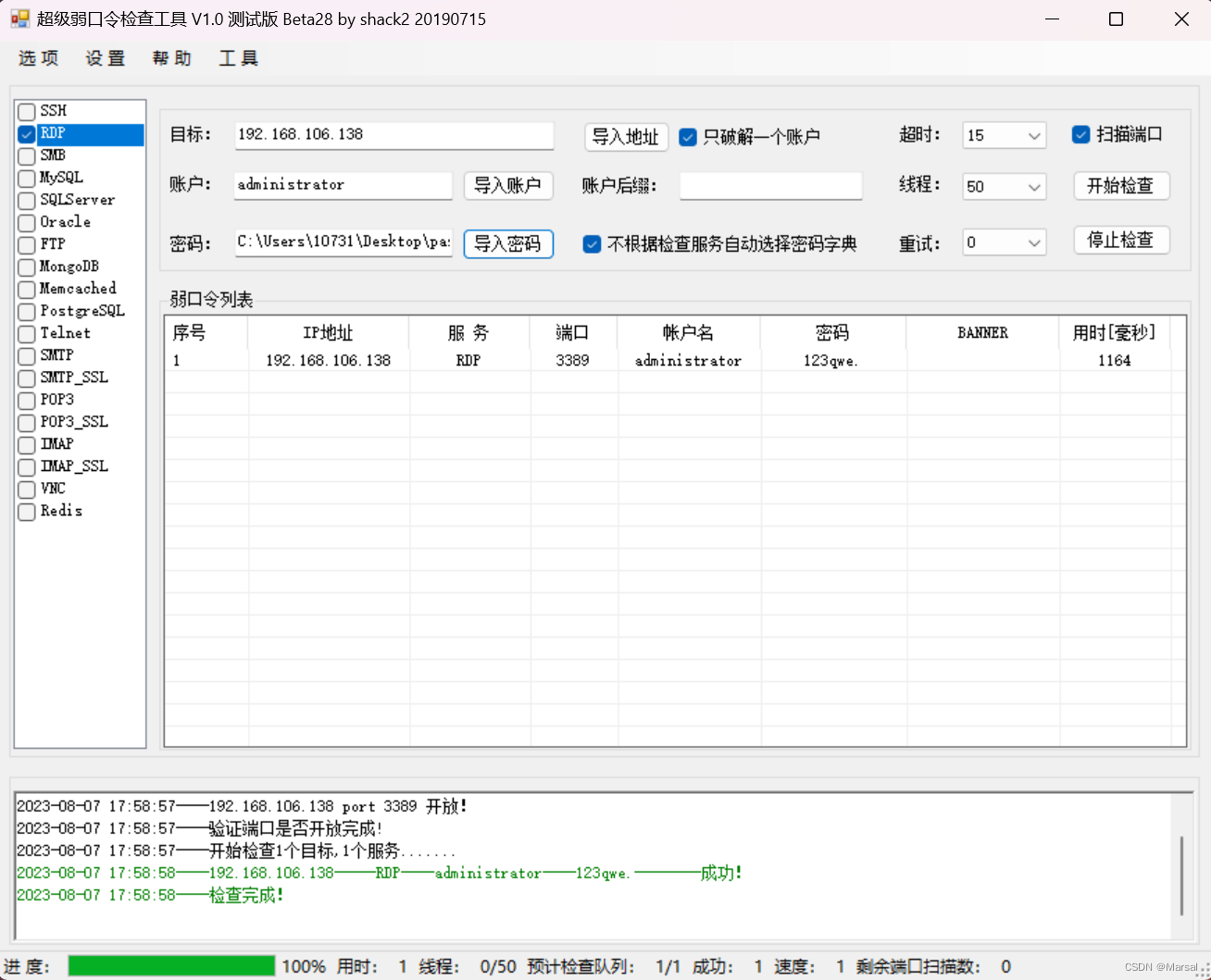

常用的密码爆破工具