简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

长期以来,企业IAM(身份访问管理)体系,核心服务对象始终是人类员工。依托HR入职离职流程、静态岗位角色、可预测的人为行为,搭建起账号、权限、审计闭环。但随着大模型普及、AI智能体深度落地,自主执行任务、自动调用系统、跨系统自主决策的Agent大量涌现。传统面向人的IAM架构,已完全无法适配机器身份、动态行为、即时授权的全新安全场景。AI智能体带来三大全新安全挑战:机器身份规模化注册:海量Agen

利用DeepSeek开展网络安全攻防对抗,可以结合其AI能力在等环节发挥作用。

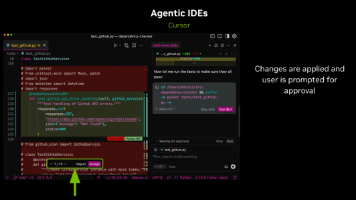

哪怕就在几年前,大语言模型(LLMs)的不可预测性就已经会带来严重挑战。一个早期典型案例与 ChatGPT 的搜索工具有关:研究人员发现,即便页面中存在相反信息,植入了隐藏指令(例如嵌入的提示注入文本)的网页,仍能稳定诱导该工具输出带有偏见、具有误导性的内容[1]。AI 智能体通常基于大语言模型构建,继承了后者的诸多漏洞,包括提示注入、敏感数据泄露、供应链缺陷等。但 AI 智能体还超越了传统 LL

2026 年全球网络安全展望》传递出的信号明确且紧迫:在数字世界里,没有绝对的避风港。面对 AI 武器化、供应链脆弱性和地缘不确定性,企业领导者必须立刻行动起来。将网络安全嵌入从产品研发到企业并购的每一个决策环节;从追求“不被黑”的幻觉中醒来,将资源投入到构建“被打倒后能迅速站起来”的网络韧性中去。只有这样,企业才能在风暴频发的数字时代,稳稳守护住自己的核心价值。

身份化(从网络边界到身份边界)、AI 驱动化(攻击与防御均深度依赖 AI)、长期威胁显现化(量子计算风险已非遥远的理论威胁)。面对这一变局,企业应采取以下行动优先级:1.立即行动:部署 Passkeys,启动影子 AI 治理。2.短期推进(3-6 个月):建立深度伪造防御流程,完成 AI 相关 DLP 部署。3.中期规划(6-12 个月):启动后量子密码风险评估,构建 AI 驱动的 SOC 能力。

2026 年,网络安全赛道将彻底告别单纯 “筑墙防盗” 的传统防护模式,迈入以为核心的全域博弈阶段。据 IDC 预测,2026 年将有 70% 的企业及组织,部署融合生成式、处方式、预测式与智能体技术的复合 AI 体系。AI 技术在释放生产力红利的同时,新型安全风险同步滋生:AI Agent 身份冒充、API 规模化攻击、AI 终端黑箱隐患频发。行业逻辑彻底改写,网络安全正式从,全面迈向时代。20

2026 年,网络安全赛道将彻底告别单纯 “筑墙防盗” 的传统防护模式,迈入以为核心的全域博弈阶段。据 IDC 预测,2026 年将有 70% 的企业及组织,部署融合生成式、处方式、预测式与智能体技术的复合 AI 体系。AI 技术在释放生产力红利的同时,新型安全风险同步滋生:AI Agent 身份冒充、API 规模化攻击、AI 终端黑箱隐患频发。行业逻辑彻底改写,网络安全正式从,全面迈向时代。20

AI 代理化浪潮下,信任边界重构绝非可选项,而是企业与数字生态生存发展的必选项。从静态的 “围墙” 防护到动态的 “信用护照” 管控,网络安全将从成本支出转变为生产力的倍增器。奇安信、OFweek、Gartner 等权威机构的报告均指向同一方向:动态治理、以智治智、人机协同,是代理型 AI 时代网络安全的主流路径。作为网络安全领域的从业者,我们建议企业立即行动:全面评估现有 AI 代理的自治水平,

2026年的网络安全行业,正站在一个历史性的转折点上。AI将攻防双方的能力都提升到了新的量级:攻击者获得了工业化、自动化的武器库,防御者则拥有了智能化的检测和响应工具。攻防天平的倾斜与重塑,将是这个时代的主旋律。第一,AI安全投入已从"可选"变为"必选"。IDC预测的50.5% CAGR、奇安信判断的"2026年下半年集中爆发"、Gartner的六大趋势,都在指向同一个方向:错过AI安全这班车的企

想入门网络安全不知道从哪下手?今天小编就把这份6个月的学习规划分享给大家,小白也能看懂。就行,了解文件怎么增删改查、权限怎么设、用户怎么建 / 删,同时得会用文本,能搞定网络配置。搞懂网络是怎么的(OSI七层 /TCP/IP 四层),明白是什么;重点吃透这些核心协议的工作原理。先学习的基础运用,例如:怎么把页面基础搭起来等等。再啃核心语法,搞懂AJAX怎么使用和后端传数据的方法,会用做一些简单的页