简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

即“PHP:超文本预处理器”,是一种通用脚本开源语言。2)PHP 脚本在服务器上执行,可以和用户灵活交互。PHP的执行,必须要有一个服务器(PHP代码在服务器上执行),有服务器,就有客户端(客户端实现浏览和交互),这就是说PHP是一个网站语言,是基于网站运行的。和HTML不同,HTML又称静态语言,不像PHP一样,可以写很多动态函数,让我们的网站更灵活,可以和用户实现交互。3)对初学者而言比较简单

即“PHP:超文本预处理器”,是一种通用脚本开源语言。2)PHP 脚本在服务器上执行,可以和用户灵活交互。PHP的执行,必须要有一个服务器(PHP代码在服务器上执行),有服务器,就有客户端(客户端实现浏览和交互),这就是说PHP是一个网站语言,是基于网站运行的。和HTML不同,HTML又称静态语言,不像PHP一样,可以写很多动态函数,让我们的网站更灵活,可以和用户实现交互。3)对初学者而言比较简单

这个工具解决了我自己用 Claude Code 时的真实痛点——不用一直盯着终端,浏览器里优雅地多会话切换、查历史、看图、回滚、改消息、看统计。两天做完,开源,免费。🌟如果对你有用,麻烦去 GitHub 点个 Star 鼓励一下: 👉Issue / PR / 建议都欢迎。《网络安全从零到精通全套学习大礼包》

这个工具解决了我自己用 Claude Code 时的真实痛点——不用一直盯着终端,浏览器里优雅地多会话切换、查历史、看图、回滚、改消息、看统计。两天做完,开源,免费。🌟如果对你有用,麻烦去 GitHub 点个 Star 鼓励一下: 👉Issue / PR / 建议都欢迎。《网络安全从零到精通全套学习大礼包》

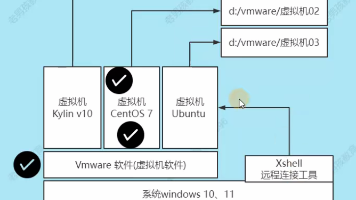

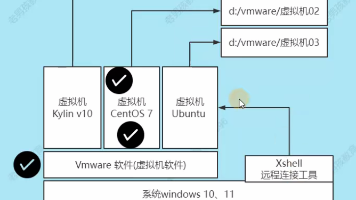

Linux是一个开源的、免费的操作系统内核,起源于1991年,由芬兰学生林纳斯·托瓦兹创建。它通常与GNU项目的工具结合,形成完整的GNU/Linux操作系统(常简称为“Linux”)。GNU软件+Linux内核=GNU/Linux操作系统,很多人错误地简称为"Linux"。前身为Unix系统,诞生于贝尔实验室;谭宁邦教授开发mini Unix系统用于教学;斯托曼创立GNU项目(GPL协议);托瓦

Linux是一个开源的、免费的操作系统内核,起源于1991年,由芬兰学生林纳斯·托瓦兹创建。它通常与GNU项目的工具结合,形成完整的GNU/Linux操作系统(常简称为“Linux”)。GNU软件+Linux内核=GNU/Linux操作系统,很多人错误地简称为"Linux"。前身为Unix系统,诞生于贝尔实验室;谭宁邦教授开发mini Unix系统用于教学;斯托曼创立GNU项目(GPL协议);托瓦

Linux组成:Linux系统内核(提供核心功能如:调度CPU,调度内存,调度文件系统,调度网络通讯),系统级应用程序(出厂自带程序如文件管理器,任务管理器,图片查看)。因为Linux内核是免费的开源了,这也代表了任何人都可以获取并修改内核,自行集成系统级程序提供内核+系统级程序的完整封装,称为Linux的发型版以下是市面上流行的Linux发行版。

数据库(Database)是按照数据结构来组织、存储和管理数据的仓库。它是一个长期存储在计算机内的、有组织的、可共享的、统一管理的大量数据的集合。持久化存储:数据长期保存,不会因为程序结束而丢失结构化组织:数据按照特定的数据模型组织共享性:可以被多个用户和应用共享使用减少冗余:通过数据共享减少数据重复存储数据独立性:数据与应用程序相互独立完整性保障:保证数据的正确性和一致性安全性控制:提供数据保护

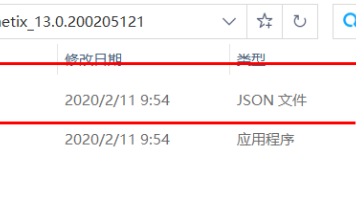

链接:https://pan.baidu.com/s/1ZD55DVC2CxMWmJXeq7J-pg?pwd=wwta提取码:wwtaxray是从长亭洞鉴核心引擎中提取出的社区版漏洞扫描神器,支持主动、被动多种扫描方式,自备盲打平台、可以灵活定义 POC,功能丰富,调用简单,支持 Windows / macOS / Linux 多种操作系统,可以满足广大安全从业者的自动化 Web 漏洞探测需求。

链接:https://pan.baidu.com/s/1ZD55DVC2CxMWmJXeq7J-pg?pwd=wwta提取码:wwtaxray是从长亭洞鉴核心引擎中提取出的社区版漏洞扫描神器,支持主动、被动多种扫描方式,自备盲打平台、可以灵活定义 POC,功能丰富,调用简单,支持 Windows / macOS / Linux 多种操作系统,可以满足广大安全从业者的自动化 Web 漏洞探测需求。