简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

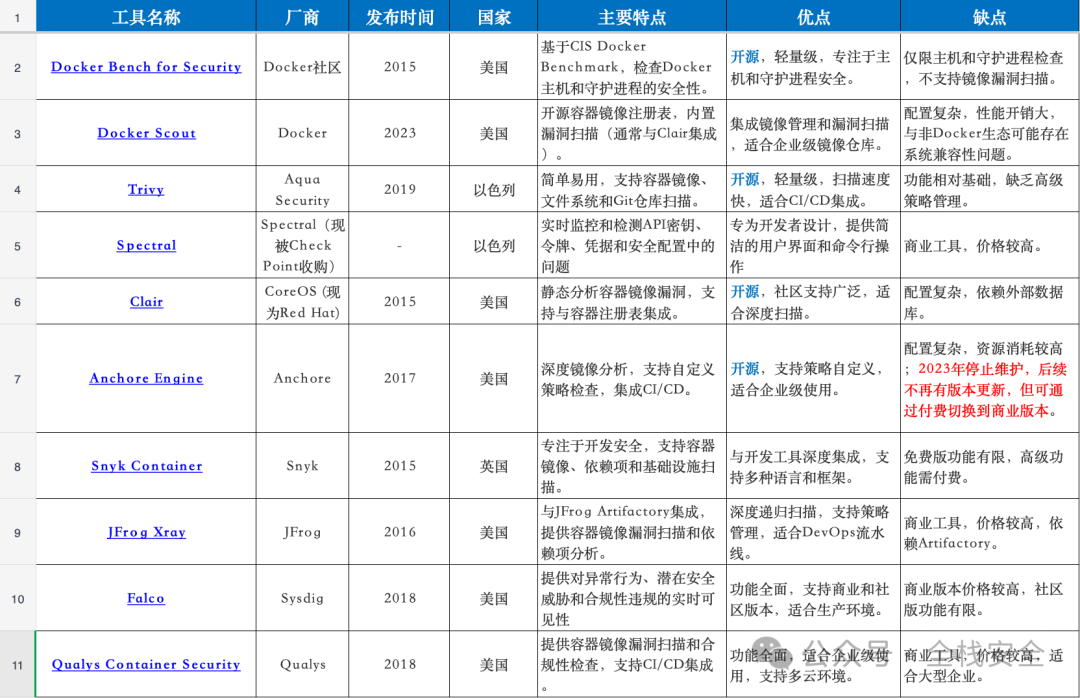

Docker漏洞扫描工具是自动扫描Docker镜像以查找安全漏洞的工具,例如过时的软件包或已知的安全漏洞。这些工具通过分析Docker镜像的内容,包括其依赖项和配置,并识别可能导致容器化应用程序环境中安全漏洞的潜在风险。因此,需要将Docker漏洞扫描工具与其他有效的安全实践相结合,例如采用安全软件开发生命周期(S-SDLC)方法,以确保全面的安全防护。加剧了保护容器免受安全威胁的需求,本文旨在探

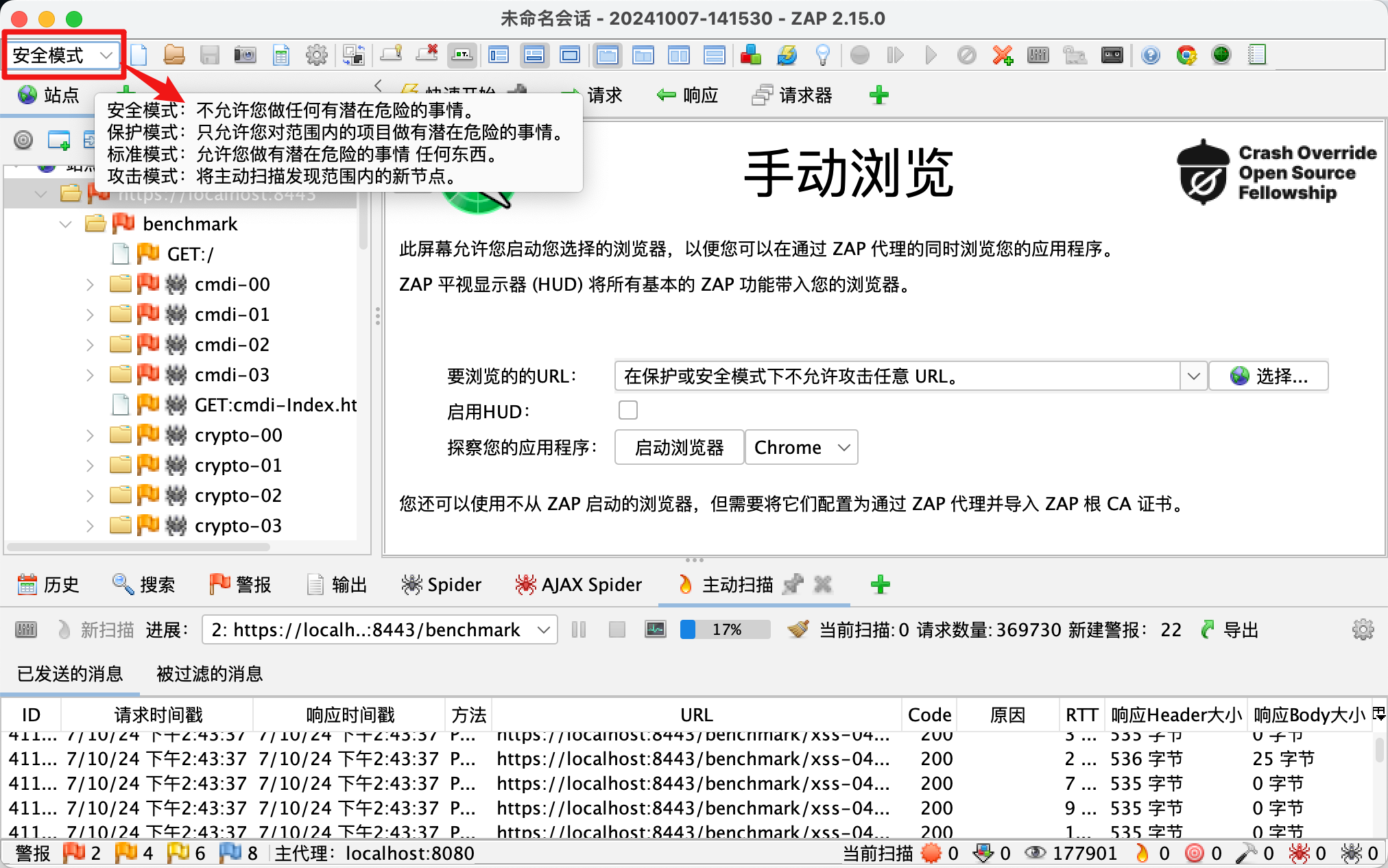

由Checkmarx公司贡献给OWASP的Zed Attack Proxy(ZAP)是一个免费的开源渗透测试工具。ZAP是专门为测试web应用程序而设计的,既灵活又可扩展。ZAP的核心是“中间代理操纵器”。它位于测试人员的浏览器和web应用程序之间,与Burp工作原理一样,因此它可以拦截和检查浏览器和web程序之间发送的消息(包含https),根据需要修改内容,然后将这些数据包转发到目的地。它可以

HCL Software 是 HCL Technologies(HCL) 的一个部门,负责运营其主要软件业务。它在 DevOps、自动化、数字解决方案、数据管理和大型机领域开发、营销和支持多款产品系列。HCL Software 在世界多地设有办事处和实验室。AppScan 与 AWVS、Burp Suite 列为业界排名Top 3 的Web漏洞扫描工具。若对另外两款工具感兴趣,可以参阅博主文章。

想象一下,你走进一家热闹的餐厅。服务员问:“您是哪一桌?”你随口答道:“8号桌!”——于是你的菜就被送到了8号桌。但如果有人故意谎报桌号呢?HOST头部攻击就是网络世界的“谎报桌号”,让服务器把敏感信息送到攻击者手中!

完全前向保密是一种密码学特性,它确保即使攻击者获取了长期密钥(如私钥或主密钥),也无法解密过去的通信内容。简单来说,就是每一次的通信会话都有其独立的加密密钥,且这些密钥之间没有关联。PFS就像给每段对话都安排了特工级别的"阅后即焚完全前身保密的概念最早可追溯至 Diffie-Hellman 密钥交换协议(1976年提出),其临时模式(Ephemeral Diffie-Hellman, DHE)为前

本文所建的共享知识库《网络安全国家标准库》汇集了450多篇中国国家标准文档,全面覆盖网络安全领域的技术规范、管理要求和实施指南。无论你是从事网络安全工作的专业人员,还是对信息安全感兴趣的学者或学生,这个知识库都能为您提供权威、系统、实用的参考资源。《网络安全国家标准库》链接:https://ima.qq.com/wiki/?知识库会持续更新,欢迎大家也参与进来一起交流学习~PS国家标准450篇(更

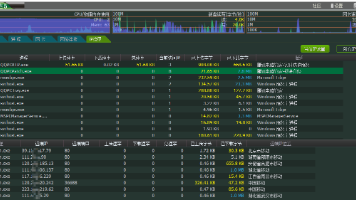

在危机四伏的网络世界,看不见的威胁最致命。后门IP如同潜伏的“数字间谍”,悄无声息地窃取你的隐私、消耗你的资源、甚至将你卷入犯罪链条。无论掌握netstat这样的基础命令行工具,还是“IP雷达”这样的图形化利器,都如同给你的电脑装上了全天候、无死角的网络监控探头。实时感知网络流动,揪出异常流量。精准定位可疑连接,看清谁在“敲门”。深度分析进程行为,斩断黑客黑手。建立主动防御意识,不再被动受害。行动

三权分立是一种源自政治学的管理理念,核心思想是将权力拆分为相互独立、相互制约的三种角色。在网络安全领域,这一原则被创新性地应用为: 系统管理员(运维)、安全管理员(策略)、审计管理员(监督) 三个角色的权限分离。历史原型15世纪威尼斯银行规定:金库需三人持不同钥匙同时开启,任何两人无法单独取走黄金。现代映射在IT系统中,"三权分立"指将系统管理权系统管理员:负责日常运维(用户增删/补丁更新)安全管

本文所建的共享知识库《网络安全国家标准库》汇集了450多篇中国国家标准文档,全面覆盖网络安全领域的技术规范、管理要求和实施指南。无论你是从事网络安全工作的专业人员,还是对信息安全感兴趣的学者或学生,这个知识库都能为您提供权威、系统、实用的参考资源。《网络安全国家标准库》链接:https://ima.qq.com/wiki/?知识库会持续更新,欢迎大家也参与进来一起交流学习~PS国家标准450篇(更

分组密码算法只能加密固定长度的分组,待加密的明文长度一般会大于分组长度,这里就需要对分组密码算法进行多次迭代,从而实现对明文的全部加密,迭代的方式就称为分组密码的。某公司使用ECB模式加密合同文档,攻击者通过替换特定密文块,将“支付金额100万”篡改为“支付金额900万”。因此,每个密文块不仅依赖于当前明文,还依赖于前一个密文块,这提供了自同步的能力,即使某个块在传输中出错,错误只会影响有限的后续