简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

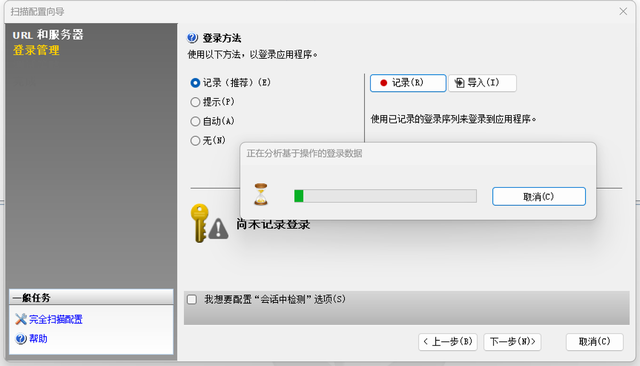

AppScan 是一种 Web 应用程序安全扫描工具,可帮助组织识别和修复其 Web 应用程序中的漏洞。它结合使用自动和手动测试技术来识别漏洞,例如跨站点脚本 (XSS)、SQL 注入和不安全的文件上传等。AppScan 可用于在开发生命周期的不同阶段扫描 Web 应用程序,包括设计、开发和测试阶段。它还可用于对生产 Web 应用程序执行持续的漏洞评估。该工具提供详细的报告,突出显示发现的漏洞,并

文章目录shell什么是shell查看shellshell与终端的区别VIM编辑器Linux常用命令shell什么是shell在计算机科学中,shell俗称外壳,能够接收用户的命令并翻译给操作系统执行,是用户与操作系统(内核)之间的桥梁。如windows的cmd命令行也是属于shell。查看shell查看系统支持哪些shell cat etc/shells查看正在使用的shell echo $SH

漏洞原理部分Web应用程序提供了一些命令执行的操作,例如,想要测试http://www.example.com是否可以正常连接,那么Web应用程序底层就很可能去调用系统操作命令,如果此处没有过滤好用户输入的数据,就很有可能形成系统命令执行漏洞。程序中因为某些功能需要执行系统命令,并通过网页传递参数到后台执行。然而最根本的原因是没有对输入框中的内容进行过滤,导致出现该漏洞,正常情况下输入框只能接收指

文章目录[极客大挑战 2019]EasySQL[强网杯 2019]随便注[SUCTF 2019]EasySQL[极客大挑战 2019]LoveSQL[极客大挑战 2019]BabySQL[极客大挑战 2019]EasySQL根据题目,可以使用万能密码来尝试登陆。[强网杯 2019]随便注根据题目,可以想到此题目为sql注入,提交1与1’的结果如下说明闭合方式为1’使用1‘ order by 查询字

文件上传文件上传的要点:(1)绕过题目的各种过滤手段成功上传文件并且不被删除;(2)确保文件可以正常运行;(3)确保文件可以执行命令。一句话木马(简称Webshell)<?php @eval($_POST['cmd']); ?>基本原理利用文件上传漏洞,往目标网站中上传一句话木马,然后你就可以在本地通过蚁剑或者中国菜刀即可获取和控制整个网站目录。@表示后面即使执行错误,也不报错。eva

PHP基础教程PHP属于后端语言,后端的核心在于与数据库交互。常见的后端语言:ASP、ASPX、PHP、JSP什么是PHP?PHP(超文本预处理器)是一种通用开源脚本语言,是动态语言的一种,动态语言还包括ASP、ASPX、JSP。PHP语法吸收了C、java、Perl的特点,主要用于web开发领域。PHP可以将程序嵌入到前端代码(HTML、CSS、JS)执行。PHP支持几乎所有流行的数据库以及操作