简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

是token的一种实现,全称为。以形式来说,它就是一个字符串,将用户的信息保存在一个json字符串中,编码后得到的一个token,这个token有签名功能防篡改认证流程:post提交表单后,后端验证完成生成一个jwt,接下来返回该jwt至客户端,随后请求中带上该jwt,即可工作。传统cookie、session对比:1、JWT数据量小,传输速度快2、由于是json,JWT是跨语言的,应用广3、更适

写在前面POP链就是利用魔法方法在里面进行多次跳转然后获取敏感数据的一种payload,实战应用范围暂时没遇到,不过在CTF比赛中经常出现这样的题目,同时也经常与反序列化一起考察,可以理解为是反序列化的一种拓展,泛用性更强,涉及到的魔法方法也更多。基本魔法方法我用的代码如下:<?phpclass A{public $a="hi";public $b="no";function __const

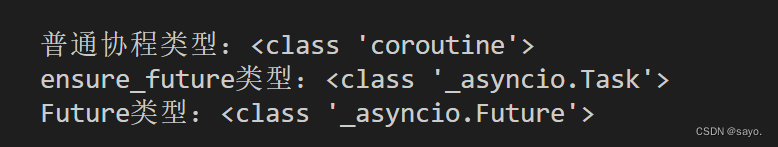

从底层到第三方库,全面讲解python的异步编程。这节讲述的是asyncio实现异步,详细了解需要配合下一节观看哦。纯干货,无概念,代码实例讲解。本系列有6章左右,点击头像或者专栏查看更多内容,陆续更新,欢迎关注。

写在前面从结果来看,这道题并不难,但是这个漏洞查找思想和poc查找思路很好,记下来。WP

kali:arp攻击工具配置——简单局域网断网攻击简述:利用arp协议漏洞,发出伪造的arp包,更改目标的arp缓存,造成局域网网络中断或使用中间人攻击。环境准备:在kali终端中使用以下命令下载arpsproofsudo apt-get install dsniffkali在VM上运行,准备使用虚拟机对外部主机进行攻击。注意:这里kali要使用桥接【NAT连接不在同一网段】。(仅作演示)首先确定

(均使用的vmware虚拟机平台)该系列并不会太关注wireshark的用法,重点关注协议交换时数据包的情况。需要注意的是,一开始工作时,选好需要捕获流量的网卡。默认情况下会捕获所有网卡(带混杂模式)的流量,数据包会非常多简单介绍一下混杂模式,混杂模式就是接收所有经过网卡的数据包,包括不是发给本机的包。默认情况下网卡只把发给本机的包(包括广播包)传递给上层程序,其它的包一律丢弃。简单的讲,混杂模式