简介

该用户还未填写简介

擅长的技术栈

未填写擅长的技术栈

可提供的服务

暂无可提供的服务

Linux 磁盘/分区/修复 命令

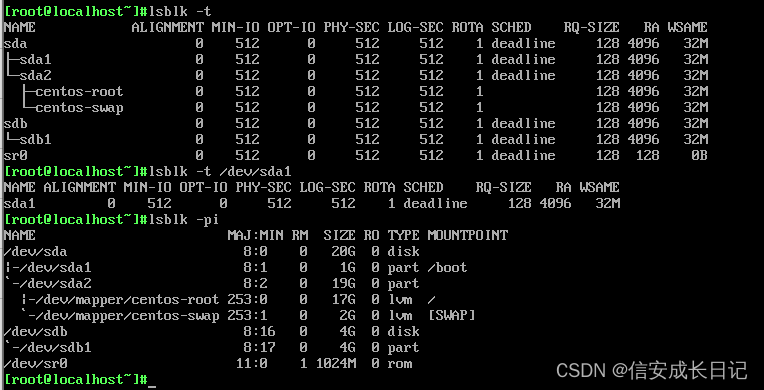

查看当前系统分区情况格式:lsblk -[dfimpt] [device]选项作用-d仅列出磁盘本身,不列出该磁盘的分区数据-f同时列出该磁盘内的文件系统名称-i使用ASCII的线段输出,不使用复杂的编码-m同时输出该装置在/dev下的权限-p列出完整文件名,而不是仅列出最后的名字-t列出磁盘的详细数据,包括磁盘队列机制、预读写的数据量大小等lsblk -pi 字段字段含义MAJMajor(主要d

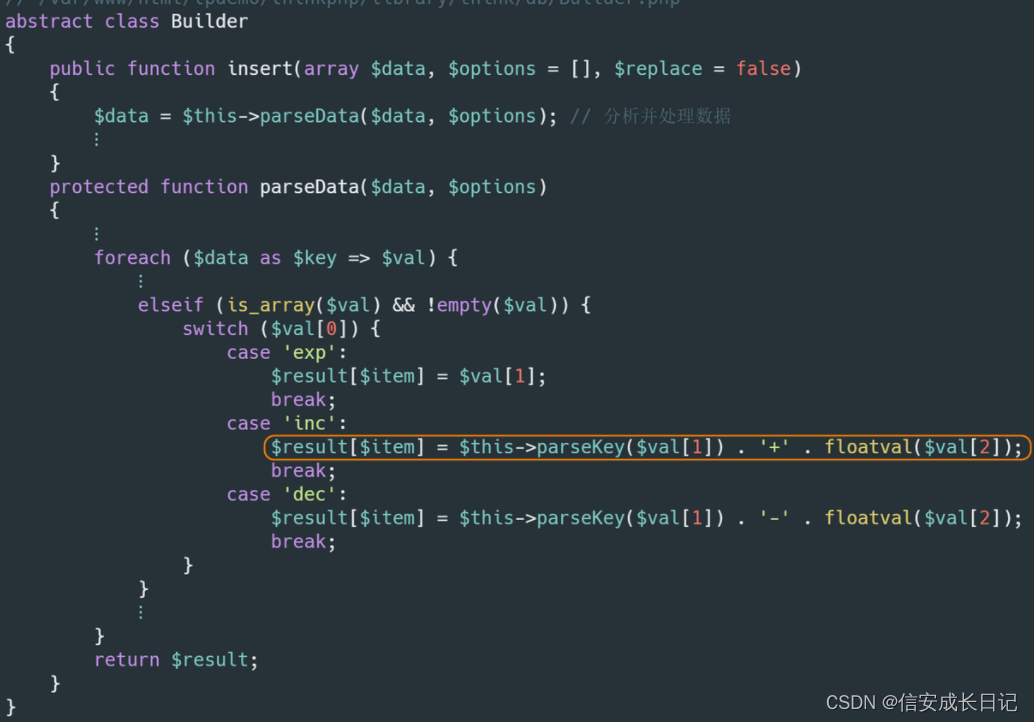

ThinkPHP 系列漏洞

所有 sql 注入漏洞均在 library/think/db/Builder.php 文件中。1、thinkphp5 SQL注入1漏洞影响版本: 5.0.13

eBPF 介绍

eBPF 介绍Tcpdump 是Linux 平台常用的网络数据包抓取及分析工具,tcpdump 主要通过libpcap 实现,而libpcap 就是基于eBPF。先介绍BPF(Berkeley Packet Filter),BPF 是基于寄存器虚拟机实现的,支持 JIT(Just-In-Time),比基于栈实现的性能高很多。它能载入用户态代码并且在内核环境下运行,内核提供 BPF 相关的接口,用户

基于https做隧道

sshd - How to use ssh over http or https? - Unix & Linux Stack Exchange

k8s的pid limit参数实验

【代码】pid-limit参数实验。

K8S通过Yaml配置镜像仓库 imagePullSecrets

在k8s中可以通过配置。

k8s服务发现

Kubernetes Internal Service Discovery · The Grey Corner