简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

热门领域需求旺盛:人工智能、大数据、云计算、网络安全、芯片设计、自动驾驶等领域技术迭代快,高端人才缺口大。传统互联网岗位饱和:前端、后端开发等基础岗位因前几年扩招导致竞争加剧,中小厂“降本增效”下招聘门槛提高。新兴交叉领域崛起:如AI+医疗、AI+金融、工业软件、机器人等,需要“计算机+行业知识”的复合型人才。

点击/上方的蓝字/关注我译者评论:1. 个人利用AI赚钱变现这件事本身是成立的,但合适的渠道平台和能力运气很难遇到,AI只是能力的放大器,能做的事情太多了,只有你想不到的,没有别人做不出来了。

感兴趣的小伙伴,赠送全套AIGC学习资料,包含AI绘画、AI人工智能等前沿科技教程和软件工具,具体看这里。AIGC技术的未来发展前景广阔,随着人工智能技术的不断发展,AIGC技术也将不断提高。未来,AIGC技术将在游戏和计算领域得到更广泛的应用,使游戏和计算系统具有更高效、更智能、更灵活的特性。同时,AIGC技术也将与人工智能技术紧密结合,在更多的领域得到广泛应用,对程序员来说影响至关重要。未来,

国内 AI 的发展也是越来越好了,又一款国内的图像生成模型来了,由北京人工智能研究院开源的统一图像生成模型:OmniGen。OmniGen 不仅仅是可以简单的文生图,还可以在保持图像一致性的前提下进行图像编辑,而且图像编辑功能相当强大。可以把整个人物或者是物体迁移到新的生成图像中,以人物为例,不仅仅是简单的换脸,可以把整个人物在保持一致性的情况下融入新的场景中,并且根据文本描述对图像中的人物进行编

AIGC技术的未来发展前景广阔,随着人工智能技术的不断发展,AIGC技术也将不断提高。未来,AIGC技术将在游戏和计算领域得到更广泛的应用,使游戏和计算系统具有更高效、更智能、更灵活的特性。同时,AIGC技术也将与人工智能技术紧密结合,在更多的领域得到广泛应用,对程序员来说影响至关重要。未来,AIGC技术将继续得到提高,同时也将与人工智能技术紧密结合,在更多的领域得到广泛应用。感兴趣的小伙伴,赠送

现在是人工智能时代,利用好AI 工具,可以降低普通人做副业的门槛,同时也能提高工作效率, 因此AI 赚钱的副业还是挺多的,今天拿20个普通人也能尝试的AI搞钱副业分享给大家 ,包括每个副业的名称、做法以及案例。当我学到一定基础,有自己的理解能力的时候,会去阅读一些前辈整理的书籍或者手写的笔记资料,这些笔记详细记载了他们对一些技术点的理解,这些理解是比较独到,可以学到不一样的思路。太多了,这边就先不

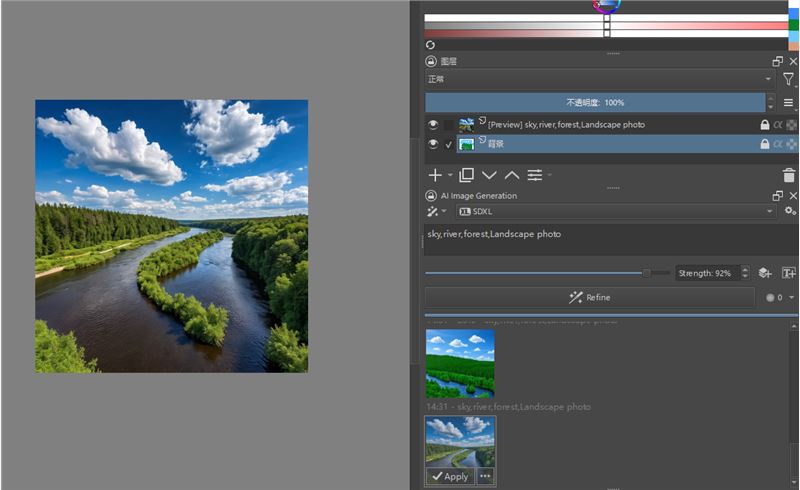

本教程专为初学者设计,详细介绍了 2024 年最新版的SD ComfyUI的使用方法。通过逐步指导,让你无需任何基础,快速学会并使用这一强大的AI绘图工具。ComfyUI就像拥有一支神奇魔杖,可以轻松创造出令人惊叹的AI生成艺术。从本质上讲,ComfyUI是构建在Stable Diffusion之上的基于节点的图形用户界面(GUI),而Stable Diffusion是一种最先进的深度学习模型,可

在人工智能领域,StableDiffusion真人模型以其专注于亚洲女性写实的特点,成为了一款超高人气的大模型。它不仅展现了人工智能在图像生成领域的强大能力,更让人们感受到了真实的美丽。让我们一起走进StableDiffusion真人模型,领略它的魅力所在。在SD 1.5时代,有一款非常受欢迎的亚洲女性大模型XXMix_9realistic,该模型生成的亚洲女性图片,有以下几个特点。面容较好,在保

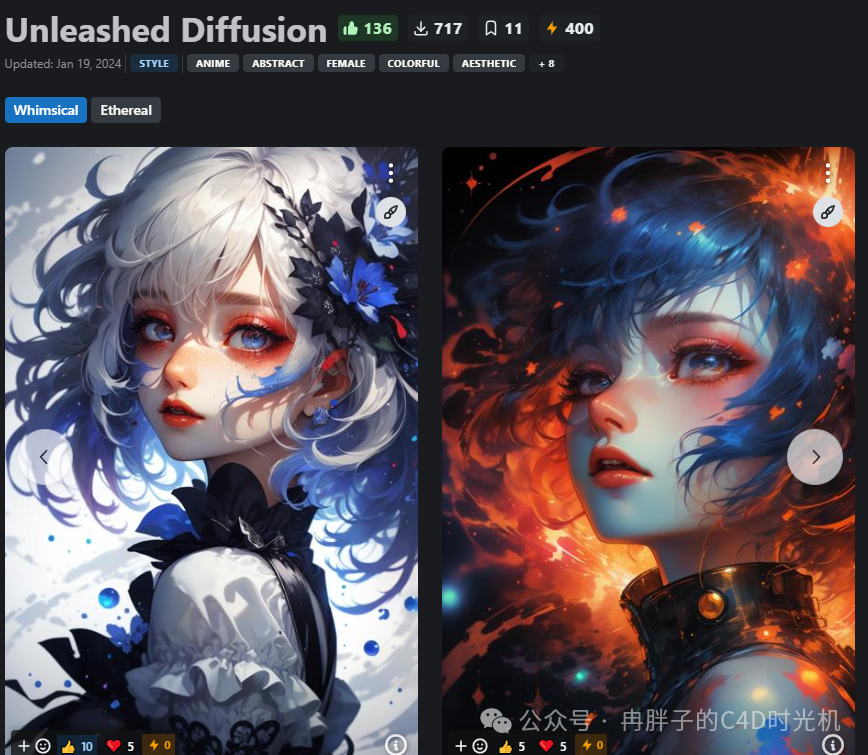

在创意与科技的交响乐章中, AI绘画 正以其独有的魅力,悄然改写着艺术创作的边界。随着人工智能技术的飞速发展,我们迎来了一个前所未有的创意时代,其中,AI在角色原画设计领域的应用,更是如同璀璨新星,照亮了无数创作者的心田。游戏角色原画设计是指为游戏、动漫、电影等媒体制作的角色进行创意设计和绘画的过程。这个过程包括确定角色的形象特征、服装、配饰、性格等方面,以及利用绘画技巧表现出来。它通常是由一名艺

AIGC技术的未来发展前景广阔,随着人工智能技术的不断发展,AIGC技术也将不断提高。未来,AIGC技术将在游戏和计算领域得到更广泛的应用,使游戏和计算系统具有更高效、更智能、更灵活的特性。同时,AIGC技术也将与人工智能技术紧密结合,在更多的领域得到广泛应用,对程序员来说影响至关重要。未来,AIGC技术将继续得到提高,同时也将与人工智能技术紧密结合,在更多的领域得到广泛应用。感兴趣的小伙伴,赠送