简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

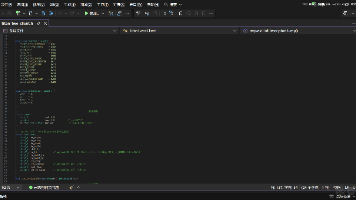

本人使用AI逆向和AI开发已经两年时间(目前是在做Agent开发),从纯粹网页时代的GPT辅助逆向到Claude3.5,到后面的AI爆发时代的GLM5.1,Claude4.7等等。看到很多人用ai逆向的思路和手法还是过于局限和原始(纯粹的流式对话)。想分享一些新思路。作者本身是做算法逆向还原,所以文章就以我自己的方向为主进行抛砖引玉。如何高效的逆向。(本文章零AI注水请放心食用,除开绘图使用了AI

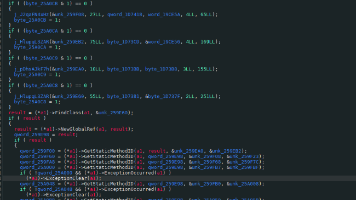

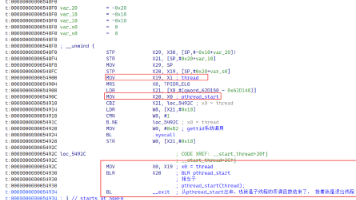

经过分析我们发现所有的字符串混淆都有以下特征,首先就是拿到标志位0x25A81F 判断字符串是否已经被初始化 如果初始化过将会跳转下一个分支处理 这就是。如果未初始化,将要保存string的地址加载到x0 w1保存数据长度 .... 以上go代码有注释,此处不在废话!上三个图中的byte_25A6D8地址明显是未初始化在开始的阶段,而当经过。置0x25A81F为1 已标记此string被处理过!为

为什么要分析某德地图呢?这个是因为本人在网页中进行搜索的时候,在不登录的情况下时不时会弹出登陆页面,出于好奇就决定分析一手。某德地图是典型的某里体系安全防护机制,其中包含。

坑结论在 palera1n iOS 16 设备会让 agent load 直接失败;用默认 QJS一个 noreturn 函数返回 intcaller 后面没合法路径,立即 SIGILL;改onEnter永不 returnApple 的 libc/CoreFoundation 函数可能导致 CFBundle / libxpc 里缓存的函数指针调用时进入半成品 Gum trampoline 撞 il

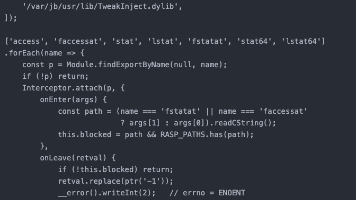

学习了frida检测原理后,打算找个样本练手。起初是仿照着东方玻璃师傅的文章复现,但是在找最后一个检测点遇到了一些阻碍,导致最后一个执行流没找出来所以暂且先放放。后来在误打误撞下发现了一个新的样本,该样本有不少检测,故借此样本分析一下。最终完成检测的绕过,以及其中各类检测方法实现的分析还原。在以前旧版本的检测当中,只需要将启动线程的函数replace即可,但是在新版当中由于线程相关逻辑缺失,导致某

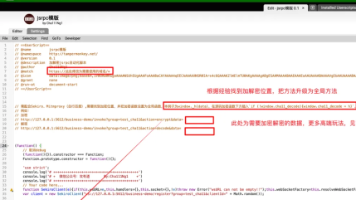

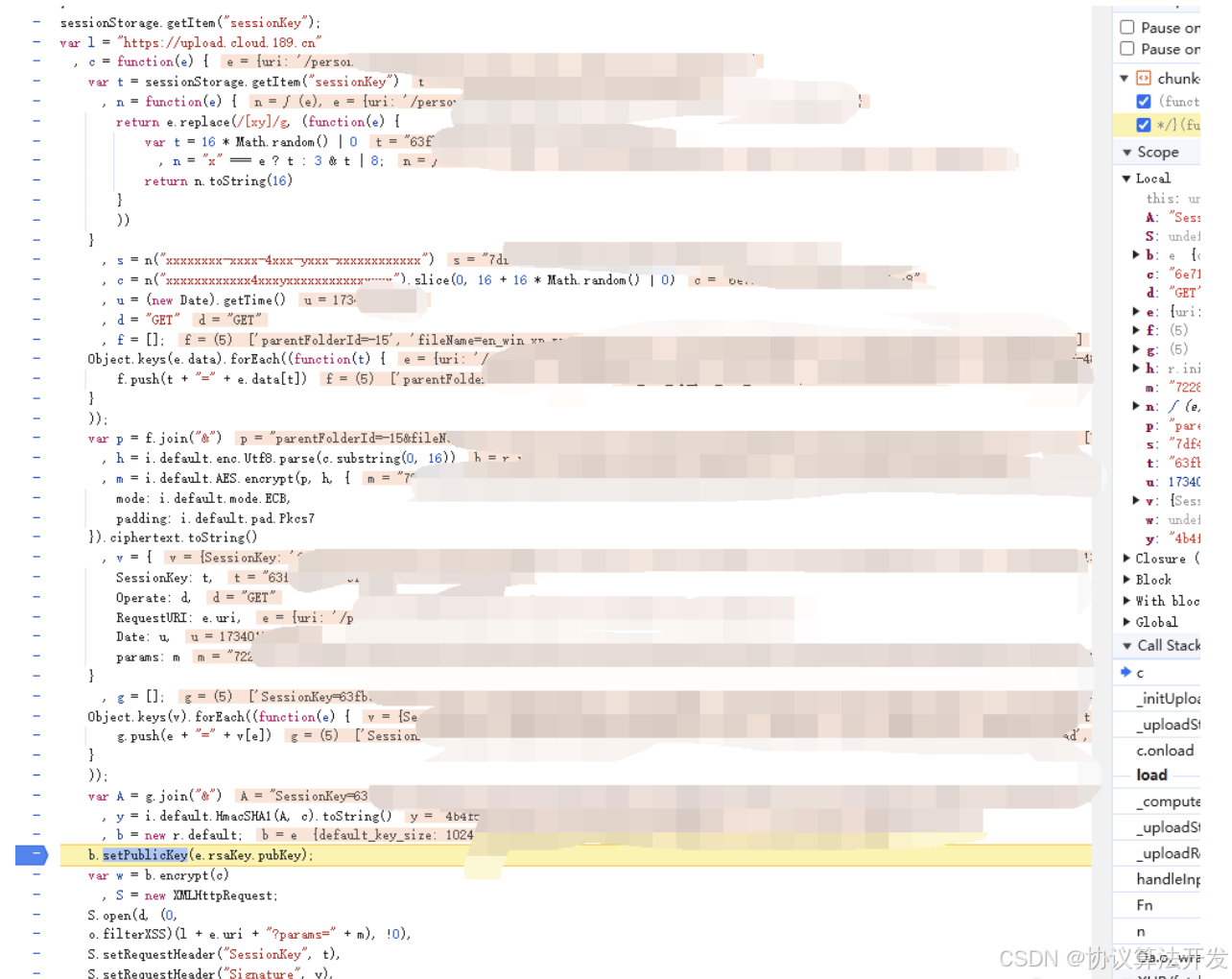

url-->加载html-->加载js-->运行js初始化-->用户触发某个事件--调用了某段js-->明文数据-->加密函数-->加密后的 数据-->send(给服务器发信息{XHR--SEND}) -->接收到服务器数据-->解密函数-->刷新函数-->刷新网页渲染。接下来我们通过一个简单的示例,初步的了解并应用以上的内容,由于是教你偷懒的教程,so这边直接使用最快捷的方式进行操作。点击堆栈n

若涉及历史事件相关技术研究,可参考网络通信、数据加密等领域的基础协议代码,例如TCP/IP协议栈或SSL/TLS加密协议的实现。这类代码通常以开源形式存在,如OpenSSL库或Linux内核网络模块。

根据后来结论得出:initMultiUpload主要是向后台申请空间(因为可能空间不足,也可能每日上传数据量超过上限),申请成功后,会返回一个uploadid,然后再调用commitMultiUploadFile填上这个uploadid来上传。其实这方法在阿里云盘上线的早期已经试过,是可以正常用的,不过后来接口加了密,就没继续跟进了。这里也提醒大家,保护好自己的文件信息,可能一张截图就会导致了你的

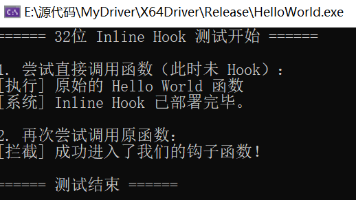

x86示例代码如下,需要注意的是编译器如果发现 OriginalHelloWorldFunction 内容很短,且在同一个文件里,它在编译 main 函数时,将不会去执行 CALL 指令,而是直接把那句 printf 的内容复制到了 main 里面。在文件状态. IAT表(firstThunk)跟 INT表一样.都是指向一个很大的表.这个表里面是4个字节进行存储.存储的是Rva. 这些RVA分别指

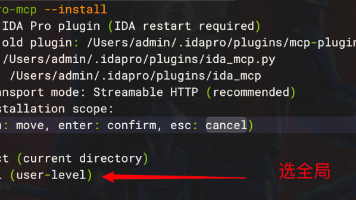

由于不想破坏我本机的Python环境我选择使用pyenv进行python环境管理,你也可以选择其他的python环境管理器进行操作。(所以以下配置我均在虚拟环境的前提下进行配置,配置过程中也使用虚拟环境的绝对路径进行配置,如有IDA默认环境问题可以看本文2.1.1。导入方式安装(你也可以直接在设置中的插件管理进行安装):jadx-mcp-server.jar包。在安装过程中碰到的如下这些问题,如你