简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

本文介绍了在Linux环境下使用Claude Code的实践方法,重点讲解了ClawGod运行时补丁和cc-switch-cli工具。ClawGod是一个跨版本兼容的运行时补丁,通过用户目录Hook机制自动提取并修改官方Claude Code文件,提供23项功能解锁和限制移除。安装后会自动检测版本更新并重新打补丁。文章还介绍了cc-switch-cli工具用于管理多个API供应商配置,以及Linu

gh search子命令搜索对象代码提交Issues仓库gh search支持将 GitHub Web 搜索语法与 CLI 参数标志结合使用。场景推荐工具关键语法快速浏览、可视化筛选Web 界面限定符组合、保存搜索自动化、脚本化、批量处理gh CLI--json--limit, 管道代码结构分析, 正则项目管理、工作流跟踪日期、人员、状态限定符开源发现、技术调研掌握 GitHub 搜索语法不仅能提

本文深入探讨XSS漏洞的演进与高级利用技术。2025-2026年数据显示,存储型XSS仍是企业应用中最常见的漏洞类型,同时新兴变种如mXSS、AI Agent XSS等不断涌现。文章系统分析了DOM XSS的挖掘方法论,包括Sources/Sinks模型和手动挖掘流程,并以WooCommerce插件漏洞为例展示实战利用。针对postMessage XSS,详细解析了三种典型错误模式和检测工具链。最

本文深入探讨XSS漏洞的演进与高级利用技术。2025-2026年数据显示,存储型XSS仍是企业应用中最常见的漏洞类型,同时新兴变种如mXSS、AI Agent XSS等不断涌现。文章系统分析了DOM XSS的挖掘方法论,包括Sources/Sinks模型和手动挖掘流程,并以WooCommerce插件漏洞为例展示实战利用。针对postMessage XSS,详细解析了三种典型错误模式和检测工具链。最

进程管理器是服务器运维中确保应用持续稳定运行的核心组件,主要解决进程崩溃、服务器重启时的自动恢复问题。主流工具包括: PM2:Node.js生态标杆,支持集群模式、零停机部署和资源监控,但资源占用较高。 systemd:Linux原生方案,深度集成系统功能,提供资源隔离和安全加固,适合生产环境。 Supervisor:跨语言通用工具,配置简单,适合多语言混合环境,但功能相对基础。 Forever:

Shellinabox是一款基于Web的开源终端模拟器,可通过浏览器直接访问远程服务器终端。核心特性包括零客户端依赖、SSL/TLS加密、防火墙友好等。支持多系统安装(Debian/Ubuntu/RHEL/CentOS),提供源码编译选项。配置文件位于/etc/default/shellinabox或/etc/sysconfig/shellinaboxd,可自定义端口、SSL证书等参数。命令行参数

Shellinabox是一款基于Web的开源终端模拟器,可通过浏览器直接访问远程服务器终端。核心特性包括零客户端依赖、SSL/TLS加密、防火墙友好等。支持多系统安装(Debian/Ubuntu/RHEL/CentOS),提供源码编译选项。配置文件位于/etc/default/shellinabox或/etc/sysconfig/shellinaboxd,可自定义端口、SSL证书等参数。命令行参数

本文全面介绍了现代Linux包管理的四大新兴范式:通用包格式(Flatpak、Snap、AppImage)和函数式包管理(Nix、Guix)。通用包格式解决了发行版碎片化问题,其中Flatpak适合桌面应用,Snap适用于服务器和桌面,AppImage则主打便携性。函数式包管理采用声明式配置,Nix通过唯一哈希路径实现完全可复现和原子更新,Guix则强调软件自由。文章对比了各技术的核心机制、优缺点

Agent和Skill在AI应用中的核心区别在于定位与能力。Skill是被动执行的工具模块,封装单一操作(如查询天气、格式化数据),依赖预设脚本完成特定任务,不具备自主决策能力。Agent则是以大模型为核心的智能系统,整合规划、记忆、工具调用等能力,主动统筹多个Skill完成复杂任务(如旅行规划)。两者的关系类似“人体与器官”:Agent是“大脑+身体”,负责决策与协调;Skill是“手脚”,仅执

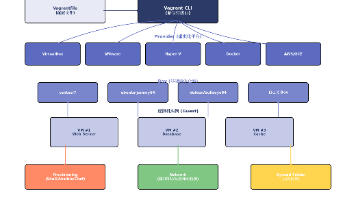

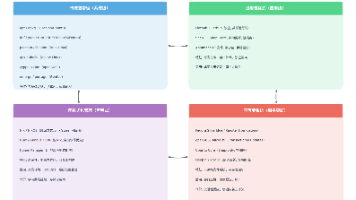

Vagrant 是 HashiCorp 推出的开源虚拟机管理工具,采用"基础设施即代码"理念,实现开发环境的标准化与自动化。文章从架构原理入手,解析其三层模型(CLI、Provider、虚拟机)和核心组件(Box模板、Vagrantfile配置、Provisioner自动化),对比Vagrant与Docker在隔离级别、资源占用等维度的差异,并提供5分钟快速入门指南,包括环境搭