简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

2023年,人工智能领域经历了巨大的变革和创新,四个引领潮流的关键领域——AIGC、AGI、GhatGPT以及人工智能大模型,在技术和应用层面上都取得了显著的进展。这一年,我们见证了人工智能领域的风起云涌,为未来的发展描绘了更加广阔的蓝图。首先,AIGC以其加速智能生成和理解的特性,为多领域的应用注入了新的活力。从文本到图像,AIGC的技术推动着自然语言处理和创造性计算的发展,使得内容生成变得更加

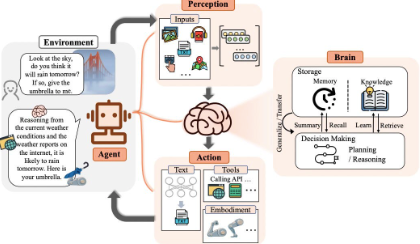

人工智能体(AI Agent)是一种模拟人类智能行为的计算实体,它能够独立感知环境、做出决策并执行任务,以完成既定目标。这些智能体通常具备自主性反应性主动性推理和学习能力,能够与人类或其他智能体进行交互,并适应不断变化的环境。AI Agent通过探索AI Agent的学习和研究,让我体会到了人工智能在自动化和效率提升方面的巨大潜力。通过实践,也学会了将AI Agent融入到不同的业务场景中,推动一

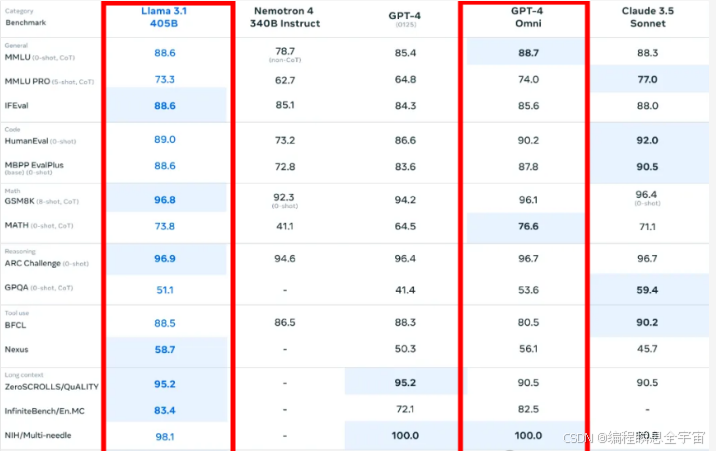

最近,Meta公司发布了人工智能模型——Llama 3.1。那么Llama 3.1 405B的效果怎么样?我们来对比一张图,横向对比一下GPT-4。可以看出,Llama 3.1 405B在各类任务中的表现可以与GPT-4等顶级的模型相差无几。那么,我们怎样才能用到这款强大的Llama 3.1 405B模型呢?最直接的方式是通过Meta.ai平台,但目前这一途径仅对美丽国的用户开放。那有无适合平民用

通用人工智能(AGI)作为一项颠覆性的技术革新,凭借其高度网络化、自主学习与认知优化的特点,正在引领信息技术步入智能新时代,广泛应用于智能广告、智能助手、无人驾驶等领域。然而,AGI的崛起也伴随着一系列网络安全新挑战,包括信息安全威胁、数据全生命周期防护、模型稳健性问题及大型模型滥用风险。针对这些挑战,构建涵盖技术防御、法规约束与伦理规范的多维度防护体系至关重要。为确保AGI系统的安全稳定运行,根

语言模型」是一种「人工智能系统」,旨在处理、理解和生成类似人类的语言。它们从大型数据集中学习模式和结构,使得能够产生连贯且上下文相关的文本,应用于翻译、摘要、聊天机器人和内容生成等领域。

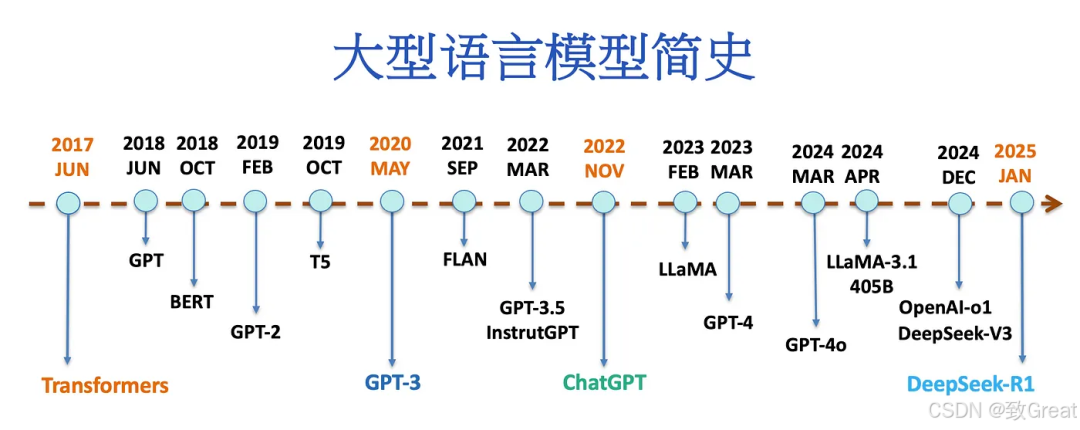

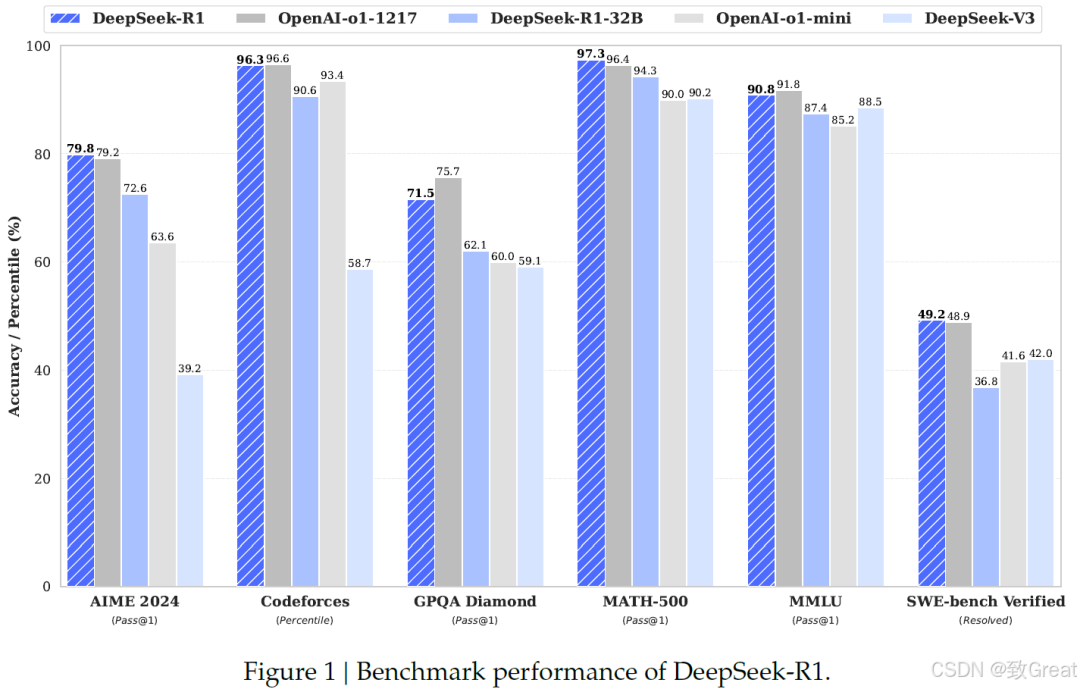

最近几年,AI领域真是突飞猛进,尤其是大型语言模型(LLM),它们为通用人工智能(AGI)的发展打下了基础。OpenAI的o1模型就是个很好的例子,它用了一种创新的推理时间扩展技术,大大提升了推理能力。不过呢,这个模型还是闭源的,有点遗憾。今天咱们来聊聊DeepSeek发布的一篇超有料的研究论文——DeepSeek-R1。这篇论文的标题是《DeepSeek-R1:通过强化学习激励大型语言模型中的推

对于很多人来说要快速掌握新概念,有两个特别有效的方法:用生活中的例子来降低认知门槛,通过图示来更轻松理解知识。AI 时代已经来临,我通过提示词工程,将这个想法落地成 AI 智能体:通俗讲解专家,我使用了一年多,效果显著。去年我备考软考高级系统架构师和系统分析师时,每当遇到难懂的知识点就会用它帮我讲解,最终两门考试都是花较少的时间一次顺利通过。现在读 AI 相关的资讯和图书、论文时,我也经常使用这个

RCE漏洞_远程代码执行_命令执行漏洞_网络安全_渗透测试_漏洞原理_黑客攻击_远程控制_Web安全_漏洞挖掘_安全防护_网安入门_系统入侵_代码执行_安全攻防_漏洞详解_服务器安全_渗透实战_高危漏洞_网络攻防

自以GPT3为代表的大语言模型问世以来,纯文本模态的大模型和多种模态混合的多模态大模型都获得了迅速的发展,无论是学术界还是工业界。文本模态的大语言模型几乎学习了目前人类能够从公开渠道获取到的所有的文本数据,结合模型规模的扩大以及模型“涌现”能力,使得大语言模型的“智能”、“记忆”、“推理”、“对话”、“创作”等多方面的能力得到了长足的发展。互联网发展到今天,除了海量的文本数据之外,还产生了更多的多

2023年,人工智能领域经历了巨大的变革和创新,四个引领潮流的关键领域——AIGC、AGI、GhatGPT以及人工智能大模型,在技术和应用层面上都取得了显著的进展。这一年,我们见证了人工智能领域的风起云涌,为未来的发展描绘了更加广阔的蓝图。首先,AIGC以其加速智能生成和理解的特性,为多领域的应用注入了新的活力。从文本到图像,AIGC的技术推动着自然语言处理和创造性计算的发展,使得内容生成变得更加