简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

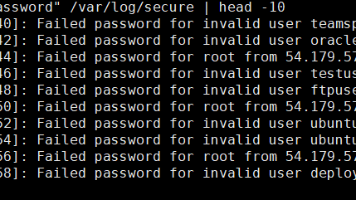

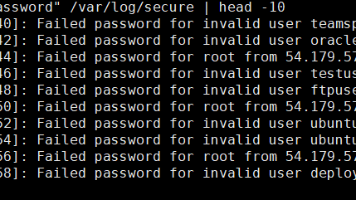

文章摘要: 为应对服务器频繁遭受的SSH暴力破解攻击,作者基于CentOS 7.9系统,利用Fail2ban工具设计了一套智能防护策略。通过日志分流(rsyslog将SSH攻击日志独立存储)和Fail2ban规则定制,实现分级封禁:无效用户登录立即封禁IP 100小时,root用户3次密码错误后封禁100小时。测试验证了防护有效性,并指出该方案可扩展至其他服务(如MySQL)。最终将封禁时长从5分

文章摘要: 为应对服务器频繁遭受的SSH暴力破解攻击,作者基于CentOS 7.9系统,利用Fail2ban工具设计了一套智能防护策略。通过日志分流(rsyslog将SSH攻击日志独立存储)和Fail2ban规则定制,实现分级封禁:无效用户登录立即封禁IP 100小时,root用户3次密码错误后封禁100小时。测试验证了防护有效性,并指出该方案可扩展至其他服务(如MySQL)。最终将封禁时长从5分

目录基本概念代码与实例基本概念这里来简单介绍下百度的REST API文档,首先是获取Access Token获取到了后,再发送请求,进行语音识别。这里我采用Raw方式上传这个就是百度AI语音识别服务的API,这里我自己录了一段话:注意他的格式和参数代码与实例程序运行截图如下:这个识别还是比较准确的。...

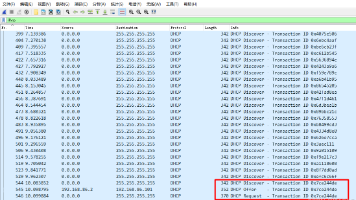

本文分析了Android手机热点使用dnsmasq实现DHCP服务时对黑名单设备的处理机制。研究发现,热点采用"先响应后验证"的方式:当黑名单设备发送DHCPDiscover时,服务器会先发送DHCPOffer响应,但在后续DHCPRequest阶段通过iptables拦截,不发送最终的DHCPAck。这种机制导致黑名单设备能间歇性收到Offer但无法完成IP配置,只能反复发送

本文分享了使用Docker Compose部署Node.js开源项目的经验。作者发现项目要求Node 20+环境,但CentOS7无法满足,转而采用Docker方案。文章简要介绍了Docker Compose的作用和docker-compose.yml文件结构,重点展示了项目配置示例,包括服务定义、环境变量、端口映射等。最后提供了常用命令:构建启动(docker-compose up)、查看日志(

摘要:本文介绍了在内网环境下使用Docker部署Dify AI的流程,包括参考官方Docker Compose配置、初始访问设置、集成Ollama模型服务等步骤。重点提及了模型供应商配置和创建聊天机器人模板的过程,同时指出当前存在Ollama插件在内网Docker镜像中无法正常使用的问题,该问题将在后续文章中解决。整个部署过程涵盖了从基础环境搭建到应用配置的关键环节。

目录计算机网络OSI/RM七层模型网络技术标准与协议TCP协议DHCP协议DNS协议计算机网络的分类-拓扑结构网络规划设计网络规划与设计-逻辑设计网络规划与设计-分层设计IP地址无分类编址(无类域间路由)特殊含义的IP地址HTML无线网网络接入技术IPV6 计算机网络OSI/RM七层模型例题:答案是B...

今天在项目中,发现有一个十分重要的功能,就是2个界面进行数据通信。记得1年多前,刚刚学习Qt,对这个无法理解,然后经过一年多的学习和理解,在此把自己学习的感悟和知识在此总结下。下面是使用emit 发射这个信号,用信号与槽进行数据通信。功能如下动态图:这里的逻辑是Widget类是主界面,他构造出一个主界面。Widget2类是当Widget里面点击按钮才创建的界面,Widget2把输入的数据发送给Wi

本文介绍了使用OpenSSL 3.5 EVP API实现SM2加密解密的完整流程。代码实现了SM2密钥对生成(采用NID_sm2国密标准曲线)、数据加密/解密、PEM格式密钥文件保存等功能。核心内容包括:1)通过EVP_PKEY_CTX_set_ec_paramgen_curve_nid设置SM2曲线参数;2)使用EVP_PKEY_encrypt/decrypt接口完成加密解密;3)完善的错误处理

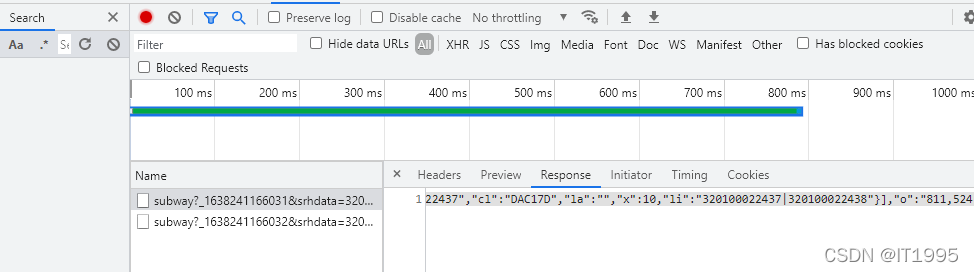

以南京地铁数据为例,刷新后,有两条关于图形,主要是第一条,如下内容:{"s":"南京市地铁","i":"3201","l":[{"st":[{"rs":"970 1565|970 1565","udpx":"970 1562;970 1568","su":".