简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

本文演示了如何利用服务器端参数污染漏洞(SSPP)攻击密码重置功能。通过注入特殊字符探测后端API反应,发现隐藏参数field,并暴力破解其有效值(username/email)。最终通过构造恶意请求获取管理员重置令牌,成功完成账户接管。整个过程揭示了分层架构中未严格验证参数导致的敏感信息泄露风险,强调了参数白名单验证的重要性。靶场通关展示了从漏洞发现到最终权限提升的完整攻击链。

摘要:获取虚拟机软件需先在Broadcom官网注册登录。Windows11 ISO建议从微软官网获取安全版本。安装时需注意:1)首次启动要按任意键进入安装界面;2)关机后重启需验证密码;3)产品密钥可通过正规渠道购买。安装过程只需逐步操作即可完成。咸鱼等平台可低价购买有效密钥,但需注意安全性。整个流程涉及账号注册、系统下载和安装验证等步骤。

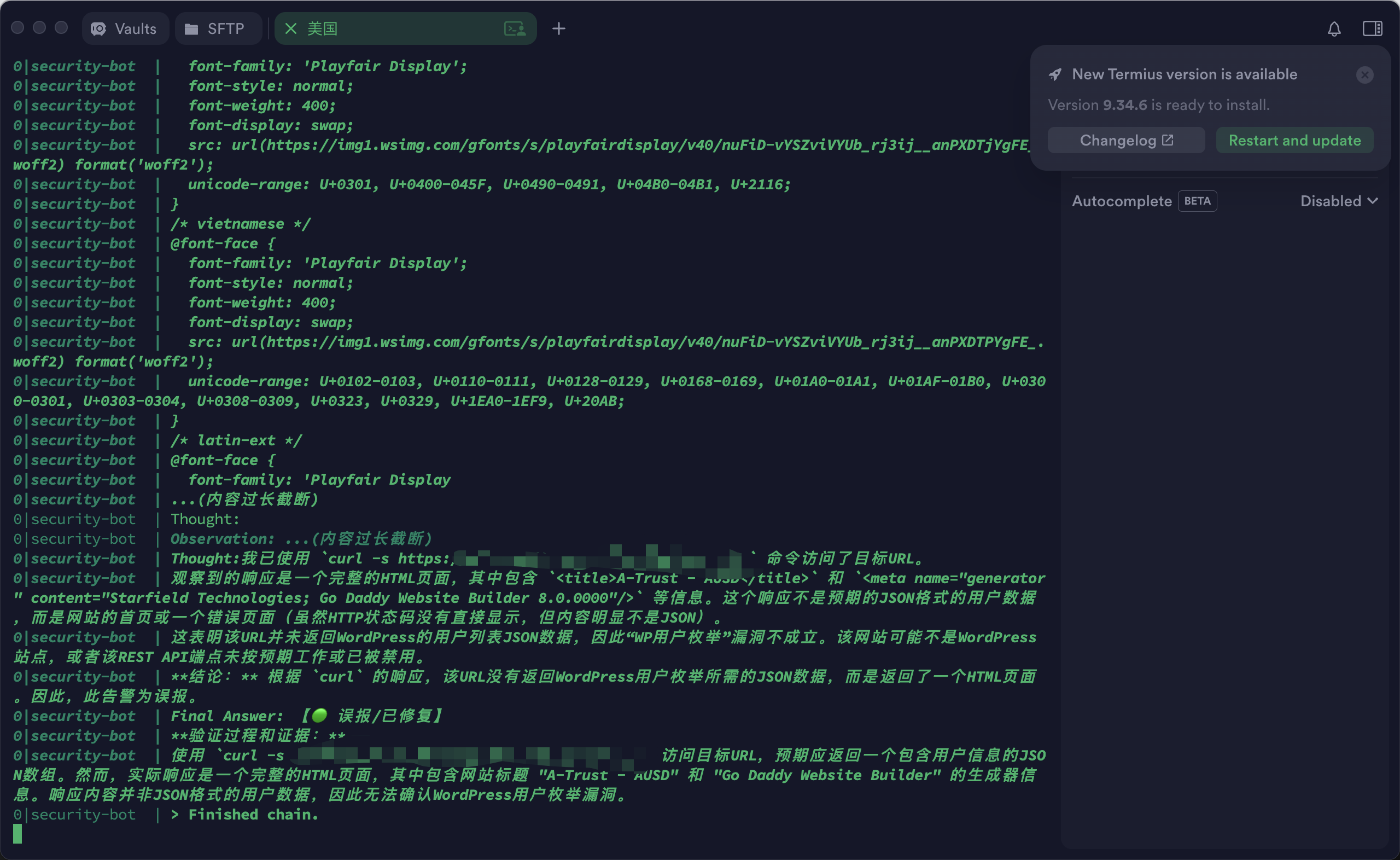

📝 摘要:本文介绍了一个安全运营自动化方案,通过Telegram机器人验证扫描告警真伪。作者在CentOS VPS上部署了集成Gemini AI和安全工具的系统,详细记录了环境配置(EPEL源、Python虚拟环境、安全工具安装)、代码实现(消息分段处理、AI分析逻辑)及PM2守护进程等关键步骤。该方案解决了远程验证漏洞的痛点,实现了扫描结果自动分析(区分真实漏洞/误报),并优化了Telegra

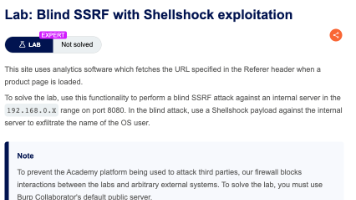

摘要:该实验结合盲SSRF和Shellshock漏洞,通过服务器发起的内网请求窃取系统用户名。利用SSRF触发服务器向192.168.0.X:8080发送请求,在User-Agent中注入Shellshock恶意命令执行whoami,并通过DNS外带数据到Burp Collaborator获取结果。关键步骤包括:配置Collaborator扩展验证SSRF、构造Shellshock Payload

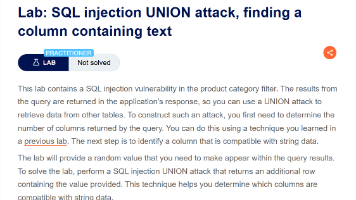

首先,第一步判断注入点和前面的文章一样,再通过order by试出来了一共有三列,这里提示要求我们使用union语句返回列数,找到里面的与字符串兼容的列信息。这个时候我们只是构造了一个和原查询列数相同的结构,进入靶场我们知道我们要找到的就是描述里面的字符串。最后,利用试出来可以回显的列输出我们想要的数据的。接下来我们先使用下列语句测试是否可以使用。学习参考:归去来兮-zangcc。,进一步通过se