简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

项目中隐藏了一些有趣的信息和内容,不幸的是黑客截获了你们的的网恋聊天记录,请分析找出RiotCard85留下的有趣的信息,帮助他尽快消除这些隐私泄露,SSH账号密码为ctf/123456,flag为flag{md5(题目中获取的有效flag信息)},md5默认为32位小写。题目描述:在计算机飞速发展的情况下,数据安全变得尤为重要,我们采用更为安全的非对称加密对数据进行处理,这使得对于私钥的管理变得

一、系统环境配置系统环境:centos7x64 ip地址:172.16.91.1301.设置静态IP地址[root@localhost backlion]#vi /etc/sysconfig/network-scripts/ifcfg-*BOOTPROTO=static #dhcp改为static(修改)ONBOOT=yes #开机启用本配置,一般在最后一行(修改)IPA...

0x00 漏洞描述Apache Shiro是一个强大且易用的Java安全框架,执行身份验证、授权、密码和会话管理。之前Apache Shiro身份验证绕过漏洞CVE-2020-11989的修复补丁存在缺陷,在1.5.3及其之前的版本,由于shiro在处理url时与spring仍然存在差异,依然存在身份校验绕过漏洞由于处理身份验证请求时出错,远程攻击者可以发送特制的HTTP请求,绕过身份验证过程并.

在报警后,警方介入调查后,运用专业的数据恢复工具,成功找回了部分相关文件,其中包含一张奇怪的图片,图片上是一些杂乱无章的几何图形和颜色色块,但文件创建时间却难以确定,仅能推断其肯定早于文件修改时间。由于语法前缀或补位的格式要求,大部分文本的二进制都是以 0 开头的,所以在二进制字符串最开头补一个 0,然后复制出来,放在 CyberChef 中进行二进制解码,Base64 解出来的二进制貌似没什么用

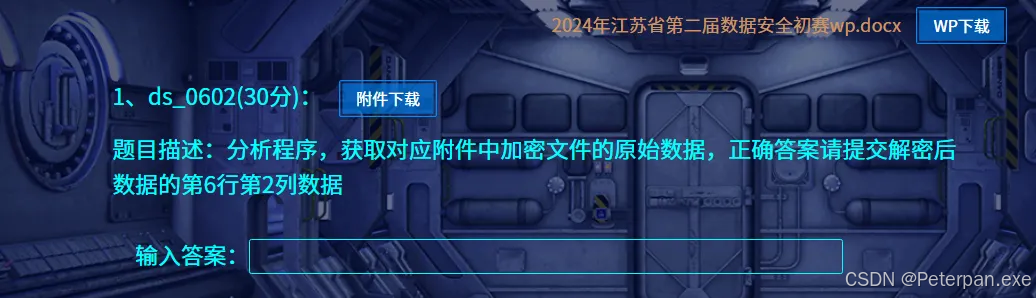

一、数据安全解题赛1、ds_0602解题思路题目让我们获取加密文件中的原始数据,解密后提交第六行第二列数据,下载附件,发现里面有两个文件,其中一个是“.enc”结尾,那这里我们得先简单了解一下“.enc”结尾的是什么类型的文件。简单来说“.enc”结尾的文件通常是经过加密的文件。具体来说,文件扩展名“.enc”并不代表某种特定的文件类型,而是一个通用的标识,表示文件内容已被加密,那题目要求我们的.

一、日志数据收集日志数据收集是从服务器或设备生成的记录中收集的实时过程。此组件可以通过文本文件或Windows事件日志接收日志。它还可以通过远程syslog直接接收日志,这对防火墙和其他此类设备非常有用。此过程的目的是识别应用程序或系统程序错误,配置错误,入侵威胁,触发策略或安全问题。Wazuh aegnt 的内存和CPU要求是,因为它的非常低的,主要作用是将事件转发给管理器。但是,在Wa...

即上次解密后,开发不死心,过了几个月,给返回包也进行了加密。并对前端js进行了压缩混淆根据观察,初步认为服务端也进行了相同的rsa+aes加密,然后把rsa加密后的key和iv以及aes加密的data字段一起发送回来。但是这样其实对于我们来说,反而是画蛇添足,让系统安全性下降了。因为这样会让前端去进行rsa+aes的解密,所以rsa私钥一定会存在前端!开始操作1.老规矩搜索encrypt...

0x00 前言本项目主要针对pc客户端(cs架构)渗透测试,结合自身测试经验和网络资料形成checklist,如有任何问题,欢迎联系,期待大家贡献更多的技巧和案例。0x01 概述PC客户端,有丰富功能的GUI,C-S架构。0x02 开发语言C#(.NET),JAVA,DELPHI,C,C++......0x03 协议TCP、HTTP(S),TDS......0x04 数据库oracle,mssq.

在报警后,警方介入调查后,运用专业的数据恢复工具,成功找回了部分相关文件,其中包含一张奇怪的图片,图片上是一些杂乱无章的几何图形和颜色色块,但文件创建时间却难以确定,仅能推断其肯定早于文件修改时间。由于语法前缀或补位的格式要求,大部分文本的二进制都是以 0 开头的,所以在二进制字符串最开头补一个 0,然后复制出来,放在 CyberChef 中进行二进制解码,Base64 解出来的二进制貌似没什么用

0x00 前言本文将以阿里云为例,对云服务中的一些攻防手法进行演示,首先利用 Terraform 进行 ECS SSRF 漏洞环境的搭建,然后通过实例中存在的 SSRF 漏洞一步步拿下该云服务账户的所有的阿里云服务权限。0x01 环境搭建本文采用 TerraformGoat 进行靶场的搭建,TerraformGoat 靶场地址:https://github.com/HuoCorp/Terrafo.