简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

摘要:OpenClaw在不同场景下的配置策略存在显著差异。个人增效场景侧重本地高权限操作,建议采用企业自建应用、本地部署方案,需注意隐私隔离;团队自动化场景则强调权限约束与风险控制,需禁用危险插件、启用隔离机制,并建立人工确认流程。两种场景在接入范围、权限设置、命令执行等方面均需区别对待,以平衡效率与安全性。

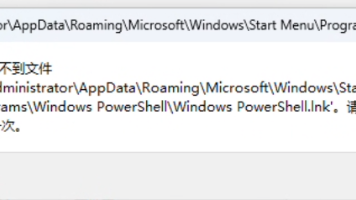

OpenClaw是一款开源自托管的AI智能体网关,支持Windows系统安装。安装前需确保系统为Win10 1903+/Win11,内存4GB+,并安装Node.js 22.x和PowerShell 5.0+。安装步骤包括:以管理员身份运行PowerShell,设置执行策略,执行安装脚本,等待3-5分钟完成安装。安装后需初始化配置,启动服务,并通过版本查询、位置确认及功能测试验证安装成功。整个过程

本文提供了OpenClaw机器人在飞书平台的权限配置与安全部署建议。权限管理分为基础必备权限(如接收发送消息)和进阶权限(如文档处理),并强调避免开启高风险权限。安全部署推荐三种方案:环境变量法(最优)、.env文件法和配置文件权限锁定,均需避免密钥硬编码。同时建议定期轮换密钥、检查日志输出,确保系统安全运行。

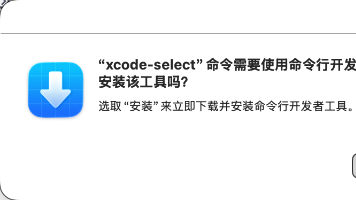

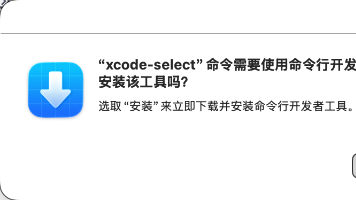

本文介绍了在Mac系统上安装Node.js和OpenClaw的完整步骤。首先通过终端安装Xcode开发工具,然后使用curl安装nvm(Node版本管理工具),并配置环境变量。针对Apple芯片的arm64架构,详细说明了Node.js v24的安装命令。最后演示了如何通过npm全局安装OpenClaw工具,并完成守护进程的安装。整个过程包含必要的终端命令、环境变量配置和版本验证步骤,为开发者提供

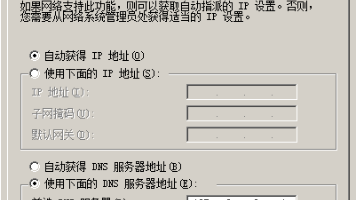

本文详细介绍了Windows Server 2019域环境的DNS配置方案。主要内容包括:域控服务器DC01(192.168.10.10)和DC02(192.168.10.11)的网卡DNS设置原则(域控互指、不填公网DNS);AD安装时的DNS选项配置;DNS转发器设置(223.5.5.5和114.114.114.114);客户端DNS配置规范(只指向域控);以及通过组策略强制推送DNS设置的方

本文介绍了在Windows系统上安装Chocolatey包管理工具和OpenClaw AI助手的过程。首先通过PowerShell脚本临时解除执行策略限制,然后安装Chocolatey。接着使用脚本安装OpenClaw,自动检测并安装所需依赖(如Node.js和Git)。安装完成后,通过命令行检查OpenClaw状态,显示当前配置缺失,处于救援模式,并提示需要运行"setup"

本文介绍了在Mac系统上安装Node.js和OpenClaw的完整步骤。首先通过终端安装Xcode开发工具,然后使用curl安装nvm(Node版本管理工具),并配置环境变量。针对Apple芯片的arm64架构,详细说明了Node.js v24的安装命令。最后演示了如何通过npm全局安装OpenClaw工具,并完成守护进程的安装。整个过程包含必要的终端命令、环境变量配置和版本验证步骤,为开发者提供

本文介绍了不同环境下管理敏感信息的安全实践。Windows推荐使用用户环境变量,macOS/Linux建议通过.bashrc/.zshrc持久化配置或临时注入。最推荐的生产环境方式是Docker/Docker Compose,通过env_file集中管理。云服务器原生部署建议结合systemd服务文件,确保密钥仅root可见。文章还提供了极简操作清单,对比了各环境下的安全级别和优势,并可根据需求提

摘要(149字) WatchVuln通过差异化抓取策略精准获取高危/严重漏洞,具备三大核心特性: 价值筛选:动态过滤机制(CISA-KEV例外),叠加标签/级别双重验证; 稳定容错:故障隔离+智能重试+异常兼容,单数据源失败不影响整体; 高效扩展:分页/增量抓取+接口化设计,支持自定义数据源快速接入。 针对主流漏洞库(阿里云、OSCS等)实现WAF绕过、字段清洗等专属优化,并通过版本迭代持续增强数

WatchVuln采用混合数据采集策略:优先使用API(如长亭漏洞库直接调用REST API),无公开API时则通过网页抓取获取数据(如阿里云、Seebug等)。抓取过程针对各平台特点进行定制化处理,包括WAF绕过、动态Cookie生成等,并严格校验数据质量。这种设计既保证数据来源多样性,又兼顾稳定性和准确性,核心原因在于多数漏洞平台未开放API或接口不稳定。系统通过结构化解析和智能过滤机制,确保