简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

从时代发展的角度看,网络安全的知识是学不完的,而且以后要学的会更多,同学们要摆正心态,既然选择入门网络安全,就不能仅仅只是入门程度而已,能力越强机会才越多。因为入门学习阶段知识点比较杂,所以我讲得比较笼统,大家如果有不懂的地方可以找我咨询,我保证知无不言言无不尽,需要相关资料也可以找我要,我的网盘里一大堆资料都在吃灰呢。干货主要有:①1000+CTF历届题库(主流和经典的应该都有了)②CTF技术文

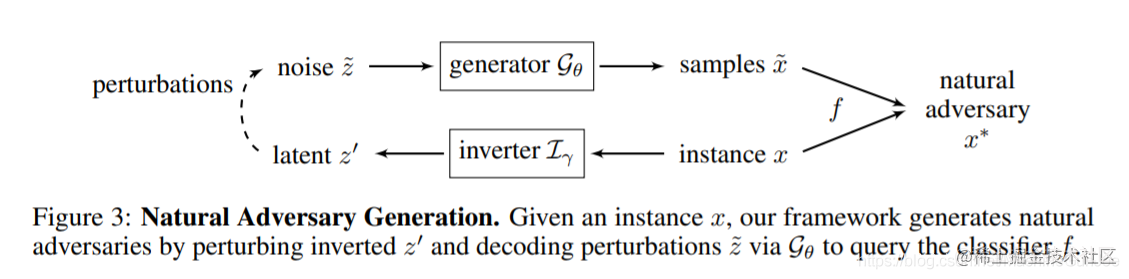

回顾我们的做题过程,我们从一个原图片 X 出发,施加一个很小的扰动向量,获得样本 Y,且 AI 对 Y 的表现与对 X 的表现非常不同。这样的样本被称为「对抗样本」,如何构造高质量的对抗样本、利用对抗样本来改进模型的鲁棒性,是机器学习研究中逐步受到重视的一个方向。需要注意的是,攻击统计学习 AI 模型,往往需要进行一些数学推导。如果读者有兴趣,笔者推荐了解一下 kNN、kmeans、混合高斯模型等

软件开发工程师是计算机专业中的核心职业,主要负责设计、编写、测试和维护软件系统。随着人工智能、云计算、大数据等技术的快速发展,这一岗位的需求持续增长。软件工程师不仅需要具备扎实的编程基础,还应对各种编程语言有深入的了解。一、软件开发软件开发是计算机专业毕业生的主要就业方向之一。他们可以从事各种类型的应用软件、系统软件、游戏软件等的开发、测试和维护工作。在这个领域,毕业生需要掌握至少一门编程语言,并

安全行业起步晚。安全行业整体起来才没几年,多数企业因为资源投入和建设时间原因导致覆盖面和深入度都不够,这其中甚至包括一些国内大厂,并没有想象的那么安全。其安全水位仅能应付一些白帽子级别,针对专业黑客团伙持续定向攻击,大多数都不能防御住,看HW就知道了。由于安全行业起步晚,安全人才紧缺,需求旺盛,导致安全从业者薪资水涨船高。高到什么程度呢?都知道互联网行业薪酬是所有行业中最高的之一,技术类是互联网行

我在之前的回答中,我都一再强调不要以编程为基础再开始学习网络安全,一般来说,学习编程不但学习周期长,而且实际向安全过渡后可用到的关键知识并不多一般人如果想要把编程学好再开始学习网络安全往往需要花费很长时间,容易半途而废。而且学习编程只是工具不是目的,我们的目标不是成为程序员。建议在学习网络安全的过程中,哪里不会补哪里,这样更有目的性且耗时更少很多人都是冲着要把网络安全学好学扎实来的,于是就很容易用

第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大佬,抱紧大腿,不过这种方法很耗时间,而且学习没有规划,可能很长一段时

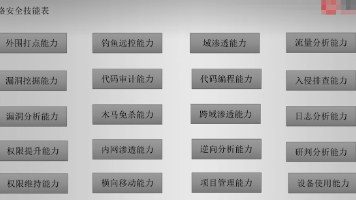

本文系统梳理了网络安全学习路径,分为四个阶段:1)基础筑基(1-3个月),掌握计算机基础与编程入门;2)核心技术进阶(3-6个月),学习Web安全攻防与系统网络攻防;3)专业领域深化(6-12个月),选择渗透测试、安全研发或逆向工程方向;4)实战能力跃迁(持续进行),通过靶场训练、开源项目和企业实战提升技能。文章详细列出了各阶段的学习重点、工具使用和实践方法,为从零基础到高阶专家的网络安全学习提供

本文系统介绍了网络安全的学习路径与技能体系。首先将网络安全分为攻防两个维度,强调工程师需兼备攻击与防御技术。针对初学者,建议从网络/Web安全入门,并指出安全技术需建立在网络、编程等基础之上。文章详细列出了四个阶段的学习内容:基础阶段(操作系统、网络等)、渗透阶段(SQL注入、XSS等漏洞)、安全管理阶段(风险评估、应急响应等)和提升阶段(密码学、逆向工程等)。最后推荐了包含渗透测试案例、CTF实

从运维到网安,我最深的感悟是:两者都是技术服务业务,只是运维保障业务可用,网安保障业务安全可用。我们运维人,既有天然的技术优势,也需要攻克“漏洞原理、攻击思维”等新难点,但只要找对方向、按计划落地,6个月就能实现转型。现在网安行业人才缺口巨大,企业对“懂运维、懂安全”的复合型人才需求旺盛,我们运维人,恰恰具备这样的潜力。如果你也和曾经的我一样,陷入职业瓶颈,不妨从今天开始,多留一个安全心眼——给服

运维人员转行网络安全具有显著优势,因其具备操作系统、网络配置和云平台管理等基础技能。本文提出三条高匹配转型路径:安全运维工程师(负责系统加固与监控)、渗透测试工程师(侧重漏洞挖掘)和安全运营中心(SOC)分析师(专注威胁检测)。学习建议包括掌握安全工具、参与实战演练及考取CISP等认证,强调利用运维经验快速适应安全岗位需求,实现高效职业转型。