简介

该用户还未填写简介

擅长的技术栈

未填写擅长的技术栈

可提供的服务

暂无可提供的服务

应急响应靶机——linux2

发现POST了一个version2.php,此时回想起history命令得到的结果中显示了删除version2.php的命令记录,version2.php应该是木马文件?居然是没有图形化界面的那种linux,账户密码:root/Inch@957821.(注意是大写的i还有英文字符的.)user-app-register。发现在隐藏目录.api/中修改了mpnotify.php和alinotify.

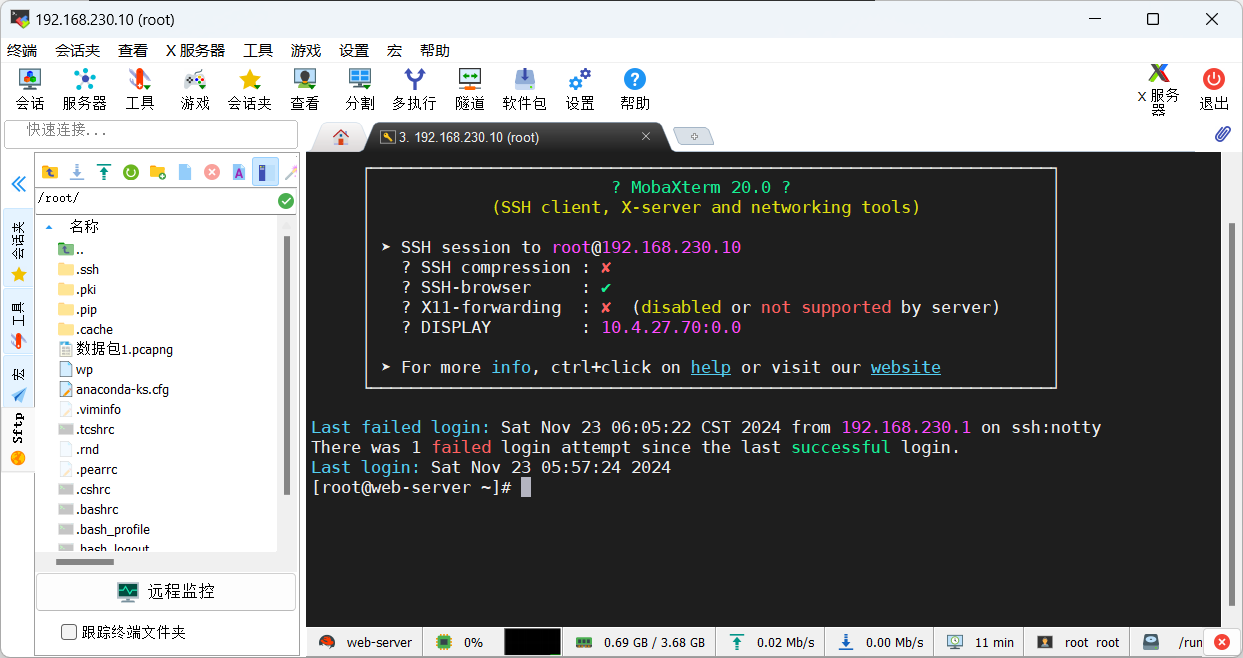

kali linux上安装docker

之后Esc+shift+:进入命令模式,输入wq回车,保存并退出。输入命令:apt update更新源。(这里我添加的是中科大的镜像源)这里得Ctrl C退出。

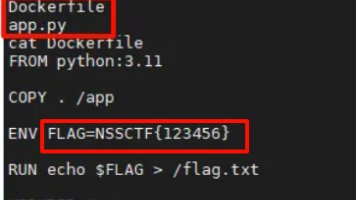

[LitCTF 2023]只需要nc一下~

发现设置了环境变量FLAG并将其值写入了/flag.txt文件,那接下来就是查看/flag.txt的文件内容。得到flag:NSSCTF{123456},但尝试后发现是错误的flag。发现是刚才错误的flag。

[GDOUCTF 2023]pixelart

flag{fake_flag},很明显是假的flag。

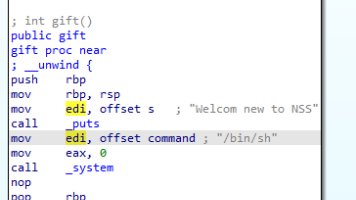

[SWPUCTF 2021 新生赛]gift_pwn

发现/bin/sh开始的位置是4005B6。

到底了