简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

在总装线这种高密度场景里,OPC Server软件往往直接决定项目的交付效率和后期运营成本。本文围绕“汽车总装线”这一行业场景,介绍典型采集架构与数据需求,并对比 Kepware 旗下的 KEPServerEX(简称Kepserver) 与 Takebishi 旗下的 DeviceXPlorer OPC Server(简称DXPServer)的应用差异。

在设备数据采集、PLC联网、仪表接入、工业物联网项目中,Modbus TCP 和 Modbus RTU 是最常见的两种通信方式。很多项目在前期都会碰到同一个问题:现场到底该选 TCP,还是继续用 RTU?如果是新项目、网络条件允许、设备也支持以太网,通常更适合优先考虑 Modbus TCP。

制造企业做节能降碳、能耗精细化管理,很多时候不是缺系统,而是缺稳定、可复用的现场数据:电表、蒸汽表、气体流量计、空压机、冷冻站、产线设备的运行状态与负载数据分散在各处,想把它们接入 EMS(能源管理系统),第一步就会遇到:设备数据怎么采?协议怎么统一?口径怎么稳定?

要把追溯做成可长期运营的能力,核心思路是把“通用问题”收敛到采集层:用一款专业的OPC Server软件与设备数据采集软件,把碎片化设备信号组织成结构化数据服务。本文以Takebishi旗下的 DeviceXPlorer OPC Server(简称DXPServer)为主线,讲清楚追溯需要哪些数据、常见架构怎么搭,以及如何通过边缘治理与标签建模提升追溯的可用性与性价比。

在工业物联网、设备联网、SCADA集成、MES对接、看板建设等项目中,很多企业都会遇到同一个问题:设备数据采集软件到底该怎么选?

制造企业在推进数字化建设时,常见的一个“痛点链条”是:设备品牌多、协议杂;系统对接多、口径不一;上云需求强、治理压力大。很多项目一开始只是想“把设备数据采上来”,最终却变成了“到处都是接口、到处是清洗逻辑、到处是重复采集”。

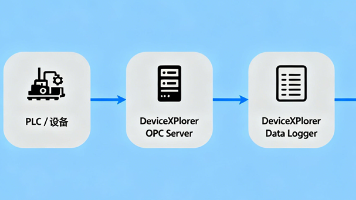

在很多制造企业里,PLC数据采上来只是第一步,真正有价值的是把这些数据进一步沉淀到数据库中,用于报表、追溯、分析、看板、MES对接或后续平台建设。

在工业物联网、设备联网、SCADA集成、MES对接、看板监控等项目中,Takebishi 和 Kepware 都是企业在做 OPC 数据采集时经常会接触到的两类产品。很多用户在选型时最关心的问题并不是“谁更有名”,而是:到底哪个更适合自己的现场和项目目标?

在设备数据采集与系统集成项目里,“OPC”几乎是绕不开的关键词。但很多读者第一次接触时会被三个缩写搞混:OPC UA、OPC DA、OPC AE 到底分别负责什么?什么时候该用哪个?选 OPC 服务器软件时又该怎么判断?这篇文章用工程化视角把三者的定位、差异与适用场景讲清楚,并在结尾给出一套简洁的选型建议,同时推荐一款更适合国内落地的 OPC服务器软件Takebishi。

不少企业在上MES系统时会在 Kepware 旗下的 KEPServerEX(简称Kepserver)与Takebishi 旗下的 DeviceXPlorer OPC Server(简称DXPServer)之间对比。两者都能提供 OPC UA/DA 数据服务,但在 MES 对接这种“强业务口径”场景里,差异更多体现在:配置思路是否更贴近 MES 需要、数据口径是否更容易统一、后续扩展是否更省事。