简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

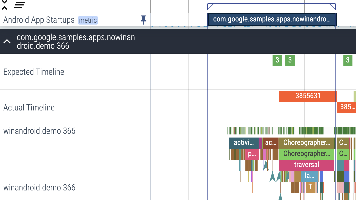

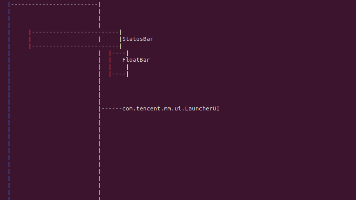

这种糟糕的体验可能会导致用户在 Play 商店针对您的应用给出很低的评分,甚至完全抛弃您的应用。本页面提供了有助于优化应用启动时间的信息,包括启动流程的内部机制概述、如何分析启动性能,以及一些常见的启动时间问题和有关如何解决这些问题的提示。通常,onCreate() 方法对加载时间的影响最大,因为它执行工作的开销最高:加载和膨胀视图,以及初始化运行 activity 所需的对象。当应用启动时,空白

其实提高AI Coding的准确性,核心就几点:精准指令、选对场景、人工校验,精准识别AI在自己业务中的能力,不让AI跑偏,不让一直让AI浪费时间干它搞不定的事。对于咱们安卓开发者来说,不用追求“AI生成完美代码”%100直接交付,而是要学会“指挥AI生成高质量代码及一些平常耗时的业务代码”。

近来也有比较多粉丝朋友问马哥,现在AI火爆是不是可以转去做AI Agent开发工程师?而且我学了一下感觉还比较简单,现在招聘这个AI Agent开发的岗位也多,传统开发岗位的工作现在很多都可以用AI code完成,想转去AI Agent开发是否可以。其实要回答这个是否要转AI Agent开发,首先要进行对比解释清楚AI Agent开发岗位和传统开发详细对比情况。当然上面学员也有一些错误理解,比如认

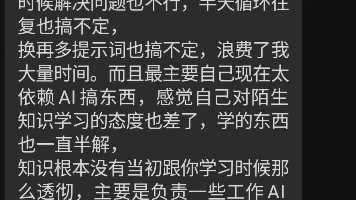

AI可以提效,不能代脑;可以帮你干活,不能替你成长。你现在不是能力退步,是惰性被AI养出来了,只要强行给自己定规则、先动脑再用AI、拆小块学习、复盘总结,一两个月就能找回扎实的基本功,再也不会被AI牵着走,也不会学东西一知半解。一定要明确自己的技术能力成长永远放在第一位,你的技术能力才是核心竞争力,AI编程等使用只是一个帮助你提效的技能,绝不是成为你工作完全依赖的全部。AI时代程序员得了过度依赖“

近来也有比较多粉丝朋友问马哥,现在AI火爆是不是可以转去做AI Agent开发工程师?而且我学了一下感觉还比较简单,现在招聘这个AI Agent开发的岗位也多,传统开发岗位的工作现在很多都可以用AI code完成,想转去AI Agent开发是否可以。其实要回答这个是否要转AI Agent开发,首先要进行对比解释清楚AI Agent开发岗位和传统开发详细对比情况。当然上面学员也有一些错误理解,比如认

一般这里里面的关键signature,recents,role一般都是有在对应attrs.xml中有定义,是不可以随意对写一个字符signaturexxx,role1xxx的,这样写的不对会直接报错。上面xml其实也自带了相关的注释非常详细,大概意思就是protectionLevel中在xml中的只可以是上面这些,每个保护字符都是有自己的含义,具体含义可以看注释哈,这些字符都会变成一个个的int类

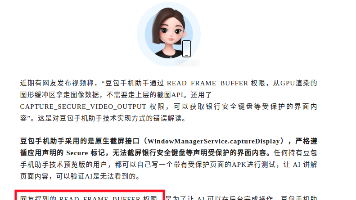

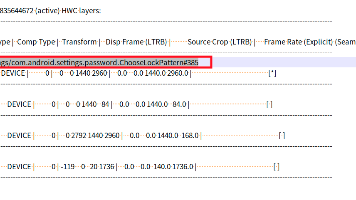

READ_FRAME_BUFFER权限确实是需要系统签名才可以使用的,默认不设置setCaptureSecureLayers(true)那确实无法截图到手势密码等secure画面,但是如果设置了setCaptureSecureLayers(true)就可以截图到各个secure的内容。但是文章也给大家留下了一个疑问,那就是具有READ_FRAME_BUFFER权限到底是否可以截图到手机上secur

READ_FRAME_BUFFER真的只能截图普通图层,就不可以截取secure的窗口图层吗?

近来手机界最火爆的话题莫过于豆包手机助手https://o.doubao.com/很多博主拿到豆包手机后也开始对豆包手机助手进行一系列的实现原理调研和猜想,比如调研时候就涉及几个我们系统fw和应用开发中常用的一些权限,CAPTURE_SECURE_VIDEO_OUTPUT(录取屏幕数据),INJECT_EVENTS(注入相关输入事件)。其实这两个权限在我们投屏专题和input专题课程都有介绍过,不

问题数据严重程度建议threadMain 卡顿最大 175.71ms🔴 严重需深入分析代码RenderThread 掉帧40% 掉帧率🔴 严重优化绘制逻辑Binder 延迟平均 28ms🟡 中等改为异步调用Handler 消息最大 13ms🟢 轻微持续监控参考Perfetto 文档:https://perfetto.dev/docs/SQL 表参考:https://perfetto.dev