简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

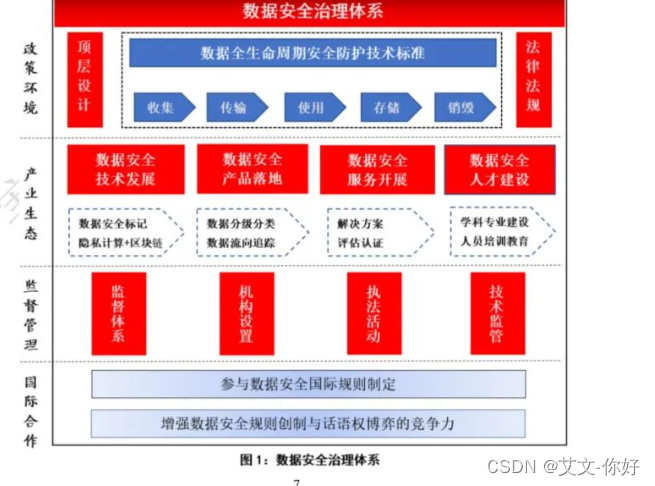

为此,国家高度重视数据安全的顶层设计:在相继发布的《促进大数据发展行动纲要》(2015)、《科学数据管理办法》(2018)、《关于构建更加完善的要素市场化配置体制机制的意见》(2020)以及“十四五”规划(2021)中,均提出发展数字经济、加快培育发展数据要素市场,应把保障数据安全放在突出位置的重要思想内涵。作为我国数据安全领域内的“基础性法律”和我国国家安全领域内的“重要法律”,《数据安全法》积

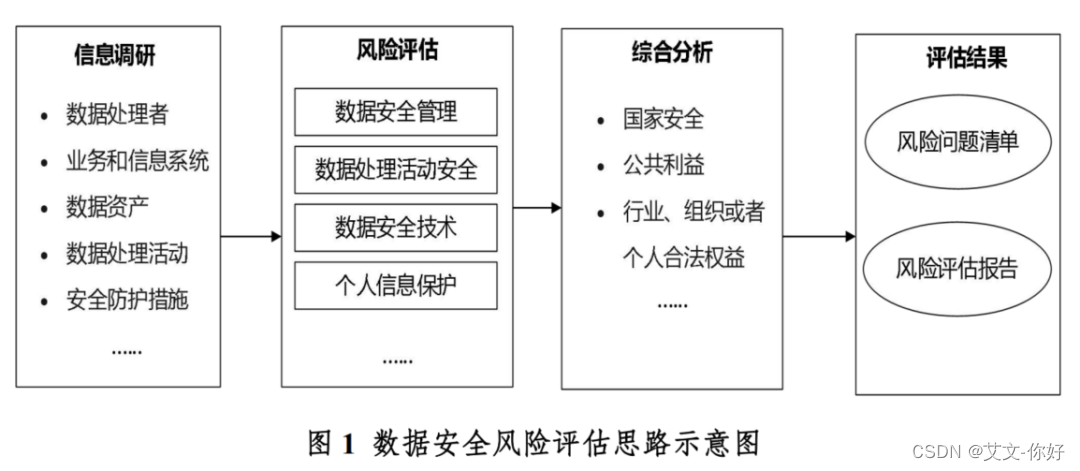

该《实施指引》明确给出了网络数据安全风险评估思路和方法以及具体的网络数据安全风险评估步骤和评估事项,适用于数据处理者自行开展安全评估或者有关主管部门组织开展检查评估。风险评估的开展主要包括评估准备、信息调研、风险评估、综合分析、评估总结五个阶段,具体如图 3 所示。有关部门进行检查评估时,可参考《实施指引》开展检查工作,流程主要包括评估准备、评估实施、分析总结三个阶段,具体实施步骤如图 5 所示。

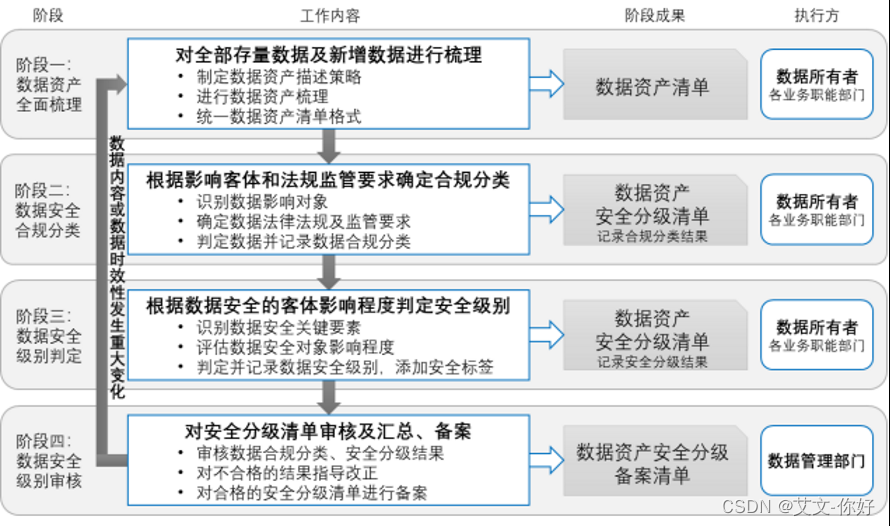

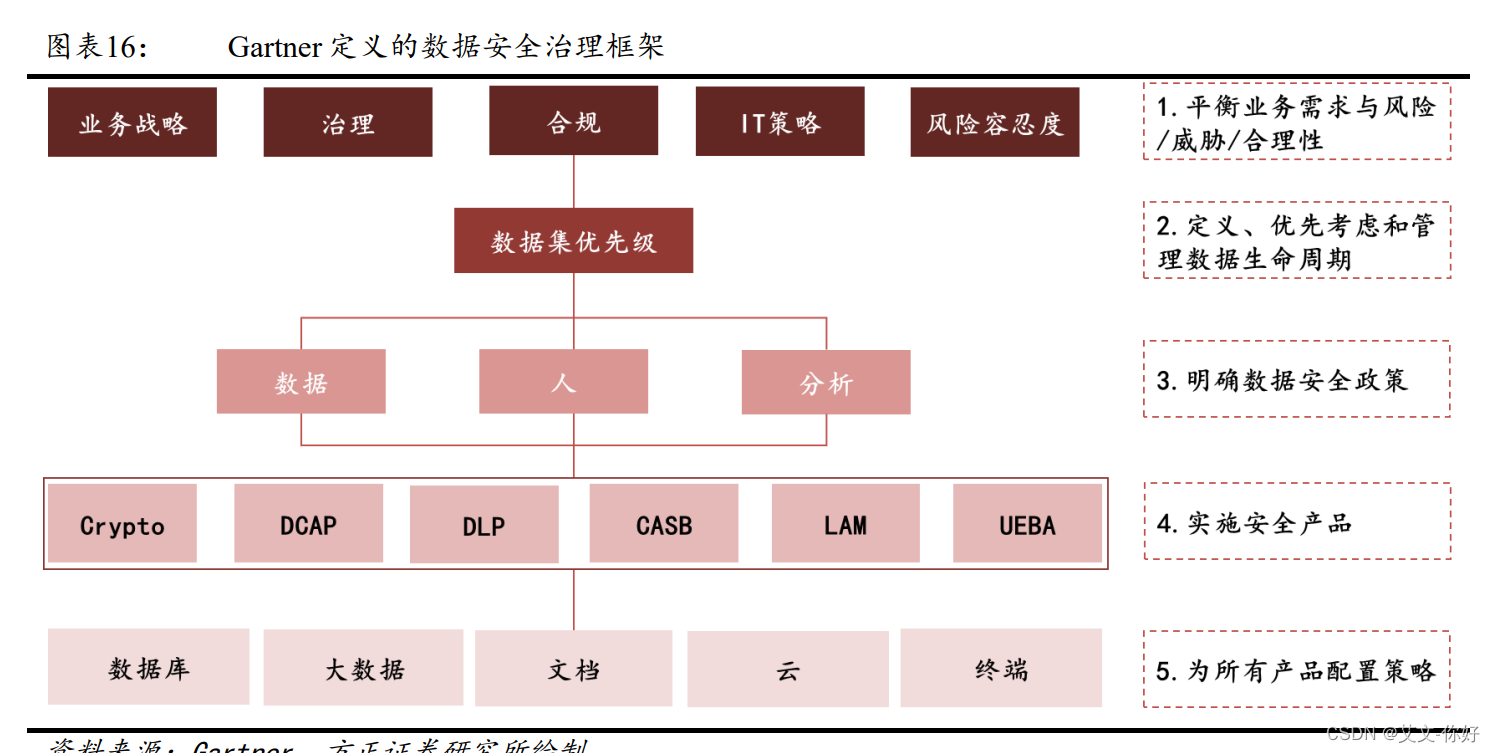

先明确选择需要治理的对象,优先选择重要数据进行数据安全治理工作。可以通过数据梳理、分类分级等手段,完成数据资产盘点和筛选,在纷杂的数据中理清头绪。千万不要跨过数据摸底、治理优先级分析、制定治理整体策略,而直接从技术工具开始对数据安全进行治理。根据数据不同生命周期,采取不同的数据安全技术/工具。数据安全策略集中管理、同步下发。、大数据类型、文档文件、云端数据等数据类型。从上到下,从需求调研开始实施。

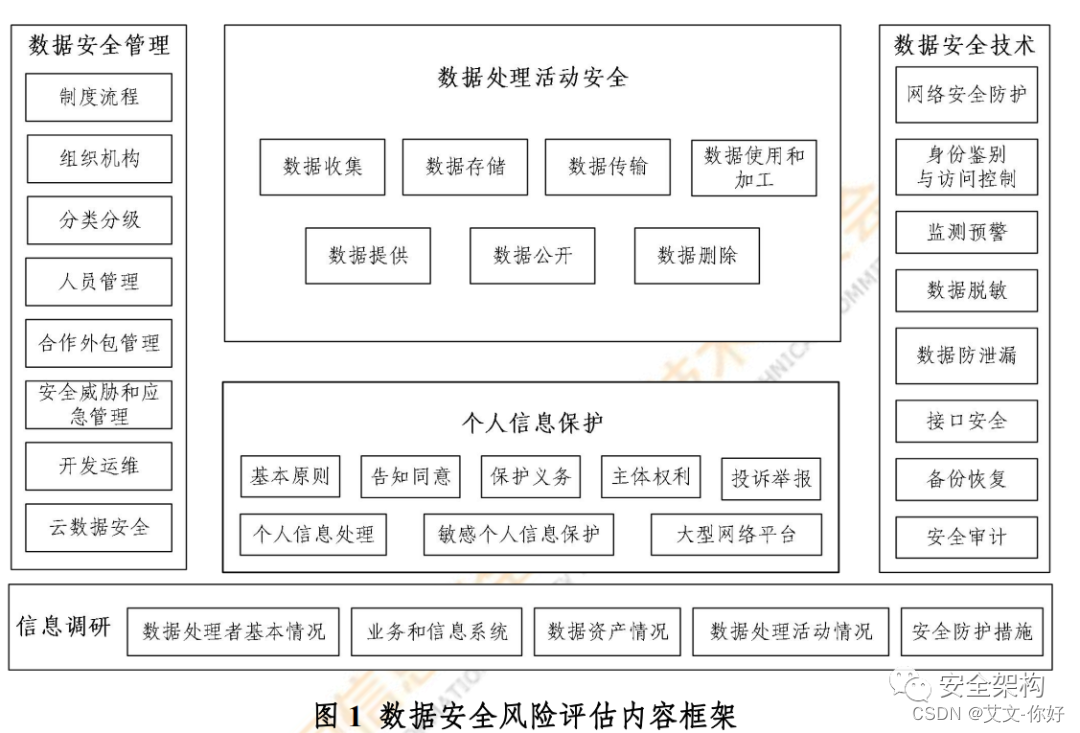

网络数据安全风险评估坚持预防为主、主动发现、积极防范,对数据处理者数据安全保护和数据处理活动进行风险评估,旨在掌握数据安全总体状况,发现数据安全隐患,提出数据安全管理和技术防护措施建议,提升数据安全防攻击、防破坏、防窃取、防泄露、防滥用能力。首先通过信息调研识别数据处理者、业务和信息系统、数据资产、数据处理活动、安全措施等相关要素,然后从数据安全管理、数据处理活动、数据安全技术、个人信息保护等方面

传统的信息安全风险评估方法可以作为参考,但由于数据和数据处理过程的特殊性,对于风险的分析和威胁识别也会有一定的差异。譬如信息安全风险评估可以利用等级保护作为脆弱性识别手段,在网络数据安全保护的过程中也会用到传统的防护措施和技术。接下来的文章中,我们还会通过典型数据安全风险的分析,助力广大客户群体识别安全风险,降低风险等级。安全核查:核查网络环境、数据库和大数据平台等相关系统和设备安全策略、配置、防

数据安全风险评估是指借鉴信息安全风险评估的基本原理和步骤,基于组织的数据战略,从数据全生命周期安全出发,通过对组织目标环境中数据资产的重要程度、数据载体的安全状况、敏感数据的访问状况、数据安全相关管理制度和基础设施的安全性等多方面的信息进行收集、统计和分析,从不同维度评估风险状况,并最终计算得出综合评估结果的过程。处理重要数据或者赴境外上市的数据处理者,应当自行或者委托数据安全服务机构每年开展一次

可以将数据安全治理理解为:确保数据的可用性、完整性和保密性所采取的各种策略、技术和活动,包括从企业战略、企业文化、组织建设、业务流程、规章制度、技术工具等各方面提升数据安全风险应对能力的过程,控制数据安全风险或将风险带来的影响降至最低。特征:是数据安全领域数据、业务、安全、技术、管理的集合,产品级解决方案,以人和数据为中心,专注于数据安全的生命周期安全;:Data Security Governa

数据安全管理认证(DSM认证)是基于GB/T 41479《信息安全技术 网络数据处理安全要求》等相关标准规范开展的认证,也可简称DSM认证,GB/T 41479是从数据处理全生命周期的安全技术要求(包括收集、存储、使用、传输、提供、删除、访问控制等),和安全管理要求(包括数据安全负责人、人力保障、事件应急处置)这两个维度来进行评估认证。国家鼓励网络运营者通过认证方式规范网络数据处理活动,加强网络数

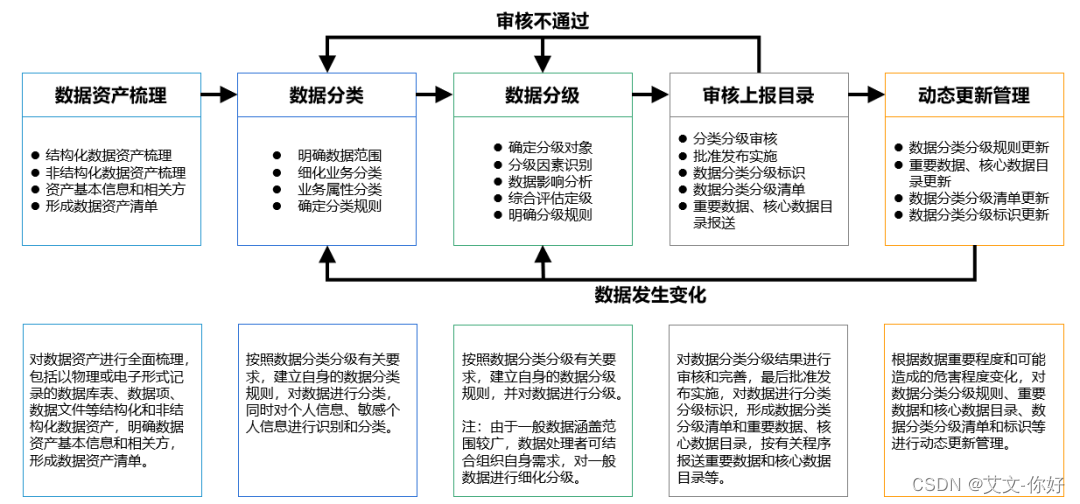

科学有效的数据分类分级可以让企业根据数据的差异化制定不同的安全保护策略,同时,通过数据分类分级可以进一步明确企业内部数据资产,尤其是重要和敏感数据资产的分布和使用状况,以便实施有针对性的保护策略保障数据的安全。企业的数据分类分级不是一成不变的,因为数据是动态的、流动的,企业的业务也是不断发展变化的,因此企业的数据分类分级也需要随着业务的变化而不断进行调整优化,以达到识别重要数据、保障数据安全的目的

数据安全风险评估服务是一种对企业或个人数据系统、数据处理流程、数据传输方式和数据存储设备等进行全面评估和分析,识别数据安全风险和威胁,提供有效的风险监测、预警和防范措施,保障数据的安全性和完整性的服务。数据安全风险评估服务可以帮助企业或个人识别潜在的数据安全风险和威胁,制定有效的安全策略和措施,提高数据安全性和可靠性,减少数据泄露、数据丢失和数据被篡改等风险,保护企业或个人的核心竞争力和商业机密。