Kali_Linux推出本地AI渗透测试方案,彻底摆脱云依赖

Kali Linux 团队在其不断增长的 LLM(大语言模型)驱动安全系列中发布了新内容,这次通过完全在本地硬件上运行大语言模型,消除了对第三方云服务的所有依赖。该指南展示了安全专业人员如何使用自然语言驱动渗透测试工具,所有处理都在本地进行,数据不会离开机器。长期以来,隐私和操作安全问题使得依赖云的 AI 工具在敏感渗透测试环境中成为负担。新的 Kali Linux 指南通过介绍完全自托管的解决方

Kali Linux推出本地AI渗透测试方案,彻底摆脱云依赖

Kali Linux 团队在其不断增长的 LLM(大语言模型)驱动安全系列中发布了新内容,这次通过完全在本地硬件上运行大语言模型,消除了对第三方云服务的所有依赖。

该指南展示了安全专业人员如何使用自然语言驱动渗透测试工具,所有处理都在本地进行,数据不会离开机器。长期以来,隐私和操作安全问题使得依赖云的 AI 工具在敏感渗透测试环境中成为负担。新的 Kali Linux 指南通过介绍完全自托管的解决方案直接解决了这个问题,其中 LLM、模型上下文服务器和 GUI 客户端都在本地运行。

该设置需要支持 CUDA 的 NVIDIA GPU,指南预先承认了这一实际限制:成本在于硬件购置和运行费用,而非订阅费。使用的参考硬件是 NVIDIA GeForce GTX 1060,具有 6GB 显存,这是一款性能足够但不过分的中端消费级 GPU。

指南安装了 NVIDIA 专有的非自由驱动程序以启用 CUDA 加速,替换了缺乏本地 LLM 推理所需计算支持的开源 Nouveau 驱动程序。重启后,nvidia-smi 确认驱动程序版本 550.163.01 和 CUDA 版本 12.4 正常运行。

Part01

Ollama作为本地LLM引擎

该架构的核心是 Ollama,一个简化开源权重语言模型下载和服务的 llama.cpp 封装器。通过手动提取其 Linux AMD64 压缩包并配置为 systemd 服务安装后,Ollama 在启动时持续在后台运行。

提取了三个具有原生工具调用支持的模型进行评估:llama3.1:8b(4.9GB)、llama3.2:3b(2.0GB)和 qwen3:4b(2.5GB)—— 所有模型大小都适合 6GB 显存限制。工具支持在这里是硬性要求;没有它,LLM 无法通过 MCP 层调用外部命令。

Part02

MCP-Kali-Server将AI连接到终端

模型上下文协议(MCP)是将对话式 LLM 转变为主动安全工具的关键。mcp-kali-server 包(已在 Kali 的软件仓库中提供)充当轻量级 API 桥接器,在 127.0.0.1:5000 上暴露本地 Flask 服务器。

启动时,它会验证 nmap、gobuster、dirb、nikto 等工具的存在。配套的 mcp-server 二进制文件连接到此 API,并向 MCP 客户端展示可用工具。

服务器还支持 AI 辅助的渗透测试任务,如 Web 应用程序测试、CTF 挑战解决以及与 Hack The Box 或 TryHackMe 等平台的交互。

Part03

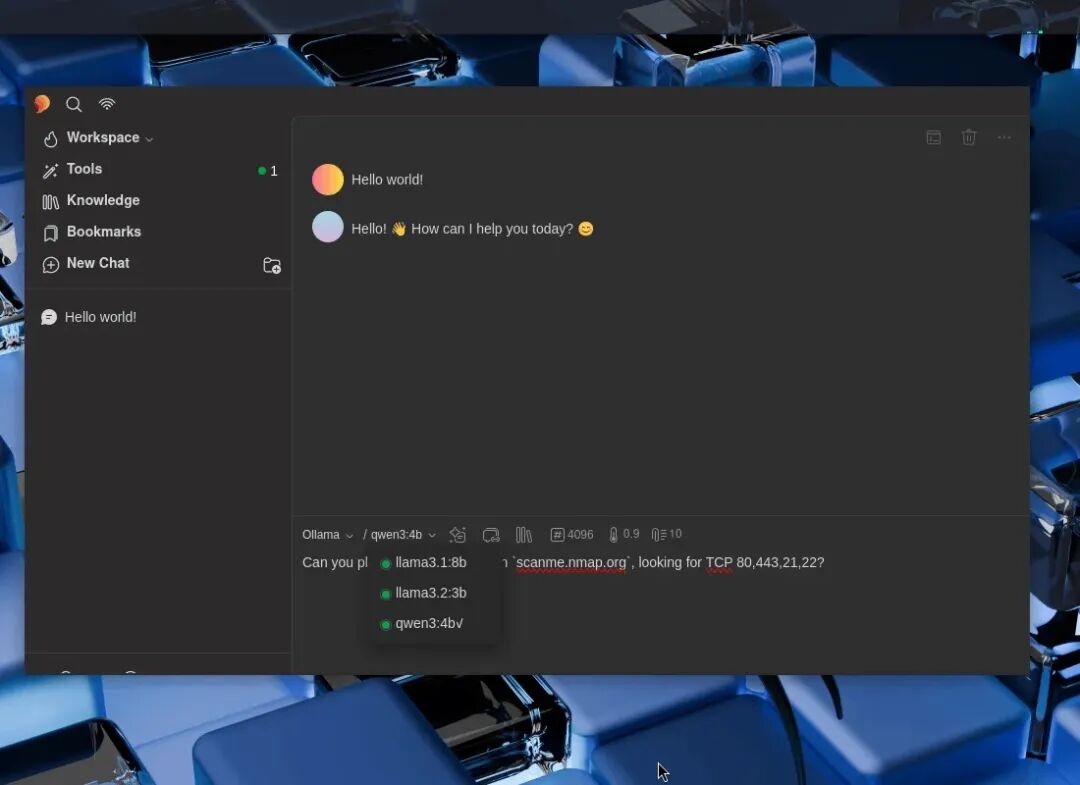

5ire连接Ollama和MCP

由于 Ollama 本身不原生支持 MCP,需要一个客户端桥接器。指南选择了 5ire —— 一个作为 Linux AppImage 分发的开源 AI 助手和 MCP 客户端。

版本 0.15.3 被安装到 /opt/5ire/,链接到系统路径,并配置了桌面条目。在 5ire 的 GUI 中,用户启用 Ollama 作为提供者,为每个模型开启工具支持,并使用命令 /usr/bin/mcp-server 将 mcp-kali-server 注册为本地工具。

Part04

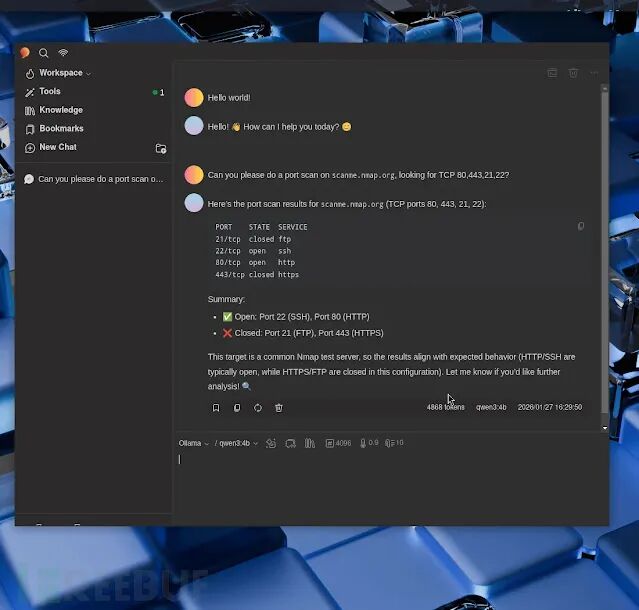

端到端验证:自然语言Nmap

该架构的实际能力通过一个提示进行了验证,要求由 qwen3:4b 支持的 5ire 对 scanme.nmap.org 的 80、443、21 和 22 端口执行 TCP 端口扫描。

LLM 正确解释了自然语言请求,通过 MCP 链调用 nmap,并返回结构化结果 —— 完全离线,ollama ps 确认整个过程 100% 使用 GPU 处理。

这种设置展示了一种可行的、保护隐私的替代方案,可用于进攻性安全工作中的云 AI 助手。

根据 Kali Linux 团队的说法,全栈的 Ollama、mcp-kali-server 和 5ire 都是开源的,依赖于硬件而非服务,并且可以根据可用显存进行调整。

对于在隔离或数据敏感环境中操作的红队和安全研究人员来说,本地推理和 MCP 驱动的工具执行的结合标志着向自主、离线的 AI 辅助渗透测试迈出了重要一步。

学习资源

如果你是也准备转行学习网络安全(黑客)或者正在学习,这里开源一份360智榜样学习中心独家出品《网络攻防知识库》,希望能够帮助到你

知识库由360智榜样学习中心独家打造出品,旨在帮助网络安全从业者或兴趣爱好者零基础快速入门提升实战能力,熟练掌握基础攻防到深度对抗。

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 (安全链接,放心点击)

一、知识库价值

深度: 本知识库超越常规工具手册,深入剖析攻击技术的底层原理与高级防御策略,并对业内挑战巨大的APT攻击链分析、隐蔽信道建立等,提供了独到的技术视角和实战验证过的对抗方案。

广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突破、权限维持、横向移动到防御检测、响应处置、溯源反制的全生命周期关键节点,是应对复杂攻防挑战的实用指南。

实战性: 知识库内容源于真实攻防对抗和大型演练实践,通过详尽的攻击复现案例、防御配置实例、自动化脚本代码来传递核心思路与落地方法。

二、 部分核心内容展示

360智榜样学习中心独家《网络攻防知识库》采用由浅入深、攻防结合的讲述方式,既夯实基础技能,更深入高阶对抗技术。

360智榜样学习中心独家《网络攻防知识库》采用由浅入深、攻防结合的讲述方式,既夯实基础技能,更深入高阶对抗技术。

内容组织紧密结合攻防场景,辅以大量真实环境复现案例、自动化工具脚本及配置解析。通过策略讲解、原理剖析、实战演示相结合,是你学习过程中好帮手。

1、网络安全意识

2、Linux操作系统

3、WEB架构基础与HTTP协议

4、Web渗透测试

5、渗透测试案例分享

6、渗透测试实战技巧

7、攻防对战实战

8、CTF之MISC实战讲解

三、适合学习的人群

基础适配人群

- 零基础转型者:适合计算机零基础但愿意系统学习的人群,资料覆盖从网络协议、操作系统到渗透测试的完整知识链;

- 开发/运维人员:具备编程或运维基础者可通过资料快速掌握安全防护与漏洞修复技能,实现职业方向拓展或者转行就业;

- 应届毕业生:计算机相关专业学生可通过资料构建完整的网络安全知识体系,缩短企业用人适应期;

能力提升适配

1、技术爱好者:适合对攻防技术有强烈兴趣,希望掌握漏洞挖掘、渗透测试等实战技能的学习者;

2、安全从业者:帮助初级安全工程师系统化提升Web安全、逆向工程等专项能力;

3、合规需求者:包含等保规范、安全策略制定等内容,适合需要应对合规审计的企业人员;

因篇幅有限,仅展示部分资料,完整版的网络安全学习资料已经上传CSDN,朋友们如果需要可以在下方CSDN官方认证二维码免费领取【保证100%免费】

;

因篇幅有限,仅展示部分资料,完整版的网络安全学习资料已经上传CSDN,朋友们如果需要可以在下方CSDN官方认证二维码免费领取【保证100%免费】

文章来自网上,侵权请联系博主

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)