一文带你掌握android的arm64汇编代码

DCB、DCW、DCD、DCQ这4条伪指令用于分配一段内存单元,并对该内存单元初始化。DCB分配一段字节的内存单元,其后的没过操作数都占有一个字节。DCW分配一段半字的内存单元,其后的每个操作数都占有两个字节。DCD分配一段字的内存单元,其后的每个操作数都占有4个字节。DCQ分配一段双字的内存单元,其后的每个操作数都占有8个字节。

1.ARM64位寄存器规则

ARM64位参数调用规则遵循AAPCS64,规定堆栈为满递减堆栈。

寄存器调用规则如下:

X0-X7:用于传递子程序参数和结果,使用时不需要保存,多余参数采用堆栈传递,64位返回结果采用X0表示,128位返回结果采用X1:X0表示。X8:用于保存子程序返回地址, 尽量不要使用 。X9-X15:临时寄存器,使用时不需要保存 。 X16-X17:子程序内部调用寄存器,使用时不需要保存,尽量不要使用。X18:平台寄存器,它的使用与平台相关,尽量不要使用。X19-X28:临时寄存器,使用时必须保存。X29:帧指针寄存器,用于连接栈帧,使用时需要保存。X30:链接寄存器LRX31:堆栈指针寄存器SP或零寄存器ZXR注意:子程序调用时必须要保存的寄存器:X19-X29和SP(X31)。不需要保存的寄存器:X0-X7,X9-X15

CPSR状态寄存器。NZCV是状态寄存器的条件标志为,分别代表运算过程中产生的状态。N:一般代表运算结果是负数。Z:指令结果为0时Z =1,否则Z=0;C:无符号运算有溢出时,C=1V:有符号运算有溢出时,v=1

2.数据定义伪指令

DCB、DCW、DCD、DCQ这4条伪指令用于分配一段内存单元,并对该内存单元初始化。DCB分配一段字节的内存单元,其后的没过操作数都占有一个字节。DCW分配一段半字的内存单元,其后的每个操作数都占有两个字节。DCD分配一段字的内存单元,其后的每个操作数都占有4个字节。DCQ分配一段双字的内存单元,其后的每个操作数都占有8个字节。

ARM汇编语言是以段位单位GBLA声明和初始化一个全局算术变量,初始值为0GBLL声明和初始化一个全局逻辑变量,初始值为FALSEGBLS声明和初始化一个全局字符串变量,初始化为空LCLA声明和初始化一个局部算术变量,初始值为0.LCLL声明和初始化一个局部逻辑变量,初始值为FALSELCLS声明和初始化一个局部字符串变量,初始化值为空。SETA给一个局部或全局算术变量置值。SETL给一个局部或者全局逻辑变量置值。SETS给一个局部或全局字符串变量置值。RLIST给寄存器集命名CN给一个协处理器寄存器命名CP给一个特定协处理器命名,协处理器号为0-15DN给一个双精度VFP寄存器命名SN给一个单精度VFP寄存器命名FN给一个特定浮点寄存器命名DCFD 分配给双精度浮点数一段以字边界开始的内存区域。DCFDU 分配给双精度浮点数一段以任意边界开始的内存区域。DCFS分配给单精度浮点数一段以字边界开始的内存区域。DCFSU分配给单精度浮点数一段以任意边界开始的内存区域。SPACE永远分配一块内存单元,并用0初始化。

ARM汇编器对ARM的寄存器进行了预定义,预定义的寄存器如下R0-R5和r0-r15 a1-a4(参数、结果或临时寄存器,与r0-r3同义) V1-V8(变量寄存器、与r4-r11同义) SB和sb(静态基址寄存器,与r9同义) SL和sl(堆栈限制寄存器,与r10同义) FP和Fp(帧指针,与r11同义) IP和ip 过程调用中临时寄存器,与r12同义 SP和sp,堆栈指针,与r13同义 LR和lr,链接寄存器,与r14同义 PC和pc 程序计数器,与r15同义 CPSR和cpsr 程序状态寄存器 SPSR和spsr 程序状态寄存器 F0-F7 和f0-f7 FPA寄存器 s0-s31和S0-S31 VFP单精度寄存器 D0-D15和d0-d15 VFP双精度寄存器 p0-p15 协处理器0-15 c0-c15 协处理器寄存器0-15

代码具体翻译 PUSH {R4-R7,LR} 表示 R4-R7,LR(链接器)压人栈 寄存器入栈及出栈指令举例如下; PUSH {R0-R7,LR} ;将低寄存器 R0~R7 全部入栈,LR 也入栈 POP {R0-R7,PC} ;将堆栈中的数据弹出到低寄存器 R0~R7 及 PC 中

ldr指令的格式:

LDR R0, [R1]

LDR R0, =NAME

LDR R0, =0X123

对于第一种没有等号的情况,R1寄存器对应地址的数据被取出放入R0

对于第二种有等号的情况,R0寄存器的值将为NAME标号对应的地址。

对于第三种有等号的情况,R0寄存器的值将为立即数的值 ldr ip,[sp],#4 将sp中内容存入ip,之后sp=sp+4; ldr ip,[sp,#4] 将sp+4这个新地址下内容存入ip,之后sp值保持不变 ldr ip,[sp,#4]!将sp+4这个新地址下内容存入ip,之后sp=sp+4将新地址值赋给sp str ip,[sp],#4 将ip存入sp地址处,之后sp=sp+4; str ip,[sp,#4] 将ip存入sp+4这个新地址,之后sp值保持不变 str ip,[sp,#4]!将ip存入sp+4这个新地址,之后sp=sp+4将新地址值赋给sp

指令示例: STR R0,[R1],#8 ;将R0中的字数据写入以R1为地址的存储器中,并将新地址R1+8写入R1。 STR R0,[R1,#8] ;将R0中的字数据写入以R1+8为地址的存储器中。” str r1, [r0] ;将r1寄存器的值,传送到地址值为r0的(存储器)内存中

网络安全入门学习路线

其实入门网络安全要学的东西不算多,也就是网络基础+操作系统+中间件+数据库,四个流程下来就差不多了。

1.网络安全法和了解电脑基础

其中包括操作系统Windows基础和Linux基础,标记语言HTML基础和代码JS基础,以及网络基础、数据库基础和虚拟机使用等...

其中包括操作系统Windows基础和Linux基础,标记语言HTML基础和代码JS基础,以及网络基础、数据库基础和虚拟机使用等...

别被这些看上去很多的东西给吓到了,其实都是很简单的基础知识,同学们看完基本上都能掌握。计算机专业的同学都应该接触了解过,这部分可以直接略过。没学过的同学也不要慌,可以去B站搜索相关视频,你搜关键词网络安全工程师会出现很多相关的视频教程,我粗略的看了一下,排名第一的视频就讲的很详细。  当然你也可以看下面这个视频教程仅展示部分截图:

当然你也可以看下面这个视频教程仅展示部分截图:  学到http和https抓包后能读懂它在说什么就行。

学到http和https抓包后能读懂它在说什么就行。

2.网络基础和编程语言

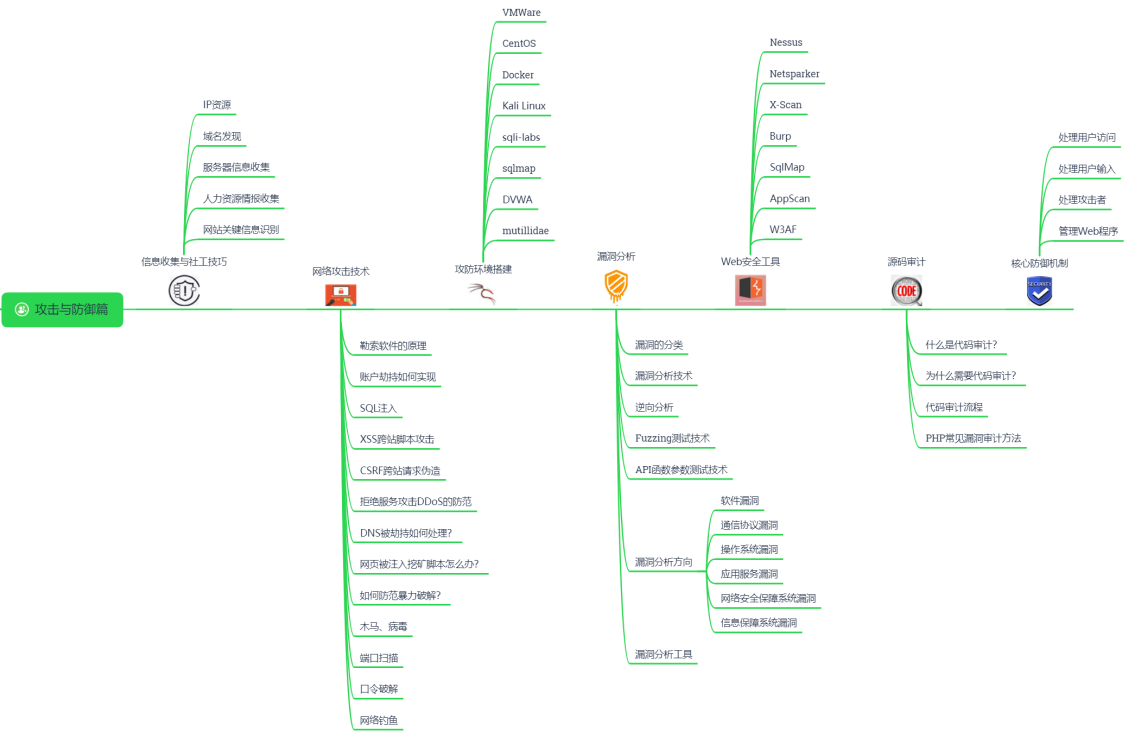

3.入手Web安全

web是对外开放的,自然成了的重点关照对象,有事没事就来入侵一波,你说不管能行吗!  想学好Web安全,咱首先得先弄清web是怎么搭建的,知道它的构造才能精准打击。所以web前端和web后端的知识多少要了解点,然后再学点python,起码得看懂部分代码吧。

想学好Web安全,咱首先得先弄清web是怎么搭建的,知道它的构造才能精准打击。所以web前端和web后端的知识多少要了解点,然后再学点python,起码得看懂部分代码吧。

最后网站开发知识多少也要了解点,不过别紧张,只是学习基础知识。

等你用几周的时间学完这些,基本上算是具备了入门合格渗透工程师的资格,记得上述的重点要重点关注哦!  再就是,要正式进入web安全领域,得学会web渗透,OWASP TOP 10等常见Web漏洞原理与利用方式需要掌握,像SQL注入/XSS跨站脚本攻击/Webshell木马编写/命令执行等。

再就是,要正式进入web安全领域,得学会web渗透,OWASP TOP 10等常见Web漏洞原理与利用方式需要掌握,像SQL注入/XSS跨站脚本攻击/Webshell木马编写/命令执行等。

这个过程并不枯燥,一边打怪刷级一边成长岂不美哉,每个攻击手段都能让你玩得不亦乐乎,而且总有更猥琐的方法等着你去实践。

学完web渗透还不算完,还得掌握相关系统层面漏洞,像ms17-010永恒之蓝等各种微软ms漏洞,所以要学习后渗透。可能到这里大家已经不知所云了,不过不要紧,等你学会了web渗透再来看会发现很简单。

其实学会了这几步,你就正式从新手小白晋升为入门学员了,真的不算难,你上你也行。

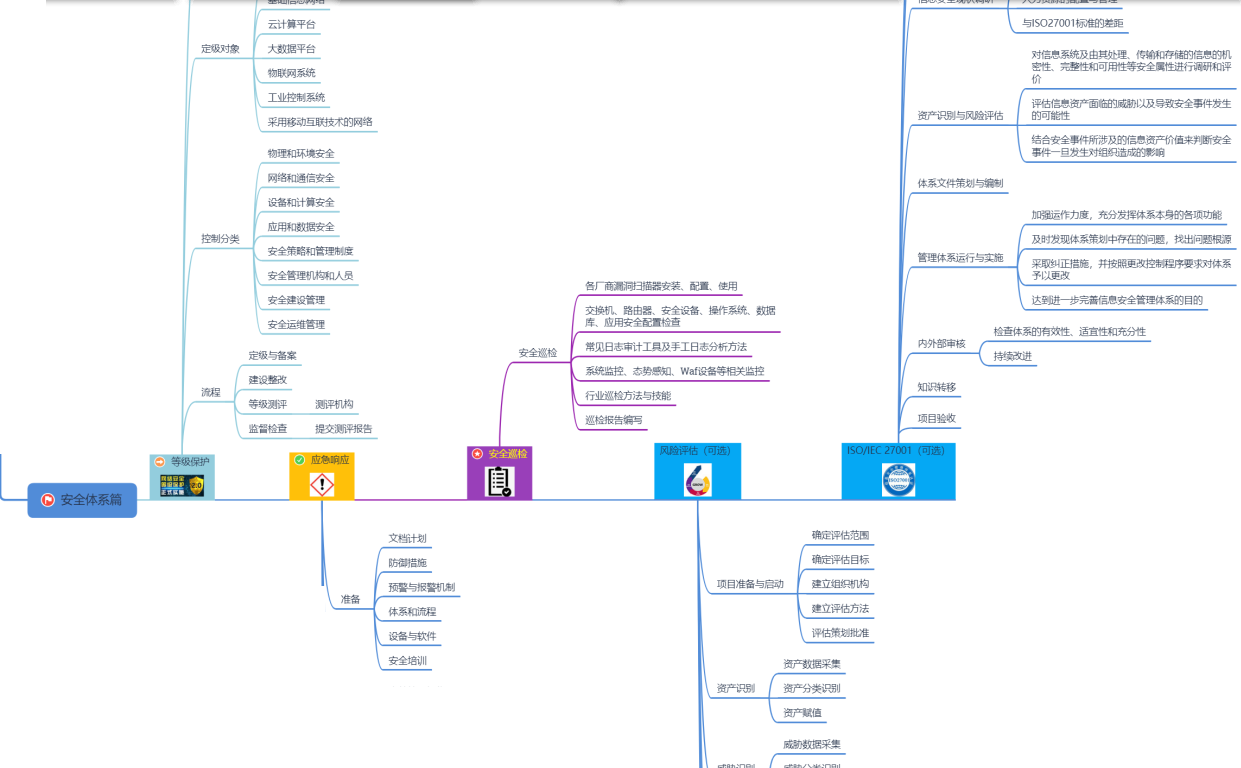

4.安全体系

不过我们这个水平也就算个渗透测试工程师,也就只能做个基础的安全服务,而这个领域还有很多业务,像攻防演练、等保测评、风险评估等,我们的能力根本不够看。

不过我们这个水平也就算个渗透测试工程师,也就只能做个基础的安全服务,而这个领域还有很多业务,像攻防演练、等保测评、风险评估等,我们的能力根本不够看。

所以想要成为一名合格的网络工程师,想要拿到安全公司的offer,还得再掌握更多的网络安全知识,能力再更上一层楼才行。即便以后进入企业,也需要学习很多新知识,不充实自己的技能就会被淘汰。

从时代发展的角度看,网络安全的知识是学不完的,而且以后要学的会更多,同学们要摆正心态,既然选择入门网络安全,就不能仅仅只是入门程度而已,能力越强机会才越多。

尾言

因为入门学习阶段知识点比较杂,所以我讲得比较笼统,最后联合CSDN整理了一套【282G】网络安全从入门到精通资料包,需要的小伙伴可以点击链接领取哦!

更多推荐

已为社区贡献6条内容

已为社区贡献6条内容

所有评论(0)