亚马逊云科技解决方案:Amazon WAF安全自动化

此亚马逊云科技解决方案有何用途?本解决方案可用于自动部署一系列Amazon WAF https://www.amazonaws.cn/waf/(Web 应用程序防火墙) 规则,以过滤常见的基于 Web 的攻击。用户可以从预先配置的保护性功能中进行选择,这些功能用于定义 Amazon WAF Web 访问控制列表中包含的规则。部署完成后,Amazon WAF 可通过检查 ...

此亚马逊云科技解决方案有何用途?

本解决方案可用于自动部署一系列 Amazon WAF https://www.amazonaws.cn/waf/(Web 应用程序防火墙) 规则,以过滤常见的基于 Web 的攻击。用户可以从预先配置的保护性功能中进行选择,这些功能用于定义 Amazon WAF Web 访问控制列表中包含的规则。部署完成后,Amazon WAF 可通过检查 Web 请求来保护 Application Load Balancers。您可以使用 Amazon WAF 创建自定义的、应用程序特定的规则,以阻止各种攻击模式,确保应用程序可用性、资源安全性,并防止过度消耗资源。

请查看实施指南:https://aws-gcr-solutions.s3.cn-north-1.amazonaws.com.cn/aws-waf-security-automations/latest/docs.zh.pdf

亚马逊云科技解决方案概述

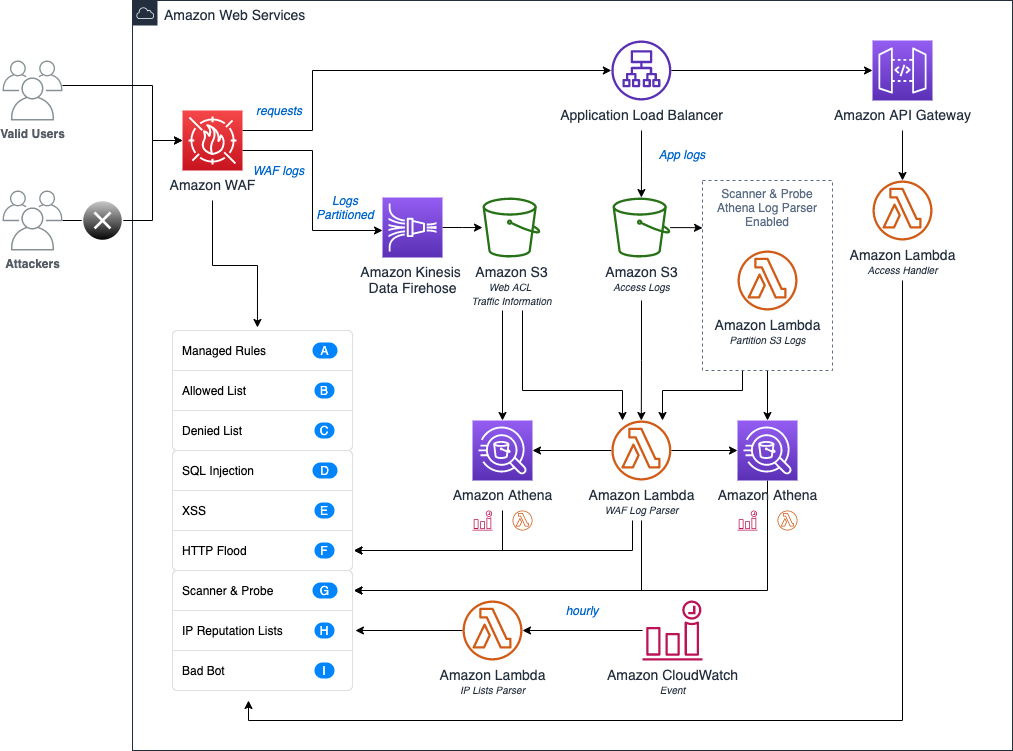

Amazon WAF安全自动化解决方案对试图访问您的 Web 应用程序的请求提供精细控制。下图表示您可以使用该解决方案实施指南和随附的 Amazon CloudFormation 模板构建的架构。设计的核心在于 Amazon WAF Web ACL,它用作所有传入请求的集中检查和决策点。您选择激活的保护性功能将确定添加到您的 Web ACL 的自定义规则。

下图显示了您可以使用该解决方案实施指南和随附的 Amazon CloudFormation 模板自动部署的架构。

-

Amazon 托管规则 (A):此 Amazon 托管核心规则组合提供保护,避免各种常见的应用程序漏洞被利用或出现其他不必要的流量。

-

手动 IP 列表(B 和 C): 此组件可创建两个特定的 Amazon WAF 规则,从而使您可以手动插入您想阻止或允许的 IP 地址。

-

SQL 注入 (D) 和 XSS (E):此解决方案可配置两个本机 Amazon WAF 规则,这些规则旨在防止 URI、查询字符串或请求正文中的常见 SQL 注入或跨站点脚本 (XSS) 模式。

-

HTTP 泛洪攻击 (F):此组件有助于防止由来自特定 IP 地址的大量请求组成的攻击,如 Web 层 DDoS 攻击或暴力登录尝试。此功能的支持阈值是 5 分钟之内少于 100 个请求。

-

扫描程序和探测器 (G):此组件可解析应用程序访问日志,以搜索可疑行为,例如源生成的异常错误量。然后,它将在客户定义的时间段内阻止这些可疑的源 IP 地址。

-

IP 声誉列表 (H):此组件是 IP 列表解析器 Amazon Lambda 函数,可每小时检查第三方 IP 声誉列表,以获取要阻止的新范围。

-

不良 Bot (I):此组件可自动设置蜜罐,它是一种安全机制,旨在引诱并转移试图进行的攻击。

Q/A 问答

1

这个解决方案适用于什么场景?

A:所有需要使用 Amazon WAF 来为 Application Load Balancer 过滤常见 Web 攻击的业务场景,尤其是当客户需要自动部署常见的安全策略,从而轻松提高安全防护和节约时间的时候。

2

这个方案是如何运作的?

A:这个解决方案会部署一组 Amazon WAF Web ACL 规则,包含IP规则、XSS规则、SQL注入规则等,来过滤基于Web的攻击。解决方案还会部署多个Amazon Lambda函数,或在分析S3中存储的访问日志后触发,或通过CloudWatch周期性触发,来及时更新这些Web ACL规则。除此之外,如果客户启用Bat Bot功能,解决方案还会部署一个Amazon API Gateway和一个Amazon Lambda函数,作为蜜罐引诱并转移机器人试图进行的攻击。

3

这个解决方案的用户体验是什么样的?

A:客户只需要部署CloudFormation,就可以拥有自动升级的全套Amazon WAF规则,在无需人工干预的情况下自动防护常见Web攻击。客户可以在Amazon WAF服务中查看实时的ACL规则。

4

这个方案的使用成本如何?

A:您需要支付在运行此解决方案时使用的服务的费用。运行此解决方案的总费用主要取决于接收、存储和处理的数据量、Amazon API Gateway 接收的请求数量和 Amazon Lambda 调用数量。我们建议通过 Amazon Cost Explorer 创建预算,以帮助管理费用。有关完整详细信息,请参阅此解决方案中使用的各项服务的定价页面。

5

如何快速开始使用这个方案?

A:在为计划保护的ALB启用日志功能后,记录对应的S3存储桶名称。之后直接启动CloudFormation,输入S3存储桶名称并设置其他参数,启动部署,等待大约15分钟直到部署完成即可。

6

这个方案后续开发量是多少?

A:该解决方案部署后即可使用,无需开发。由于这是一个开源解决方案,因此,如果开箱即用的功能不符合您的要求,您可以根据GitHub中的源代码进行自定义。

7

这个方案可以在任何亚马逊云科技区域部署吗?

A:此方案目前只支持在亚马逊云科技中国区域(北京区域,宁夏区域)部署。

8

我可以将 Amazon WAF Security Automations

解决方案融入到我的现有 Web 应用程序防火墙

策略当中吗?

A:可以。您可以将现有规则和此解决方案创建的规则聚合为一个单一的 Web 访问控制列表 (ACL)。请注意,个别 Web ACL 受规则限制(现在称为配额)的约束;请参阅 Amazon WAF 开发人员指南了解详情。

https://docs.aws.amazon.com/waf/latest/developerguide/limits.html

9

我可以使用这些解决方案为多个 Web 应用程序

提供保护吗?

A:可以。在部署 Amazon WAF Security Automations 解决方案以后,您可以将其 Web ACL(以及解决方案所包含的所有规则)与多个 Web 应用程序关联。

10

能否扩展 AWS WAF Security Automations

的功能?

A:可以。您可以修改及自定义任何一种解决方案提供的所有规则。在初始配置过程中,可使用模板参数来控制规则行为和 Amazon Lambda 功能的代码。

11

这些解决方案可以与我的第三方 Web 应用程序

防火墙集成吗?

A:不可以。这些规则特定于 Amazon WAF 服务。

听说,点完下面4个按钮

就不会碰到bug了!

更多推荐

已为社区贡献18条内容

已为社区贡献18条内容

所有评论(0)