简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

从Snyk Code的秒级扫描到Veracode的合规纵深,从Semgrep的开源灵活到Corgea的AI自动修复,这十款工具覆盖了不同场景下的静态代码分析需求。理想的静态代码分析引擎应当像一位沉默的结对编程伙伴——在开发者敲下代码的瞬间给出反馈,在CI/CD流水线中自动阻断高危构建,并且能把层层嵌套的漏洞归因整合成一条可执行的修复建议。Corgea AutoFix和OX Security的AI修

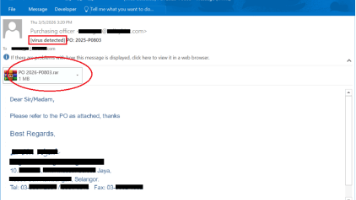

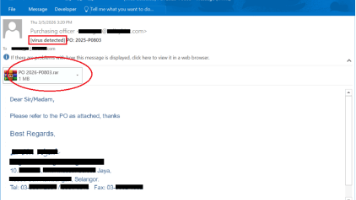

Microsoft Outlook、Thunderbird、Foxmail 的账户配置,FileZilla 的站点管理信息,ProtonVPN 和 OpenVPN 的登录凭证,统统会被加密压缩后通过 HTTPS 通道回传至攻击者的远程服务器。这意味着,即使是没有太多技术积累的攻击者,只要愿意付费购买,就能获得一套功能完善、持续更新的信息窃取平台。PureLogs 在 MsBuild.exe 体内完

Microsoft Outlook、Thunderbird、Foxmail 的账户配置,FileZilla 的站点管理信息,ProtonVPN 和 OpenVPN 的登录凭证,统统会被加密压缩后通过 HTTPS 通道回传至攻击者的远程服务器。这意味着,即使是没有太多技术积累的攻击者,只要愿意付费购买,就能获得一套功能完善、持续更新的信息窃取平台。PureLogs 在 MsBuild.exe 体内完

网络安全领域正迎来一场静悄悄的革命。Anthropic近期披露了其"玻璃之翼"(Project Glasswing)合作计划的阶段性成果——这项聚焦关键基础设施保护的AI网络安全工程,在启动后的第一个月便交出了令人瞠目的成绩单。借助尚未对外发布的Claude Mythos Preview模型,该系统在全球核心软件体系中自主定位了超过一万个高危乃至严重级别的零日漏洞,这个数字足以让整个安全社区重新评

摘要: 安全研究员关傲南披露,Anthropic的AI编码助手ClaudeCode存在严重漏洞(SOCKS5主机名空字节注入),允许攻击者绕过沙箱限制窃取敏感数据(如AWS凭证、GitHub令牌等)。该漏洞潜伏5个半月(v2.0.24至v2.1.89),Anthropic在v2.1.90中静默修复但未公开警示。漏洞利用JavaScript与C库解析差异,通过畸形域名绕过白名单校验,叠加"

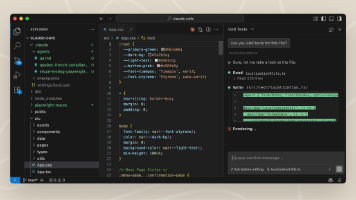

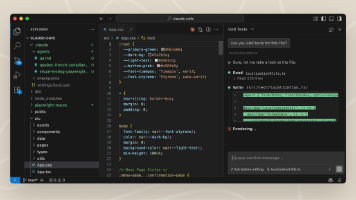

Anthropic为ClaudeCode推出免费安全指导插件,实现编码过程中的实时漏洞检测。该插件采用三层防护机制:即时编辑检查、回合结束审查和提交深度审查,能发现从基础语法到业务逻辑的多层次安全隐患。支持自定义安全规则,安装简便且不增加额外成本。摩根大通等机构已认可这种"安全左移"模式,Anthropic还开源了相关检测方案。插件定位为防御体系的一环,通过AI审查AI代码,在

Anthropic为ClaudeCode推出免费安全指导插件,实现编码过程中的实时漏洞检测。该插件采用三层防护机制:即时编辑检查、回合结束审查和提交深度审查,能发现从基础语法到业务逻辑的多层次安全隐患。支持自定义安全规则,安装简便且不增加额外成本。摩根大通等机构已认可这种"安全左移"模式,Anthropic还开源了相关检测方案。插件定位为防御体系的一环,通过AI审查AI代码,在

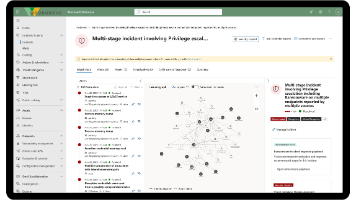

这项即将全面落地的自动隔离特性,本质上是一道由算法驱动的"逻辑屏障"。与传统的手动拔网线或强制关机不同,这种隔离方式既切断了攻击者与命令控制服务器(C2)的通信链路,又保留了远程取证的可能性。这种"有计划的配置"而非"一刀切式退出"的思路,或许正是当前阶段最理性的选择。过去运维人员的本能反应是拔掉电源或网线,但这会破坏内存中的关键易失性证据,也会让远程安全团队瞬间"失明"。逻辑隔离的巧妙之处在于。

最近出现的源代码字符串直接引用了 claude-mythos-1-preview,附带描述写着"访问 Claude Code 和 Claude Security 中的 Claude Mythos 模型"。Anthropic 把 Opus 4.7 明确定位为"迈向更广泛 Mythos 级版本的垫脚石"——这句话的潜台词是:他们正在用渐进式的产品迭代,测试和验证安全边界,而不是等到 Mythos 完全

摘要: 安全研究员关傲南披露,Anthropic的AI编码助手ClaudeCode存在严重漏洞(SOCKS5主机名空字节注入),允许攻击者绕过沙箱限制窃取敏感数据(如AWS凭证、GitHub令牌等)。该漏洞潜伏5个半月(v2.0.24至v2.1.89),Anthropic在v2.1.90中静默修复但未公开警示。漏洞利用JavaScript与C库解析差异,通过畸形域名绕过白名单校验,叠加"