简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

SSO做得越好,攻击者的收益越大。因为攻破一个SSO入口,就等于拿到了所有SaaS应用的钥匙。但这不是SSO的错,而是"一次认证、永远信任"的传统模型已经过时。MFA不能只保护认证时刻,必须延伸到整个会话生命周期Session Cookie必须绑定设备,窃取后在其他设备上不可用信任必须是连续的,每分钟都在评估"该用户还值得信任吗"应用访问必须是逐次的,不再有"认证后全网通行"SSO平台自身的安全,

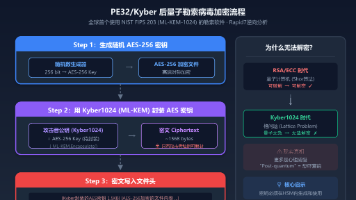

根据Rapid7高级安全研究员Anna Širokova的逆向分析,PE32/Kyber的加密流程分为三步:关键点:攻击者用Kyber1024(一种基于格的密钥封装机制)的公钥加密了AES密钥。要解封,必须持有对应的Kyber私钥——而这个私钥只存在于攻击者的服务器上。一个冷知识:Ars Technica的评论一针见血——“Post-quantum encryption sounds a lot

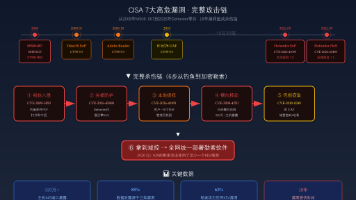

老漏洞不死,新零日不断,攻击者正在把"新老组合"玩出花来。"18年了还没打补丁"不是段子,是真实的攻击面。320万+主机的445端口暴露不是数字,而是320万个可以被远程代码执行的目标。Verizon报告说85%的数据泄露源于未修复的已知漏洞——因为这些漏洞"已知",攻击者的利用工具也是"已知"的。杀毒软件本身需要被保护。CVE-2026-45498的教训:你的安全防线本身也是攻击面的一部分。零信

Mini Shai-Hulud攻击暴露的不是npm的漏洞,而是整个软件工业对默认信任的过度依赖。攻击者在20分钟内就完成了从维护者账户到CI/CD凭据的链式入侵,而防御方可能需要数周才能完成凭据轮转。三条核心教训:"unzip and run"不安全。你的CI/CD Runner拥有公司所有基础设施的钥匙,但它在每次构建时都会自动执行来自第三方依赖的代码。npm install不是无害的"安装",

PAM(Pluggable Authentication Modules)是 Linux 系统的认证中间层。当用户执行sshSSHD 收到登录请求↓调用 PAM 认证栈(/etc/pam.d/sshd)↓按顺序执行 PAM 模块:auth [success=1] pam_unix.so ← 第1步:验证密码auth required pam_google_authenticator.so ← 第2

摘要 数据泄露事件频发,企业亟需透明数据加密(TDE)技术保护静态数据。传统应用层加密存在改造成本高、性能损耗大等问题,而TDE在存储引擎层实现加密,对应用透明且无需代码修改。MySQL企业版虽支持TDE,但存在国密算法缺失、密钥管理分散等局限性。第三方TDE解决方案通过“加密引擎+密钥服务平台”架构,支持国密SM4算法、HSM硬件加速和多云密钥管理,性能优于原生方案,并满足合规要求。国密SM4集

攻击者不再是"攻破一道墙",而是寻找企业安全体系中缺失的那一层。Canvas缺的是数据加密层 → 明文数据被一锅端富士康缺的是行为防护层 → 勒索进程畅通无阻GitHub缺的是凭据管理层 → 硬编码密钥成为二次攻击跳板Trellix缺的是身份认证层 → 安全公司也逃不过凭证问题HDFC AMC展现了安全事件的资本市场传导效应 → 安全不再是IT部门的事给技术团队的三条建议不要有安全盲区:对照三层模

维度要点核心价值AD域管账号,双因素管身份——两者互补部署复杂度中等偏下,5步可完成,核心在凭据提供程序最常见坑时间不同步导致OTP失败,NTP配置是第一步工业环境特殊要求离线缓存、紧急恢复码、免重启部署安全收益有效防御密码泄露后的横向移动💬 话题讨论:你们的Windows服务器登录目前是什么方案?有没有在工业环境下实施双因素认证的经验?欢迎评论区交流,聊聊实际踩过的坑。本文为原创技术分享,所有

2025年11月,某制造企业的文件服务器在凌晨3点被加密。攻击路径很简单:一个外包运维的远程桌面密码被撞库 → 内网横向移动 → 找到文件服务器 → 运行勒索程序 → 全盘文件被加密。企业不是没有安全投入:防火墙、杀毒软件、EDR、定期漏洞扫描——全配齐了。但勒索程序是一个全新的变种,所有杀毒引擎都报"无威胁"。安全团队的事后复盘写得很诚恳:“我们防住了1000种已知病毒,但第1001种未知的,我

2025年11月,某制造企业的文件服务器在凌晨3点被加密。攻击路径很简单:一个外包运维的远程桌面密码被撞库 → 内网横向移动 → 找到文件服务器 → 运行勒索程序 → 全盘文件被加密。企业不是没有安全投入:防火墙、杀毒软件、EDR、定期漏洞扫描——全配齐了。但勒索程序是一个全新的变种,所有杀毒引擎都报"无威胁"。安全团队的事后复盘写得很诚恳:“我们防住了1000种已知病毒,但第1001种未知的,我