简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

Linux系统中同样可以使用netstat-ano来查看端口是否开放,拿wdcp举例,,用wdcp来查看端口状态,首先安装好wdcp,登陆wdcp管理界面,选择左侧系统管理-端口管理,查看开放端口,如果有不需要使用的端口就可以在操作上面选择停止,同时如果有需要开放或者关闭的端口,可以点击后台首页,点击防火墙,右上角快速添加或者高级添加来设置防火墙规则,从而达到开启或者关闭端口作用。如果是直接使用s

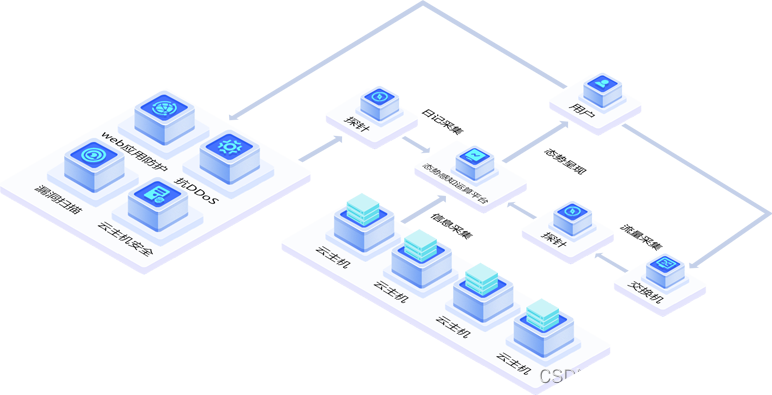

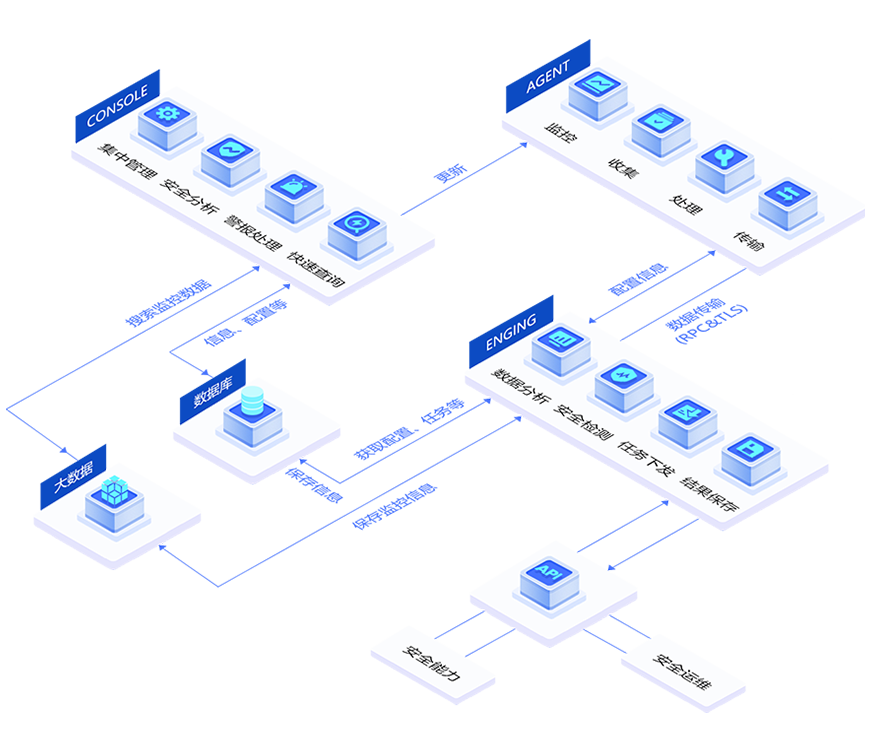

现在我们面对的攻击者,已经形成了一条专业化的黑链,他们不仅分工明确,使用的攻击手段也更加先进,甚至利用了当前热门的人工智能,以发动更有针对性的恶意攻击。直白的说,态势感知采用先进的大数据架构,通过采集系统的网络安全数据信息,对所有安全数据进行统一处理分析,实现对网络攻击行为、安全威胁事件、日志、流量等网络安全问题的发现和告警,打造安全可监控、威胁可感知、事件可控制的安全能力。从根本上说,网络安全是

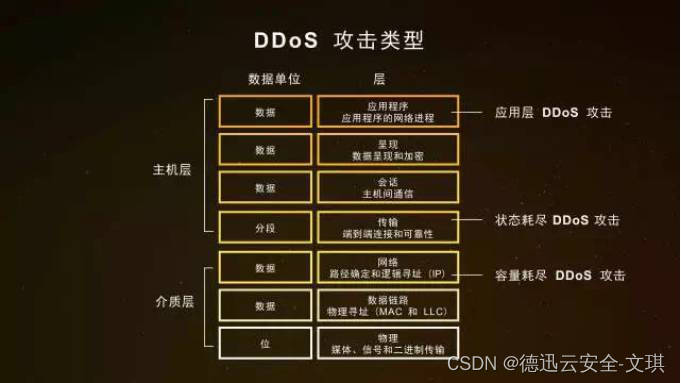

应用程序层攻击又称为第 7 层 (L7) DDoS 攻击,是指旨在针对 OSI 模型“顶层”的恶意行为,HTTP GET 和 HTTP POST 等常见互联网请求就发生在这一层。遗憾的是,大多数网络无法承受 300Gbps 的放大攻击,而可以正确路由并服务第 7 层攻击可能产生的大量应用程序层请求的网络更是鲜见。防护应用程序层攻击需要多方面的努力和措施,以上只是一些基本的建议,具体的防护策略需要根

为此,汇总C盘可以删除的文件夹给大家。11、C\User\用户名\LocalSettings\TemporaryInternetFiles\文件夹中的所有文件(Internet临时文件);12、C\User\用户名\LocalSettings\History\文件夹中的所有文件(上网的历史纪录);10、C\User\用户名\LocalSettings\Temp\文件夹中的所有文件(全部为用户临时文

网站作为信息传播和交流的重要平台,其安全性问题日益受到关注。其中,网站被非法篡改不仅影响用户体验,还可能带来严重的法律和信誉风险。因此,研究和探讨有效的网站防篡改方式显得尤为重要。本报告旨在系统梳理当前主流的网站防篡改技术,分析其原理、优缺点及适用场景,为防护提供参考和指导。

云计算是一种按使用量付费的模式,这种模式提供可用的、便捷的、按需的网络访问, 进入可配置的计算资源共享池(资源包括网络,服务器,存储,应用软件,服务),这些资源能够被快速提供,只需投入很少的管理工作,或与服务供应商进行很少的交互。随着云计算逐渐成为主流,云安全也获得了越来越多的关注,传统和新兴的云计算厂商以及安全厂商均推出了大量云安全产品。但是,与有清晰定义的“云计算”(NIST SP 800-1

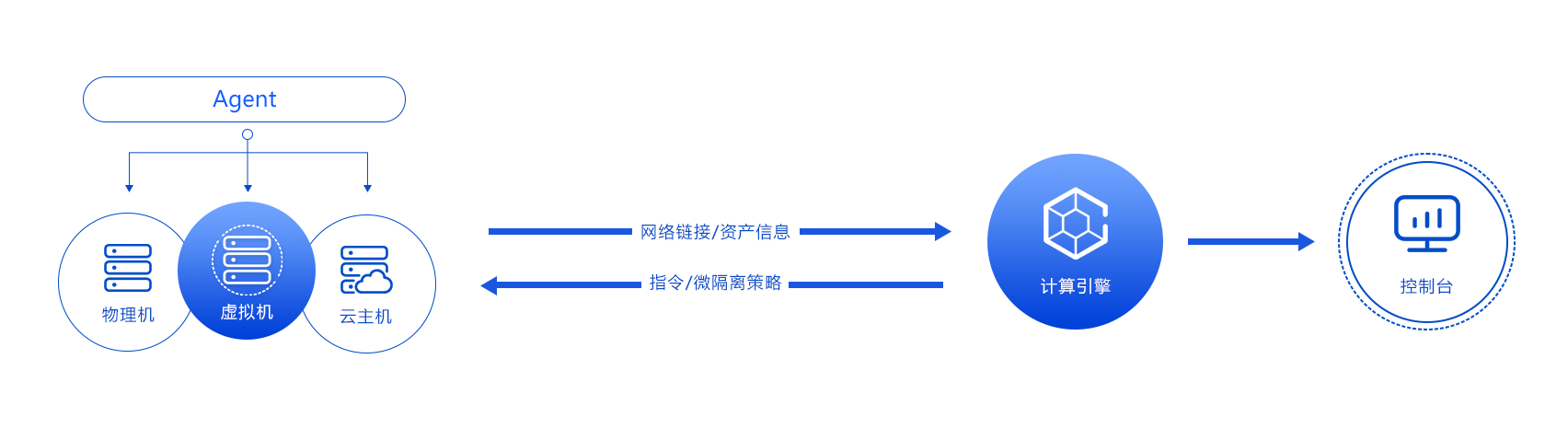

网络隔离并不是新的概念,而微隔离技术(Micro-Segmentation)是VMware在应对虚拟化隔离技术时提出来的,但真正让微隔离备受大家关注是从2016年起连续3年微隔离技术都进入Gartner年度安全技术榜单开始。随着技术的不断进步和应用场景的不断扩展,微隔离安全平台将在未来发挥更加重要的作用,为企业构筑起更加坚固的网络安全防线。从微隔离概念和技术诞生以来,对其核心的能力要求是聚焦在东西

通过实时监控、数据保护和入侵检测等功能,采用自适应安全架构,有效解决传统专注防御手段的被动处境,为系统添加强大的实时监控和响应能力,帮助企业有效预测风险,精准感知威胁,提升响应效率,保障企业安全的最后一公里。Agent只需要一条命令就能在主机上完成安装,且自动适配各种物理机、虚拟机和云环境,运行稳定、消耗低,能够持续收集主机进程、端口和账号信息,并实时监控进程、网络连接等行为,还能与Server端

企业上云,即越来越多的企业把业务和数据,迁移到云端。随着云计算、大数据、物联网、人工智能等技术的发展,用户、应用程序和数据无处不在,企业之间的业务边界逐渐被打破,网络攻击愈演愈烈,手段更为多。当前,云计算逐渐成为新常态。线上娱乐、云上办公、云上协作等业务需求迅猛增长。企业借助云计算,可以满足业务弹性、快速部署、降本提效等需求,“上云”成为各行各业转型升级的必经之路。一方面降低IT建设成本,另一方面