liunx—系统安全及应用

命令:chattr +i /etc/passwd /etc/shadow——锁定文件(锁定状态下什么都不能做)建立/etc/nologin 文件即可,手动删除/etc/nologin 文件或重新启动主机以后恢复正常。执行:cp /boot/grub2/grub.cfg /boot/grub2/grub.cfg.bak。命令:chattr -i /etc/passwd /etc/shadow——解锁

目录

第九章

账号安全控制

基本安全措施

1.系统账号清理

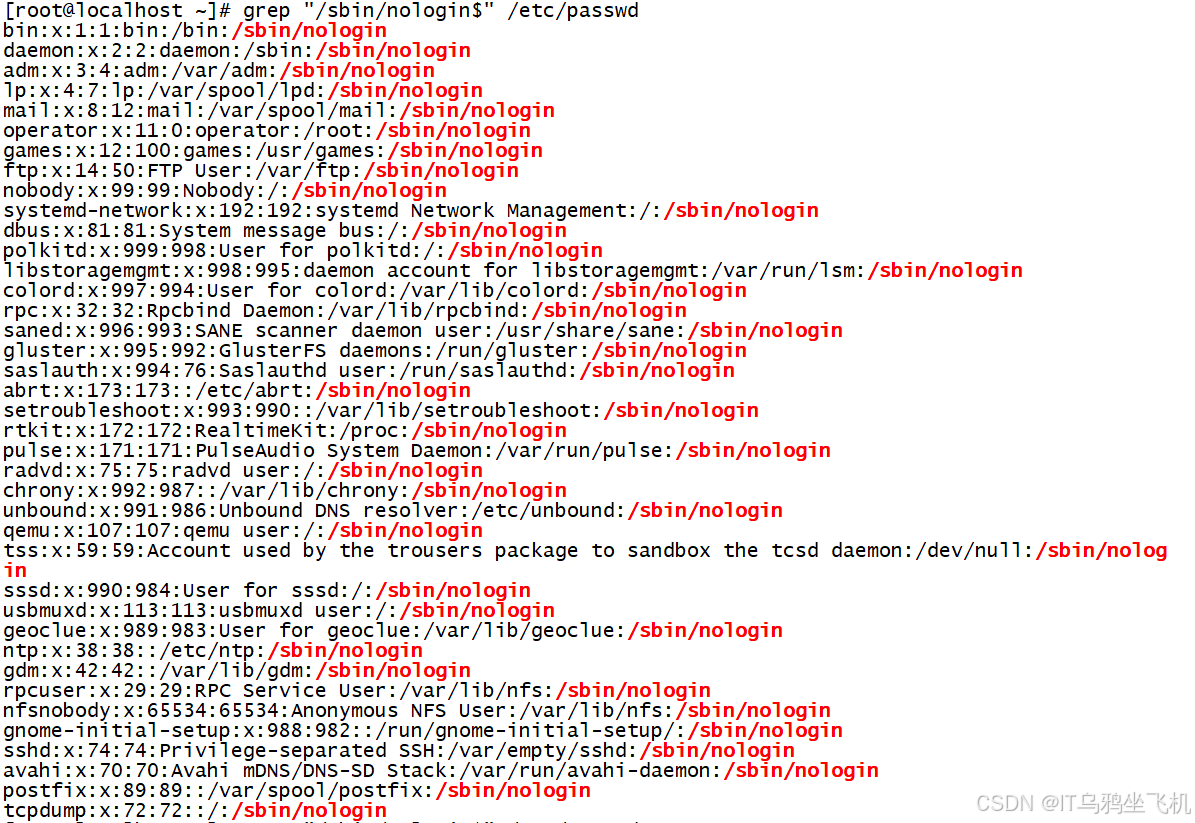

命令:grep "/sbin/nologin$" /etc/passwd——查看非登录用户账户

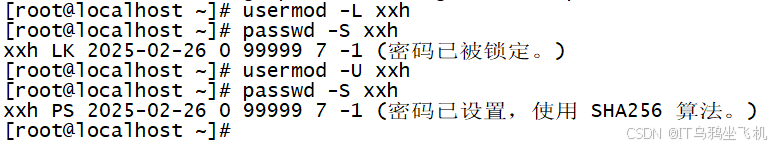

命令:usermod -L +账号——锁定账号

命令:passwd -S +账号——查看账号状态

命令:usermod -U +账号——解锁账号

若服务器中账户固定不能更改,可采用锁定账户配置文件的方法

命令:chattr +i /etc/passwd /etc/shadow——锁定文件(锁定状态下什么都不能做)

命令:lsattr /etc/passwd /etc/shadow——查看文件状态

命令:chattr -i /etc/passwd /etc/shadow——解锁文件

2.密码安全控制

命令:vi /etc/login.defs——用于新创建的用户(将密码有效期设置为30天)

命令:chage -M 30 +用户名——用于以创建的用户(将密码有效期设置为30天)

执行“chage -d 0 xxh”可强制要求用户xxh下次登陆时重新设置密码

3.自动清空历史命令及自动注销

在Bash环境中历史命令记录默认1000条

执行以下命令将历史命令记录设置为最多200条

命令:vi /etc/profile——用于新用户

命令:export HISTSIZE=200——用于当前用户

修改宿主目录中“~/ .bash_logout”文件,添加退出登录后清空历史命令的操作语句

命令:vi ~/ .bash_logout

设置超过指定时间未输入自动注销

命令:vi /etc/profile——用于新用户

命令:export TMOUT=600——用于当前用户

用户切换于提权

1.“su”命令——切换用户获得root权限

将可使用“su”命令的用户添加到组中

命令:gpasswd -a xxh wheel——将用户xxh添加入wheel组中

查看wheel组成员

命令:grep wheel /etc/group——确认wgeel组成员

修改/etc/pam.d/su认证配置以启用pam_wheel认证

命令:vi /etc/pam.d/su

删除开头“#”即可

认证后不在wheel组内的用户无法使用“su”命令

2.“sudo”命令——提升执行权限

管理员授权普通用户一部分管理权限,使用“sudo”即可提权

(1)在/etc/sudoers 配置文件中添加授权

sudo 机制的配置文件为/etc/sudocrs

文件的默认权限为 440

使用专门的 visudo 工具进行编辑虽然也可以用vi进行编辑

保存时必须执行“:w!”命令来强制操作

命令:user MACIE=COMMANDS

授权配置主要包括用户、主机、命令

| 用户(user) | 直接授权指定的用户名,或采用“%组名”的形式授权一个组的所有用户 |

| 主机(MACHINE) | 使用此配置文件的主机名称。此部分主要是方便在多个主机间共用同一份 sudoers 文件,一般设为 localhost 或实际的主机名即可 |

| 命令(COMMANDS) | 允许授权的用户通过sudo 方式执行的特权命令,需填写命令程序的-完整路径,多个命令之间以逗号“,”进行分隔 |

sudo 配置记录的命令部分允许使用通配符“*”取反符号“!”,它们常被用于授权某个目录下的所有命令或取消其中个别命令

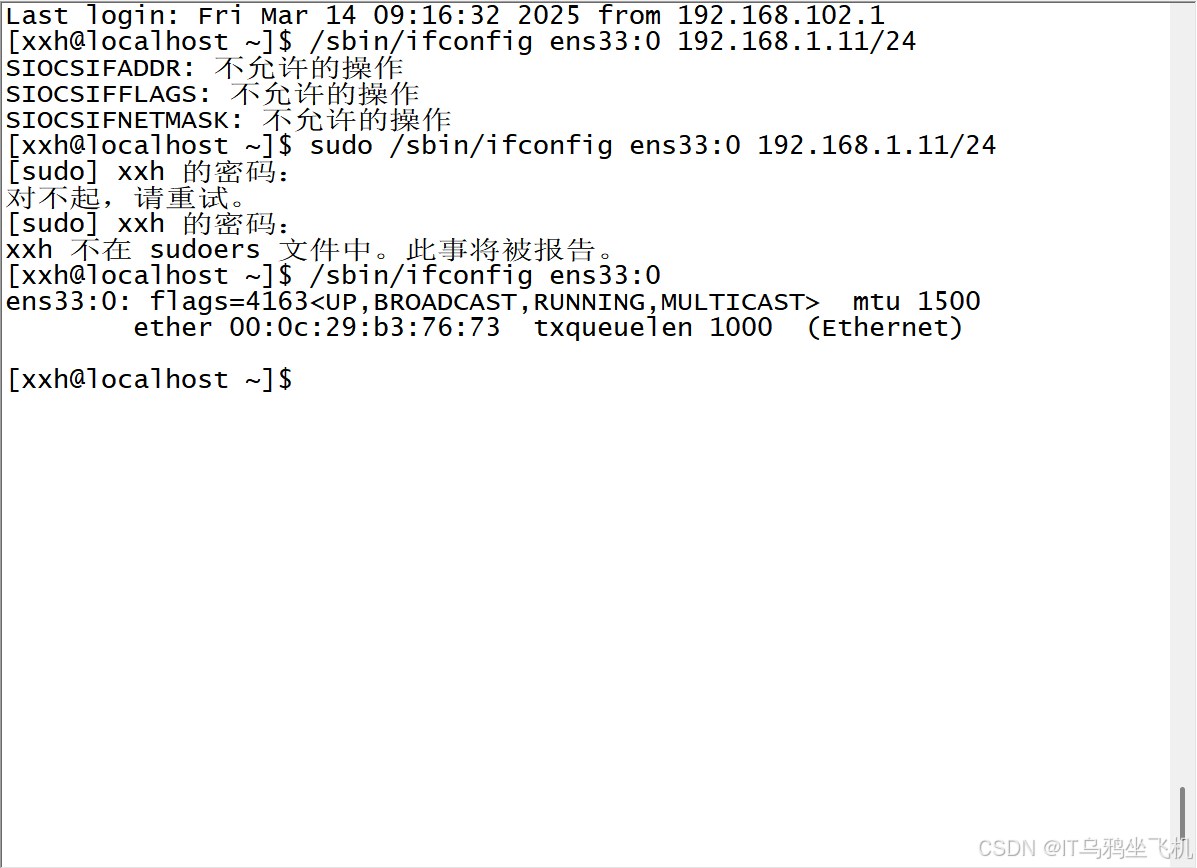

(2)通过 sudo 执行特权命令

特权命令程序通常位于/sbin、/usr/sbin 等目录下,普通用户执行时应使用绝对路径

使用 sudo 方式执行命令的过程

与前一次sudo 操作的间隔时间不超过5分钟就无须重复验证

查看用户自己获得了哪些 sudo 授权,可以执行“sudo-1”命令进行查看

#未授权的用户将会得到“may not run sudo”的提示

#已授权的用户则可以看到自己的 sudo 配置

系统引导和登录控制

开关机安全控制

1.调整 BIOS 引导设置

将第一优先引导设备(First Boot Device)设为当前操作系统所在磁盘

禁止从其他设备(如光盘、U盘、网络等)引导操作系统,对应的项设为“Disabled”

将 BIOS 的安全级别改为“setup”,并设置好管理密码,以防范未授权的修改

2.禁止Ctrl+Alt+Del 组合键重启

在不影响 reboot.target 文件的前提下执行以下命令即可禁用 Ctrl+Alt+Del 组合键功能

命令:systemctl mask ctrl-alt-del.target——注销ctrl-alt-del 服务

命令:systemctl daemon-reload——重新加载 systemd 配置

重新开启 Ctrl+Alt+Del组合键功能,需执行“systemctl unmask ctrl-alt-del.target”命令,然后刷新配置

3.限制更改 GRUB 引导参数

修改 GRUB 引导参数可以对一些系统问题进行修复,为了加强对引导过程的安全控制,可以为GRUB 菜单设置一个密码

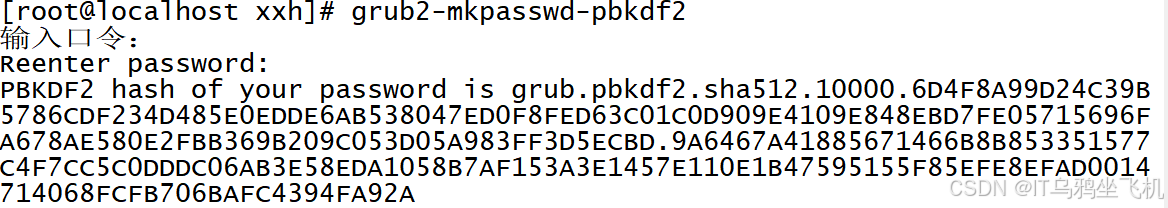

密码建议采用“grub2-mkpasswd-pbkdf2”命令生成,生成密码后,在/etc/grub.d/00_header 配置文件中添加对应的用户、密码等配置

命令: grub2-mkpasswd-pbkdf2——根据提示设置密码

经过加密的密码字符串

经过加密的密码字符串

执行:cp /boot/grub2/grub.cfg /boot/grub2/grub.cfg.bak

cp /etc/grub.d/00 header /etc/grub.d/00 header bak

命令:vim /ete/qrub.d/00 header——下面的内容添加到文件最后

(cat << EOFset superusers="root"password_pbkdf2 root grub.pbkdf2.sha512.10000.D294CAC961BC4FC289D217D99D5D7DE263B314E69A1653B9EE8CC2484A7108BED00D810EE2C78A02DD4FAA4F95ECODC7BF05C3D5BD4F30ACFC4E9AE62COD2789.AC5832427DB5E6BDOFD38EE05DD86010768F5743C2B7C46794A0C85D8F8DC6FA18C78BDEBC51F09465FA31772F24AD54D271439445E902F9E035F43F801F4239EOF)

最后执行“grub2-mkconfg”命令生成新的 grub.cfg 配置文件即可

终端及登录控制

本地登录的安全控制方法

1.禁止root用户登录

例:禁止 root用户从tty5、tty6登录,则可以修改/etc/securetty 文件,将 tty5、tty6 行删掉

命令:vi /ete/securetty

2.禁止普通用户登录

建立/etc/nologin 文件即可,手动删除/etc/nologin 文件或重新启动主机以后恢复正常

命令:touch /etc/nologin

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)