DBA: Distributed Backdoor Attacks against Federated Learning论文笔记

提出一种分布式后门攻击(Distributed Backdoor Attacks)—— 一种充分利用联邦学习的分布式特性而开发的攻击。DBA在不同数据集上对联邦学习攻击的持久性、隐蔽性和攻击成功率都高于集中式后门攻击。

作者:Chulin Xie Keli Huang Pin-Yu Chen Bo Li

来源:ICLR 2020

发表时间:May 26,2020

背景:

联邦学习能够聚合各方提供的信息,以得到更好的模型,但其分布式学习方法可能会带来新的漏洞。

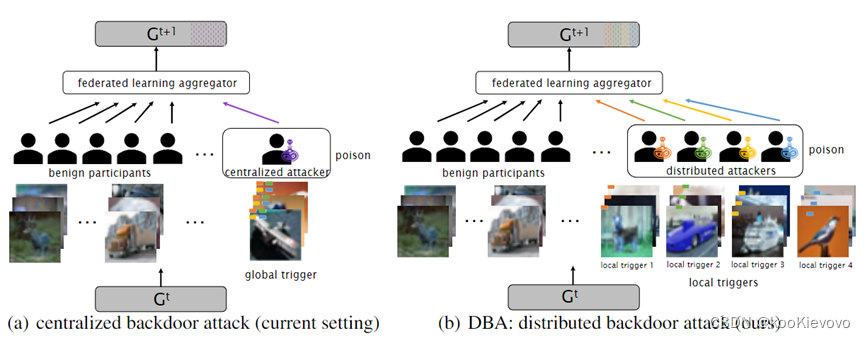

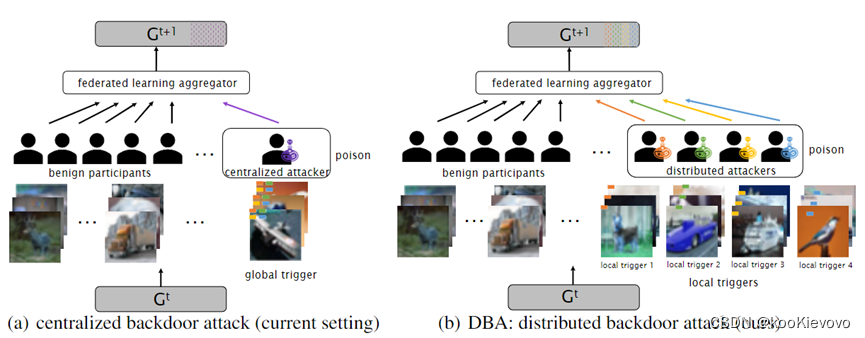

目前存在的攻击是集中式攻击(Current centralized attack),它为所有攻击者都嵌入了相同的触发器:使用全局触发器来攻击共享模型,没有任何协调和分布式处理。

提出一种分布式后门攻击(Distributed Backdoor Attacks)—— 一种充分利用联邦学习的分布式特性而开发的攻击。DBA在不同数据集上对联邦学习攻击的持久性、隐蔽性和攻击成功率都高于集中式后门攻击。

方案:

目前的集中式攻击 Current centralized attack

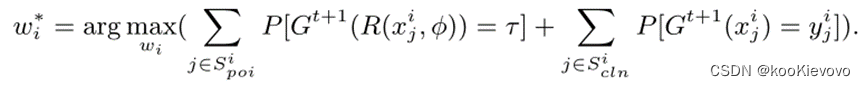

为所有攻击者都嵌入了相同的触发器:使用全局触发器来攻击共享模型,攻击者试图解决下式中的优化问题。

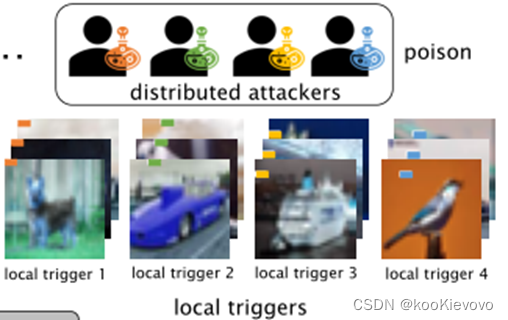

分布式后门攻击 DBA:Distributed Backdoor Attacks

DBA充分利用了FL中的分布式学习和本地数据不透明性。

为M个DBA攻击者设立了M个后门触发器,每个DBA攻击者

m

i

m_i

mi独立地对本地模型进行后门攻击。所有的攻击者都只使用全局触发器的部分来毒害他们的本地模型,而最终实现的攻击方式仍然与集中式攻击相同——使用全局触发器来攻击共享模型。

该机制将一个集中式攻击公式分解为M个分布式子攻击问题,旨在解决

∅ i ∗ = { φ , O ( i ) } \emptyset_i^*=\{\varphi, O(i)\} ∅i∗={φ,O(i)}是攻击者 m i m_i mi在参数 φ φ φ的局部触发模式的几何分解策略, O ( i ) O(i) O(i)包含了攻击者 m i m_i mi基于全局触发器的触发分解规则。

实验评估:

数据集:Lending Club Loan Data(LOAN),MNIST,CIFAR-10,Tiny-imagenet

用户量:一共100个用户,每轮选中10个用户进行更新

1.DBA V.S. Centralized Backdoor Attack

- (1)Attack A-M and Attack A-S

(2)在当前的联邦后门防御措施下的表现

-

针对健壮聚合防御的分布式攻击 RFA

-

对减轻Sybils防御的分布式攻击 FoolsGold

(3)通过特征可视化和特征重要性进行解释

2.Analysis of Trigger Factors

(1)Scale

(2)Trigger Location

(3)Trigger Gap

(4)Trigger Size

(5)Poison Interval

(6)Poison Ration

1.DBA V.S. Centralized Backdoor Attack

(1)Attack A-M and Attack A-S

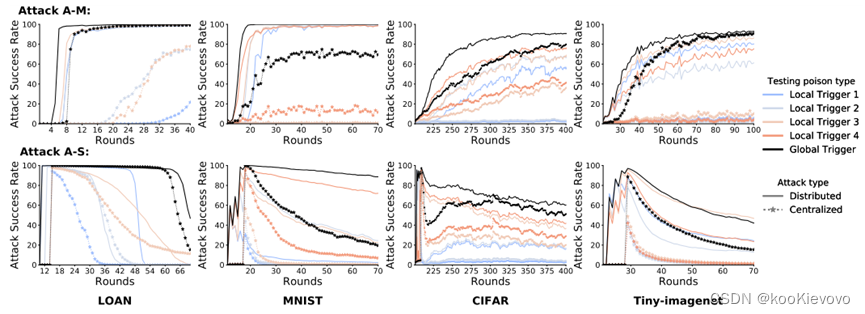

攻击A-M研究后门成功注入的容易程度,攻击A-S研究后门效能减少的速度。

在A-M攻击中:DBA攻击成功率在任何情况下都高于集中式攻击,全局触发器的攻击成功率高于本地触发器,全局触发器在攻击性能上比本地触发器收敛更快。

在A-S攻击中,DBA和集中式攻击在对所有数据集进行一次完整的后门操作后,都达到了较高的攻击成功率。在之后的回合中,集中攻击的攻击成功率比DBA下降的更快,这说明了DBA产生的攻击更持久。

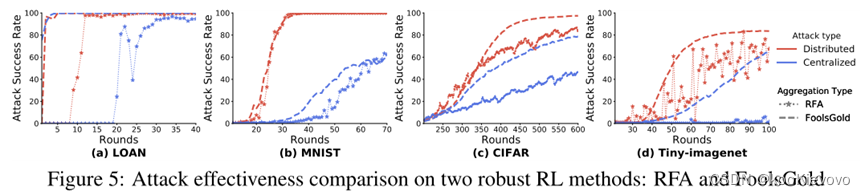

- (2)在当前的联邦后门防御措施下的表现:

评估DBA和集中式后门攻击在RFA和FoolsGold防御下A-M攻击下的攻击成果。

DBA在面对这些防御措施的表现都优于集中式攻击。

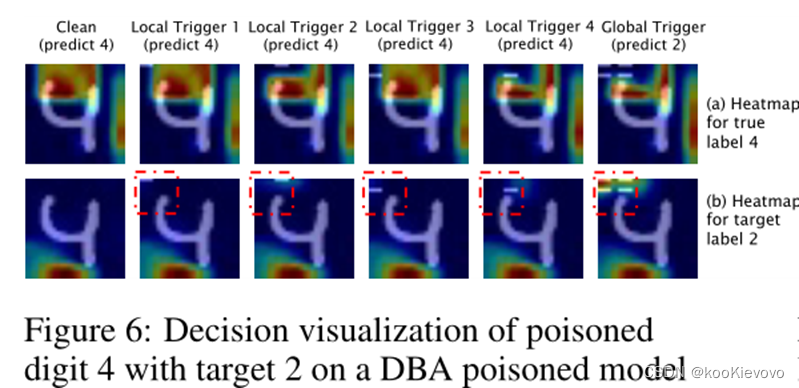

- (3)通过特征可视化和特征重要性 解释

Grad-cam:可以用于可视化,通过视觉解释模型做出决策时重点关注的区域。对于这些部分用于确认类别的特征部分做高热显示。

局部触发的单独图像是一个弱攻击,左上角很难被注意到,而组成到一起作为一个全局触发器时,注意力被拖到了触发器位置,才能达到攻击效果。

2.Analysis of Trigger Factors

评估指标:

DBA-ASR:攻击成功率

Main-Acc:表示嵌入最后一个分布式局部触发器时全局模型的准确性

DBA-ASR-t:DBA完全执行t轮后的攻击成功率,体现了持久性

Main-Acc-t:t轮后的Main-Acc

评估因素:

(1)缩放因子 Scale

(2)触发器位置 Trigger Location

(3)触发器间隙 Trigger Gap

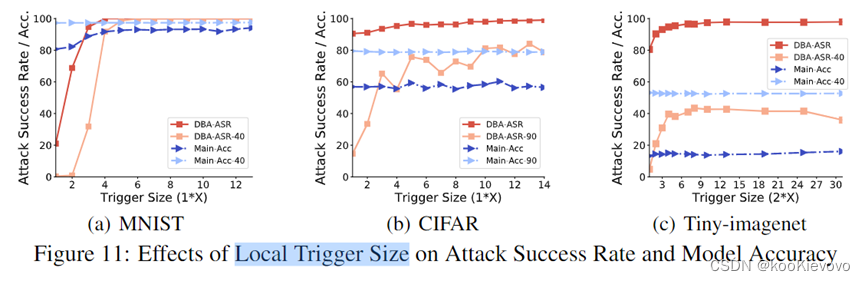

(4)触发器大小 Trigger Size

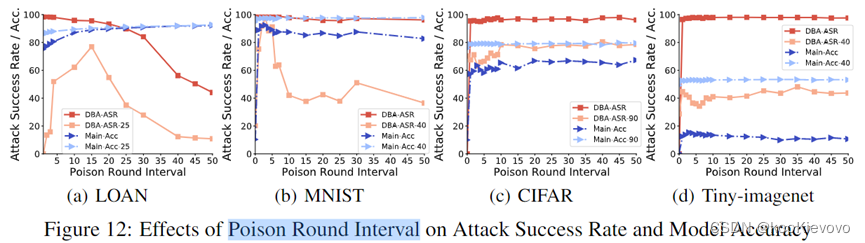

(5)毒害间隔 Poison Interva

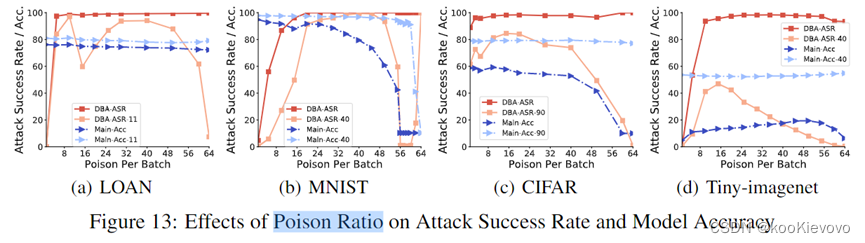

(6)毒害比例 Poison Ration

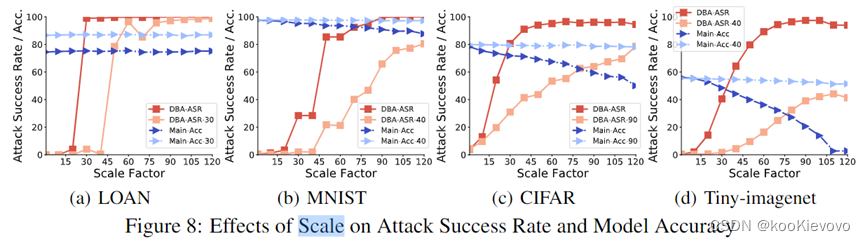

- (1)缩放因子 Scale

缩放因子太小,攻击很难有效果。

增大缩放因子会同时增大DBA-ASR和DBA-ASR-t,并且会缩小二者的差距。但较大的缩放因子,会使得后门任务存在精度更高,但主任务的精度也在下降。

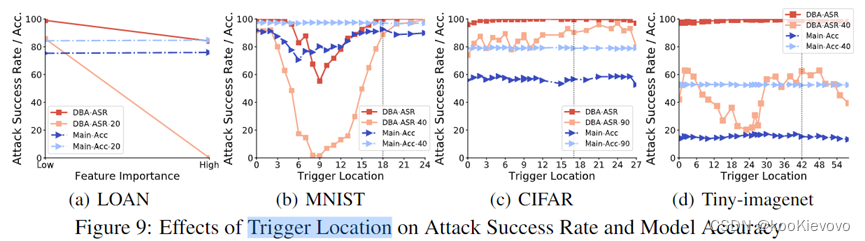

- (2)Trigger Location

将触发器图案从左上角移到右下角。

在一些数据集中DBA-ASR和DBA-ASR-40呈U型曲线。

因为图像的中间部分通常包含主要对象,这些像素是主要精度的基础。,DBA在这些领域很难成功,而且会很快被遗忘。

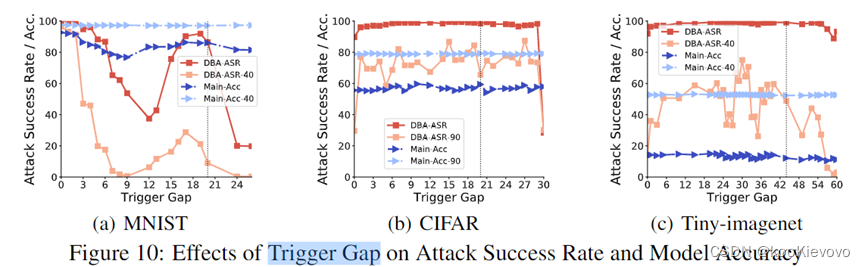

- (3)Trigger Gap

在MNIST中,同样呈现U型曲线,原因同上。

而在CIFAR和Tiny-imagenet中:零触发间隙,DBA仍然成功,但后门将很快遗忘,因此建议DBA使用非零触发间隙。

- (4)Trigger Size

较大的触发器尺寸会使DBA-ASR和DBA-ASR-t也变大,但是过大对攻击效果提升不大,且会增加被发现的几率;尺寸过小,攻击的成功率会很快随着训练过程的增加而下降。

- (5)Poison Interval 毒害间隔

太大:很容易造成攻击的无效,早期嵌入的触发器可能会被完全忘记。

太小(特指等于0时):在同一轮中提交数据集伸缩更新时,攻击性能很差,因为伸缩效应太强,极大地改变了全局模型中地参数,导致主要精度很差。

- (6)Poison Ration 毒害比例

更高的中毒比率可以带来更好的后门性能,但会导致全局模型在主任务中失败。因此,DBA最好在本地训练中使用合理的毒化,这样可以在实现毒化攻击的同时保持干净数据的准确性。

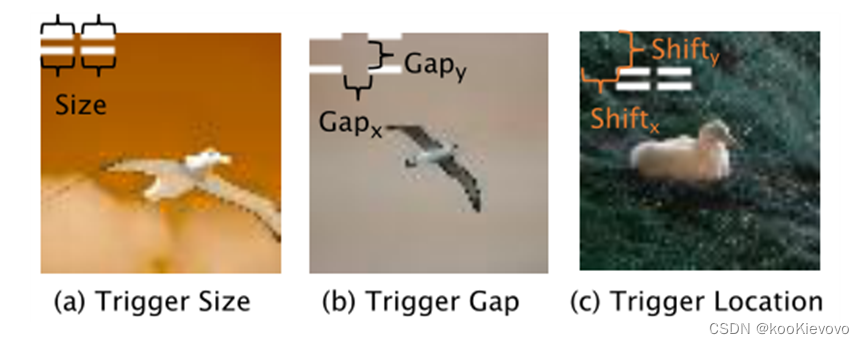

函数R将干净数据转化为后门数据,这些数据使用一组参数具有攻击者选择的触发器模式。

参数包含着例如触发器位置、触发器尺寸、触发器间隙Trigger Gap等参数。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)