简介

该用户还未填写简介

擅长的技术栈

未填写擅长的技术栈

可提供的服务

暂无可提供的服务

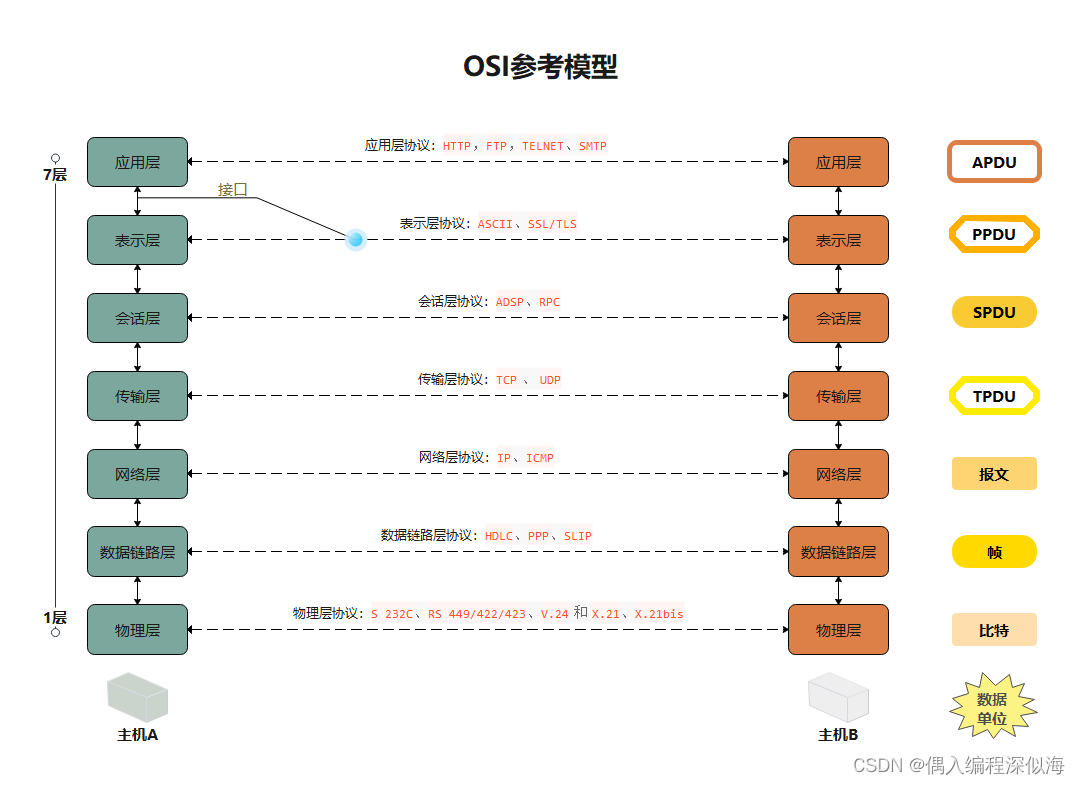

【K8s 网络】Linux网络虚拟化与TCP/IP网络

1 Linux网络虚拟化。

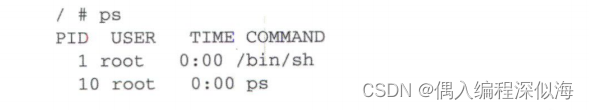

【深入剖析K8s】容器技术基础(一):从进程开始说起

容器其实是一种特殊的进程而已。

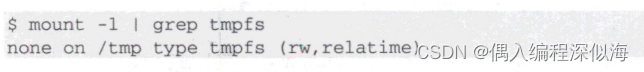

【深入剖析K8s】容器技术基础(三):深入理解容器镜像 文件角度

可能你立刻就能想到,这应该是_个关于MountNamespace的问题:容器里的应用进程理应‘看到”一套完全独立的文件系统°这样它就可以在自己的容器目录(比如/tmp)下进行操作’而完全不会受宿主机以及其他容器的影响。容器迸程哪些目录需要重新挂载’比如这个/tmp目录。可以看到’容器里的/tmp目录是以tmpfS方式单独挂载的。容器以tmpfS(内存盘)格式重新挂载/tmp目录。

【K8S in Action】第七章 ConfigMap和Secret配置应用程序

Kubemetes 将配置选项分离到单独的资源对象 ConfigMap 中, 本质上就是键值对映射,值可以是短字面量,也可以是完整的配置文件。了解shell与exec形式的区别,上述两条指令均支持以下两种形式,两者的区别在于指定的命令是否是在shell中被调用。ConfigMap 创建自多种选项:完整文件夹、单独文件、自定义键名的条目下的文件(替代文件名作键名) 及字面量。Secret 结构与 C

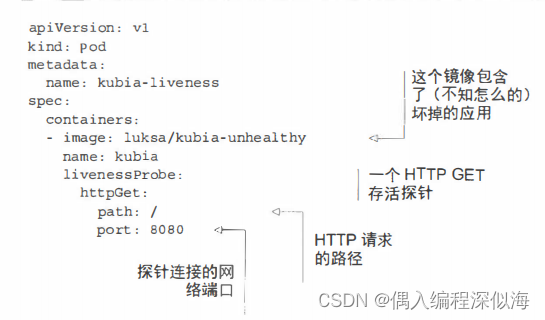

【K8S in Action】副本机制与控制器:部署托管的Pod

通过控制器来运行托管的 pod,Pod失败的时候自动重新启动它们。

部署与运维篇总目录 2022-3-13

一、 docker与k8s使用docker 使用

到底了