简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

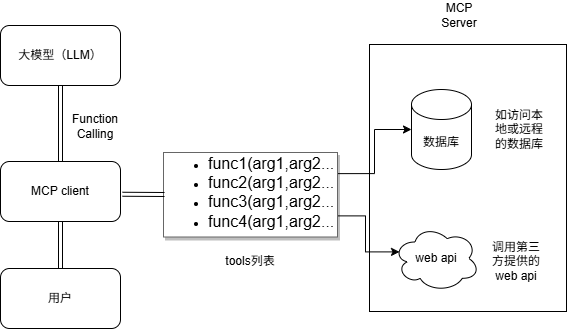

在上一篇文章中我们简要的介绍了MCP协议的要素,并使用python动手写了一个mcp demo程序,实现了mcp client和mcp server,调用新出的Qwen3-32b模型,实现了使用自然语言对本地sqlite数据库的查询和修改。今天我们将使用mcp协议的规则和官方提供的工具,将昨天demo代码改造为一个可以发布的mcp server,并加载到通义灵码和cherry studio中。

Ramnit病毒是一个相对古老的病毒,使用会感染系统内的exe和html文件,通过文件分发和U盘传播。

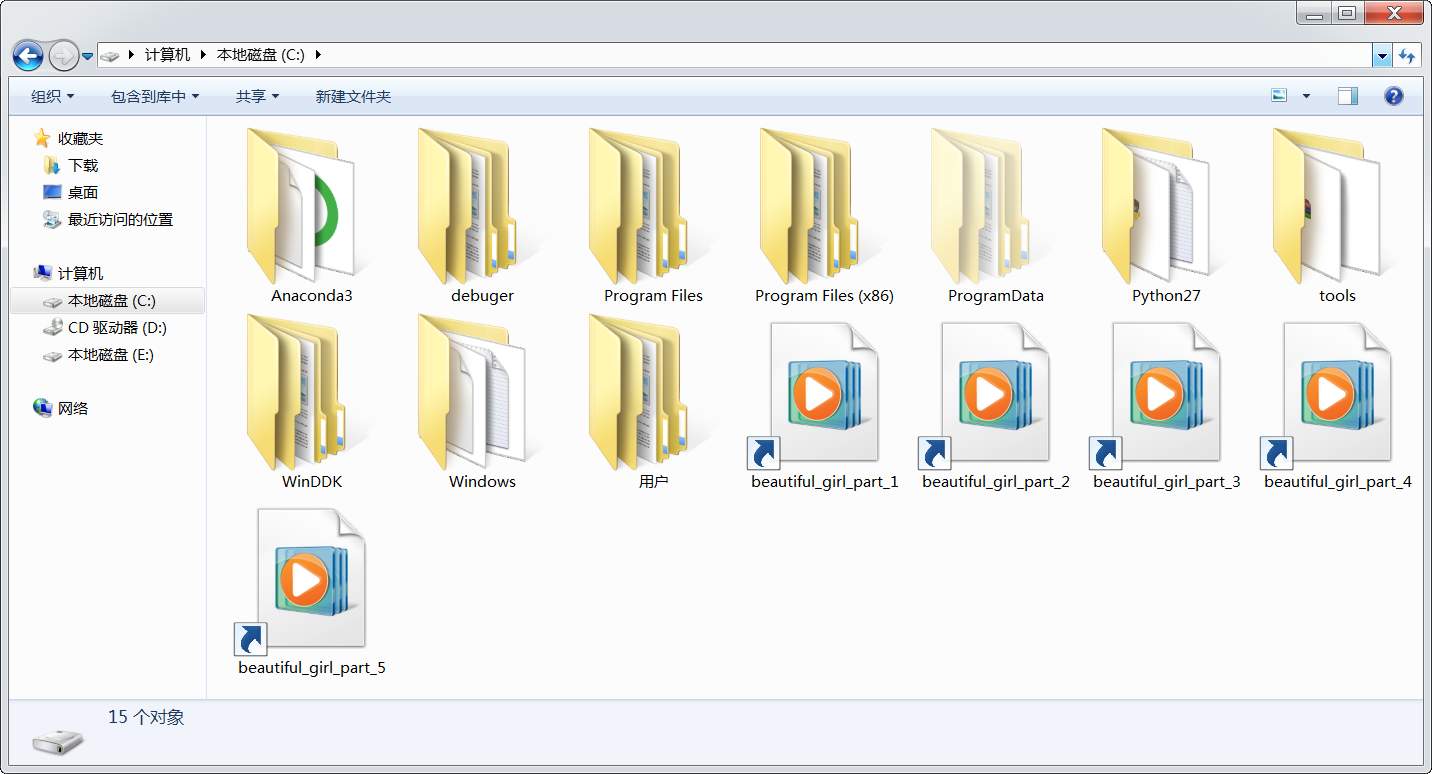

这是一例jse格式的蠕虫病毒,会隐藏系统中所有的doc、docx和rtf文件,创建同名的.jse文件,诱导用户点击执行,通过感染U盘和网络驱动器、光盘刻录临时文件夹、html文件进行传播。使用JScript脚本编写,分析起来没有难度,但是其修改注册表的操作的还是很高明的。

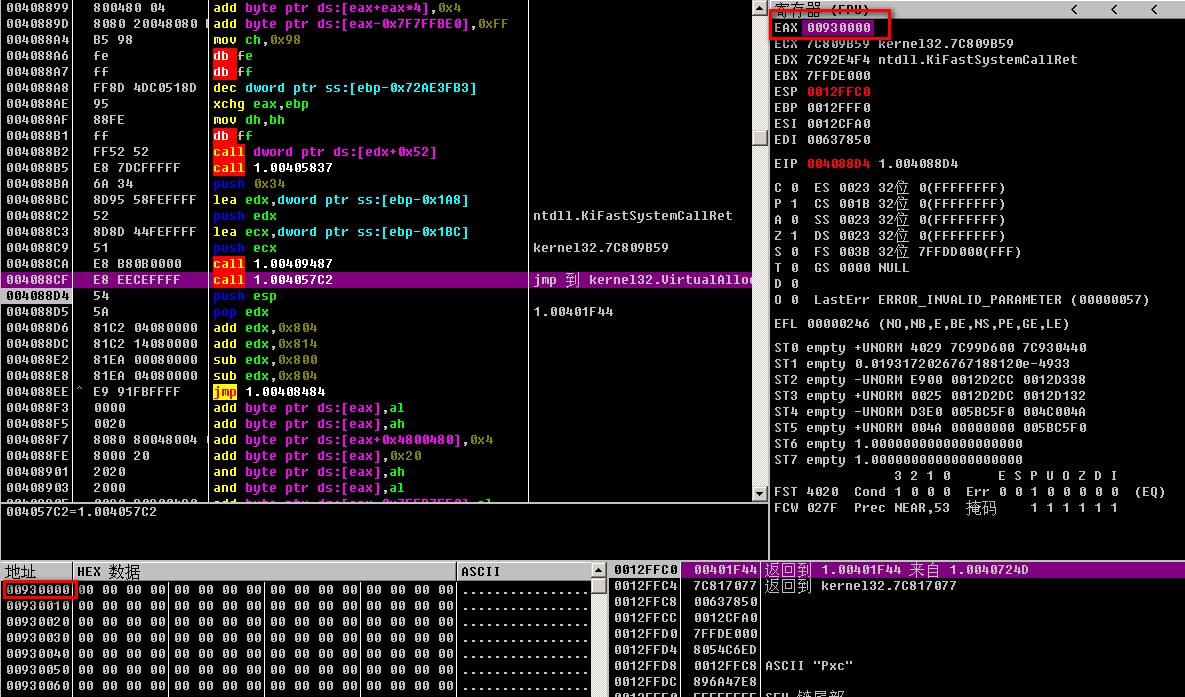

xred病毒是一种感染型病毒,会感染系统中特定目录下的exe和xlsx文件,该病毒会将自身伪装成Synaptics触摸板驱动程序,使用Dephi编写。使用IDR导出map文件和idc脚本idc脚本可以帮助IDA pro更好的识别dephi的结构体和函数名map文件是给OD使用的Dephi的数据结

环境win10 x64vmware workstation 14 prowin 7 旗舰版 x64 虚拟机visual studio2017 社区版WDK 10virtual KD3DrvInst.exeDbgView.exe安装visual studio2017在微软的官网下载visual studio2017的安装文件下载地址为https://visualstudio.microsoft.co

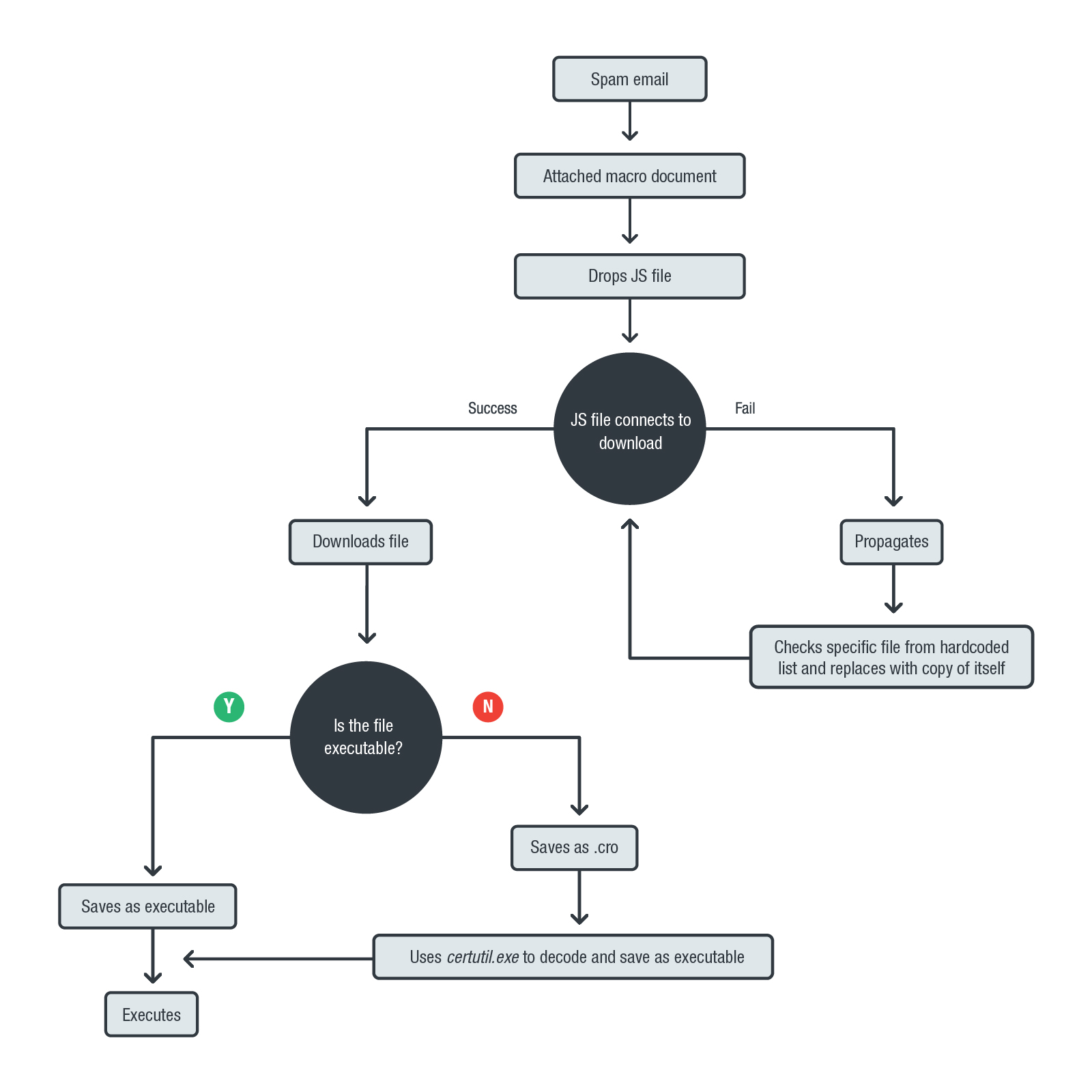

该病毒使用微软的JScript编写,能够直接运行在Windows操作系统之上,采用了加密和混淆手段对抗监测,可检测是否运行在虚拟机中和系统中是否存在分析工具,可感染可移动存储介质,主要功能为下载器。CC服务器为185.159.82.15,通过关联威胁情报,该样本为NEMUCOD家族样本,该病毒通过垃圾邮件传播。

1. windows API1.1类型和匈牙利表示法windows API使用的变量名会使用前缀来说明它的类型,是一种命名规范windows API的常见类型1.2 句柄在windows中表示一个打开的对象 如窗口、进程、模块、文件、等待用于引用一个对象,不能对句柄进行数学操作1.3 文件系统函数CreateFile https://docs.microsoft.com...