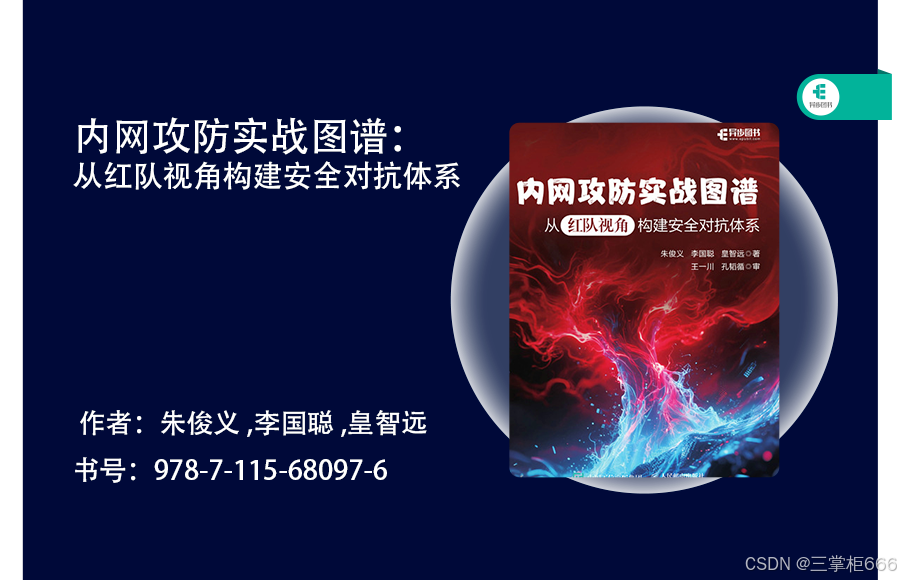

2025三掌柜赠书活动第三十四期 内网攻防实战图谱:从红队视角构建安全对抗体系

在数字化的世界里,信息已成为最具战略价值的资产之一,而与之相伴的信息安全威胁也愈发复杂多样,黑客攻击、恶意软件感染、数据泄露等安全事件频繁发生,给个人、企业乃至国家带来了巨大的损失和潜在的风险。

目录

前言

在数字化的世界里,信息已成为最具战略价值的资产之一,而与之相伴的信息安全威胁也愈发复杂多样,黑客攻击、恶意软件感染、数据泄露等安全事件频繁发生,给个人、企业乃至国家带来了巨大的损失和潜在的风险。对于企业而言,内网作为其核心数据和业务运营的“基础设施”,其安全性直接关系到企业的生存与发展。内网不仅是企业存储和处理大量敏感信息的重要场所,更是企业日常业务运转的关键支撑平台。内网一旦遭受攻击,可能会导致敏感数据泄露、业务中断、法律纠纷等一系列严重后果,严重损害企业的声誉和客户信任,甚至使企业陷入生存危机。因此,加强内网安全防护,构建多层次的防御体系,已成为企业信息化建设中的一项紧迫而重要的任务。那么本文就来详细聊一聊。

为什么内网的安全性如此重要?

内网犹如企业的“数字金库”,其中沉淀着客户资料、财务数据、研发成果等核心资产,这些核心资产是企业历经多年积累、投入无数资源构建的“护城河”。客户资料是企业与客户建立深度联结的纽带,包含个人信息、消费习惯、合作记录等敏感内容,一旦泄露,不仅是对客户隐私的严重侵犯,更会动摇客户对企业的信任根基,使竞争对手有机可乘,导致资源流失。财务数据则是企业经济命脉的“晴雨表”,盈利能力、资金流向等关键信息若被非法获取,可能会引发财务欺诈、资金链断裂等连锁反应,让企业陷入万劫不复的境地。而研发成果更是企业创新能力的集中体现,是企业在市场中脱颖而出的核心竞争力,一旦泄露,无异于将企业的“看家本领”拱手让人,使企业在激烈的市场竞争中失去立足之地。APT攻击、供应链漏洞渗透及零日漏洞利用等高级威胁,正成为企业需要防范的重中之重。精心策划的攻击常常能够绕过传统安全措施,在实战演练中暴露出企业在威胁感知、攻击路径追踪及持久化威胁应对等方面的明显短板。

因此,企业要有敏锐的“情报触角”,广泛收集各类安全信息,比如从行业动态、安全事件报道以及同行交流中获取线索,提前感知潜在威胁,在“暴风雨”来临前做好防范准备。在防御布局上,要层层设防,从网络边界到内部系统,再到具体的应用和数据,都要有相应的保护措施。

提升演练的实用性和针对性

还要注重提升演练的实用性和针对性。演练不能只是走走过场,要尽可能模拟真实场景,让参与人员感受到紧张的实战氛围。可以设计多样化的攻击场景,涵盖不同的攻击手段和目标,就像在军事演习中设置各种复杂的战斗情况一样,让士兵们得到全面锻炼。根据 Akamai 的最新报告,2024 年网络攻击不断增加,其中 API 成为主要攻击目标。这一增长主要源于人工智能应用的快速普及,进而导致攻击面扩大。其中,与OWASP API十大安全相关的事件增加了32%,暴露出内网身份验证和授权方面的缺陷。

在当前形势下,全球各大科技公司已将内网安全视为企业生存与发展的核心战略。同时,企业广泛招募安全人才,不仅体现在持续扩大的招聘规模和显著提升的薪资水平上,更在于将内网安全岗位置于企业安全战略的核心位置——从传统的网络防护到云安全、AI安全等新兴领域,企业迫切需求掌握零信任架构、威胁狩猎、数据泄露防护等前沿技术的专业人才,并通过定期开展安全演练、攻防对抗培训等强化团队实战能力,以应对日益复杂的APT攻击、供应链安全等高级威胁,确保内网作为企业数据资产与业务系统核心载体的安全性。

从红队视角来观看内网

红队视角的价值正在于从攻击方的思维出发,它可以深入剖析内网攻击的路径、手法与逻辑。这种视角能够帮助你跳出传统防御的局限,更精准地预判攻击意图、识别潜在风险,进而构建更具针对性的防御体系。许多高级攻击正是通过渗透内网、横向移动、窃取敏感信息等方式造成重大损失的,因此,内网安全的防护与对抗能力直接决定了整个网络安全体系的稳固程度。

关于《内网攻防实战图谱:从红队视角构建安全对抗体系》

接下来给大家推荐一本关于内网攻防的书籍,这是一本从红队视角系统梳理内网渗透与防御实战技巧的干货图书,一经上市就登上了当当“计算机与互联网”图书排行榜前列。本书从内网攻击面剖析讲起到攻防对抗体系建设,助企业在日常安全运营中提前发现威胁、精准溯源、快速止血!另外,关注本文博主,点赞+收藏本文,且在本文评论区评论“入手内网攻防”,将选取三名幸运读者送出纸质版《内网攻防实战图谱:从红队视角构建安全对抗体系》一本,截止时间:2025.10.19。入手《内网攻防实战图谱:从红队视角构建安全对抗体系》传送门: https://item.jd.com/14526651.html 或者 https://product.dangdang.com/29944413.html ,个人觉得这本书非常的不错,是一本不可多得的好书,值得拥有去学习。

编辑推荐

适读人群 :本书尤其适合奋战在护网行动、网络攻防演练一线的网络安全从业者,无论是红队攻击人员、蓝队防御人员还是红蓝对抗中的协调统筹者,都能从中获取贴合实战需求的技术指引与策略参考。

护网行动中,内网防线屡屡告急,你是否眼睁睁看着攻击链穿透边界却束手无策?

攻防演练时,面对新型渗透手法,你是否因缺乏系统应对思路而错失反击良机?

从主机信息收集到域控权限争夺,从终端安全对抗到痕迹清理伪装,实战中的技术盲区是否总让你陷入被动?

别再让零散的经验拼凑浪费宝贵的攻防时间!这本《内网安全攻防学习图鉴》,正是为破解这些痛点而来——13章内容构建完整红队知识体系,从基础设施搭建到Exchange漏洞利用,从钓鱼投递技巧到横向移动策略,覆盖护网实战全场景。每一项技术都配实验演示,手把手教你在Windows Linux环境下实操验证,让"看懂"直接转化为"会用"。

无论你是红队冲锋的渗透高手、蓝队值守的防御尖兵,还是统筹全局的攻防指挥官,翻开这本书,就能找到突破僵局的密钥。

当护网的哨声再次响起,你想成为被动防御的"靶场",还是主动出击的"猎手"?这本凝聚实战智慧的图鉴,就是让你从"应对威胁"到"掌控战局"的转折点——现在入手,让下一次攻防对抗,成为你的高光时刻!

内容简介

在护网行动、攻防演练等实战场景中,内网安全已然成为决定对抗胜负的关键阵地,各类新型攻击手段层出不穷,给防御方带来严峻挑战。本书从红队攻击的基本原理到实际操作,系统梳理内网安全体系中红队所需的核心要点,力求为读者打造一本内容丰富、实用性强的内网安全攻防学习图谱,助力应对实战中的复杂挑战。

《内网攻防实战图谱》共分13章,涵盖了内网安全中的核心主题,其中主要包括红队基础知识、红队基础设施建设、主机上的信息收集、终端安全对抗、隔离穿透、数据传输术、权限提升、横向移动、权限维持、域安全、Exchange安全、钓鱼投递技术以及痕迹清等。

《内网攻防实战图谱》内容全面实用,涵盖了攻防演练中涉及的各种技术,并配有大量的实验演示,可帮助读者通过实际操作来巩固所学知识。本书尤其适合奋战在护网行动、网络攻防演练一线的网络安全从业者,无论是红队攻击人员、蓝队防御人员还是红蓝对抗中的协调统筹者,都能从中获取贴合实战需求的技术指引与策略参考。

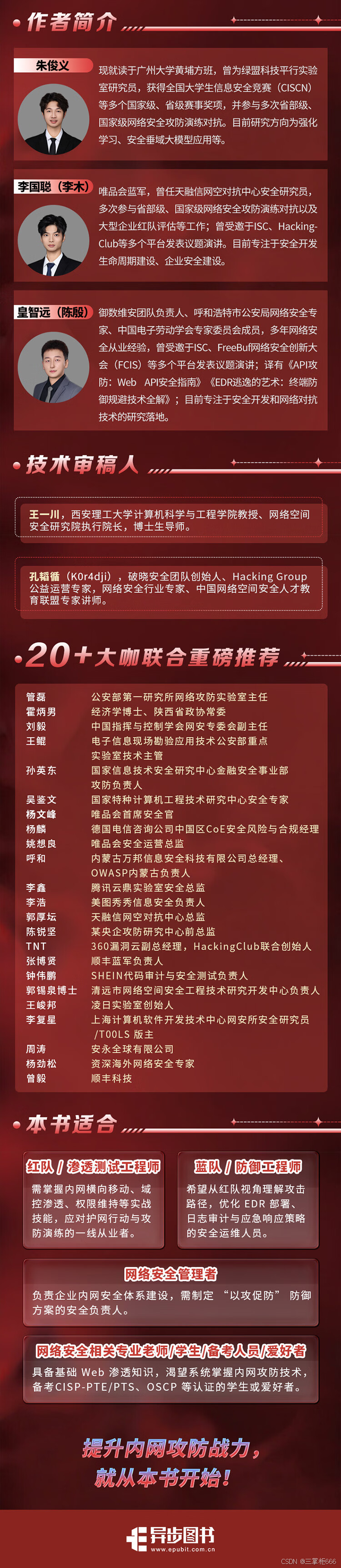

作者简介

朱俊义:现就读于广州大学黄埔方班,曾任职绿盟科技平行实验室研究员,获得全国大学生信息安全竞赛(CISCN)等多个国家级、省级赛事奖项,并参与多次省部级、国家级网络安全攻防演练对抗。目前研究方向为强化学习、安全垂域大模型应用等。

李国聪(李木):唯品会蓝军,曾任天融信网空对抗中心安全研究员,多次参与省部级、国家级网络安全攻防演练对抗以及大型企业红队评估等工作;曾受邀于互联网安全大会(ISC)、HackingClub等多个平台发表议题演讲。目前专注于安全开发生命周期建设、企业安全建设。

皇智远(陈殷):御数维安团队负责人,呼和浩特市公安局网络安全专家,中国电子劳动学会专家委员会成员,多年网络安全从业经验,曾受邀于ISC、FreeBuf网络安全创新大会(FCIS)等多个平台发表议题演讲;译有《API攻防:Web API安全指南》《EDR逃逸的艺术:终端防御规避技术全解》;目前专注于安全开发和网络对抗技术的研究落地。

图书目录

第 1章 红队初探 1

11 攻防演习概述 1

12渗透测试和红队评估 4

121渗透测试 4

122红队评估 4

123 渗透测试和红队评估的区别与联系 5

13常见的攻击模型 6

131 PTES模型 6

132 MITRE ATT&CK模型 6

133 网络杀伤链 7

14 安全风险参考列表 8

141 OWASP TOP 10 8

142 CWE SANS TOP 25 9

15 APT 11

16 总结 13

第 2 章 基础设施建设 14

21 C2基本概念 14

211 常见的C2架构 15

212 C2的通信方式 18

22 部署Cobalt Strike 18

221 Cobalt Strike架构 19

222 Cobalt Strike部署步骤 19

223 Cobalt Strike客户端功能 21

23 部署内网实验环境 27

231 安装 VMware Workstation 27

232 安装 Kali Linux操作系统 28

233部署实验AD域环境 29

234配置 DMZ 区边界服务器 35

24 总结 36

第 3 章 信息收集 37

31 收集主机信息 37

311 基于 Linux 的主机信息收集 38

312 基于 Windows 的主机信息收集 43

32 收集网络信息 57

321 工作组信息收集 57

322 Windows 域信息收集 58

33 总结 69

第 4 章 终端安全对抗 70

41 常见的终端安全软件类型 70

411 反病毒引擎 70

412 EDR 72

413 XDR 74

42 AMSI 对抗 75

421 AMSI 的工作原理 75

422 AMSI 绕过技术 762 目 录

43 受保护进程对抗 80

431 PPL 的核心保护机制 81

432 攻击受PPL保护的lsassexe 进程 82

433 攻击受PPL保护的反恶意软件进程 84

434 通过 DLL 劫持在PPL进程中执行代码 88

44 通过系统调用执行攻击载荷绕过终端安全 90

441 系统调用绕过EDR的原理 90

442 实战案例:通过系统调用实现Process Hollowing 91

45 通过APC注入绕过终端安全实例 96

451APC注入的流程 96

452 APC队列与线程状态的关联 96

453与APC相关的系统函数 97

454 APC注入的实战步骤 98

46 总结 100

第 5 章 隔离穿透 101

51 背景 101

52 防火墙配置 102

521 个人防火墙配置 102

522 域防火墙配置 104

523 利用命令行配置个人防火墙 107

53 判断网络连通性 110

531 TCP 110

532 HTTP 110

533 ICMP 111

534 DNS 111

54 SOCKS代理技术 112

541 SOCKS基础 112

542 在Metasploit上搭建SOCKS代理 113

543 在CobaltStrike上搭建SOCKS代理 116

55 常用的隧道技术 118

551 网络层隧道技术 118

552 传输层隧道技术 122

553 应用层隧道技术 127

56 常用内网穿透技术 134

561 基于NPS的内网穿透 135

562 基于SPP的内网穿透 137

563 基于FRP的内网穿透 138

57 总结 140

第 6 章 数据传输技术 141

61关键文件收集技术 141

611 敏感文件的特征与定位 142

612 重点路径与自动化收集 142

62 文件压缩打包技术 143

621 7-Zip压缩工具的实战应用 143

622 压缩后的验证与处理 144

63 数据传输途径 145

631 通过C2框架传输数据 145

632 利用Nishang框架传输数据 146

633 利用certutil传输数据 147

634 利用BITSAdmin传输数据 148

635 利用PowerShell传输数据 148

636 利用云OSS技术进行传输 151

637 限制数据传输大小 154

638 利用FTP传输数据 156

64 总结 158目 录 3

第 7 章 权限提升 160

71 Windows权限提升基础 160

711 Windows用户和组 160

712安全标识符 161

713 访问令牌 162

714 访问控制列表 162

72 Windows用户账户控制 163

721 使用Windows事件查看器绕过 UAC 163

722 使用Windows 10按需功能助手绕过 UAC 165

723 使用ComputerDefaults绕过UAC 166

73 使用Windows内核溢出漏洞提权 167

731 查找相关补丁 167

732 使用CVE-2021-1732提权示例 168

74 使用Windows错误配置提权 169

741 不安全的服务权限 170

742 可控的服务路径 170

743 不安全的注册表 170

744 Windows路径解析漏洞 171

75 Linux权限提升 172

751 使用内核漏洞提权 172

752 利用以root权限运行的服务漏洞 173

76 总结 175

第 8 章 横向移动 176

81 通过IPC横向移动 176

82 通过COM对象横向移动 178

83 通过WinRM横向移动 180

831 WinRM的通信过程 180

832 横向移动方法 180

84 通过WMI横向移动 182

85 使用Mimikatz的AD域横向移动 183

851DCSync攻击 183

852 Pass-The-Hash和Pass-The-Ticket 184

853 OverPass-The-Hash 185

854 黄金票据攻击 186

855 白银票据攻击 187

86 总结 188

第 9 章 权限维持 189

91 Windows权限维持 189

911 加入startup文件夹 190

912 服务加载 190

913 系统计划任务 193

914 注册表加载 194

915 映像劫持 196

916 屏保劫持 198

917 影子账户 199

92 Linux权限维持 203

921 使用sudoers维持权限 203

922 使用SSH软连接维持权限 204

923 创建SSH公私钥维持权限 205

924 使用系统后门管理员维持权限 207

925 使用Alias维持权限 208

926 使用crontab维持权限 210

927 修改bashrc文件维持权限211

93 总结 213

第 10 章 域安全 214

101 域用户和域组 214

1011 域用户 214

1012 域组 217

102 域环境下的身份认证 219

1021 NTLM域环境下的认证 220

1022 Kerberos认证的三个阶段 220

103 域环境中的常见漏洞 223

1031 Zerologon 漏洞(CVE-2020-1472) 223

1032 PrintNightmare(CVE-2021-34527) 228

1033 SAM 名称伪造(CVE-2021-42278) 231

1034 Active Directory 证书服务(AD CS)漏洞 234

104 总结 243

第 11 章 Exchange安全 244

111 Exchange体系结构 244

1111 客户端访问服务器 246

1112 客户端 远程访问接口和协议 249

112 Exchange漏洞分析 251

1121 CVE-2020-0688 251

1122 ProxyLogon 256

1123 ProxyShell 262

113 总结 267

第 12 章 钓鱼投递技术 268

121 网站钓鱼 268

1211使用 Cobalt Strike克隆网站 269

1212使用mip22克隆站点 270

122 邮件钓鱼 271

1221 SPF 272

1222 使用Swaks进行邮件钓鱼 273

1223 使用Gophish进行邮件钓鱼 276

123 文件钓鱼 280

1231 使用Lnk快捷方式进行攻击 280

1232 制作压缩包自释放文件发起攻击 283

1233 使用Microsoft Word宏文档发起攻击 285

124 标识隐藏技巧 287

1241 使用默认隐藏的后缀名 288

1242 使用scr扩展名 288

1243 使用Unicode控制字符反转拓展名 289

1244 更改文件图标 290

125 总结 291

第 13 章 痕迹清理 292

131 清理Windows痕迹 292

1311 Windows日志概述 292

1312 清理Windows日志 294

1313 清理网站日志 296

1314 清理远程桌面连接记录 298

132 清理Linux痕迹 300

1321 Linux中常见的日志文件 300

1322无痕执行命令 301

1323清理历史命令记录 303

1324在Linux中擦除文件 304

1325 隐藏远程SSH登录 306

1326 更改日志记录位置 307

133 总结 308

媒体评价

随着网络安全威胁的持续升级,国家对信息安全的重视程度日益提升,保护国家与企业信息安全已成为国家战略的重要组成部分。内网安全作为信息安全的核心领域,是攻防对抗中最复杂、最具挑战性的环节之一。本书聚焦内网安全领域,通过系统梳理前沿技术与实战经验,助力从业人员提升内网安全防护与反制能力,为落实国家信息安全战略、守护国家和企业信息安全提供有力支撑。

——公安部第一研究所网络攻防实验室主任 管磊

《内网攻防实战图谱:从红队视角构建安全对抗体系》全书速览

结束语

新兴技术的广泛应用使得企业的内网架构和业务模式发生了深刻变化,同时也带来了新的安全漏洞。物联设备的广泛应用也使得企业的网络连接更加复杂,设备可能存在安全漏洞,容易被黑客利用,从而威胁到整个内网。所以,内网安全将会越来越重要,通过对本文及本书的学习,你可以系统地掌握内网攻防的全貌,提升实战技能,为企业的内网安全防护贡献力量。

更多推荐

已为社区贡献27条内容

已为社区贡献27条内容

所有评论(0)