kubernetes Adminssion Webhook 准入控制器 (ImagePolicyWebhook)_ admissionconfiguration(1)

Admission Webhook 准入控制器Vebhook是准入控制插件的一种,用于拦截所有向APISERVER发送的 请求,并且可以修改请求或拒绝请求。即拦截进出的流量,对k8s来说即为apiserver的请求Admission webhook 为开发者提供了非常灵活的插件模式,在kubernetes资源持久化,之前,管理员通过程序 可以对指定资源做校验、修改等操作。例如为资源自动打标签、po

开头语

写在前面:如有问题,以你为准,

目前24年应届生,各位大佬轻喷,部分资料与图片来自网络

介绍 原理 流程

Admission Webhook 准入控制器Vebhook是准入控制插件的一种,用于拦截所有向APISERVER发送的 请求,并且可以修改请求或拒绝请求。

即拦截进出的流量,对k8s来说即为apiserver的请求

Admission webhook 为开发者提供了非常灵活的插件模式,在kubernetes资源持久化,之前,管理员通过程序 可以对指定资源做校验、修改等操作。例如为资源自动打标签、pod设置默认SA,自动注入sidecar容器等。

https://kubernetes.io/zh-cn/docs/reference/access-authn-authz/admission-controllers/

相关Vebhook.准入控制器:

webhook 是一个api,用于处理一个轻量级的事件

- MutatingAdmissionWebhook 修改资源,理论上可以监听并修改任何经过ApiServer处理的请求

- ValidatingAdmissionWebhook 验证资源

- ImagePolicyWebhook 镜像策略,主要验证镜像字段是否满足条件 (仓库,tag)

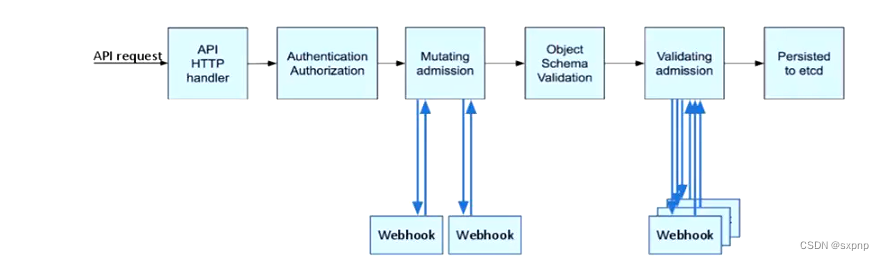

流程:当 api 接收到这个请求后,并进行身份验证授权(Authentication),通过调用准入控制的接口来处理传入过来的资源,资源会传入到Webhook(Mutating),进行对象架构验证(object),再进行资源验证,查看字段是否符合要求(Validating),最后传入etcd中(Persisted to etcd)

ImagePolicyWebhook

架构

本次示例使用的方法是

通过docker 跑一个能进行api检测的python程序

通过将传给apiserver创建pod api 传到python docker 上进行检测镜像版本标签

如果不带标签则返回给apiserver拒绝语句,如果带标签则返回接收语句

启用

mkdir /etc/kubernetes/image-policy/

vim admission_configuration.yaml

apiVersion: apiserver.config.k8s.io/v1

kind: AdmissionConfiguration

plugins:

- name: ImagePolicyWebhook

configuration:

imagePolicy:

kubeConfigFile: /etc/kubernetes/image-policy/connect_webhook.yaml

链接镜像策略服务器配置文件

以秒计的时长,控制批准请求的缓存时间

allowTTL: 50

以秒计的时长,控制拒绝请求的缓存时间

denyTTL: 50

以毫秒计的时长,控制重试间隔

retryBackoff: 500

确定 Webhook 后端失效时的行为

defaultAllow: true

[root@master opa]# cp /root/.kube/config /etc/kubernetes/image-policy/connect_webhook.yaml

[root@master opa]# vim /etc/kubernetes/image-policy/connect_webhook.yaml

zip文件在最顶部

[root@master webhook]# unzip image-policy-webhook.zip

Archive: image-policy-webhook.zip

creating: image-policy-webhook/

inflating: image-policy-webhook/Dockerfile

inflating: image-policy-webhook/main.py

inflating: admission_configuration.yaml

inflating: connect_webhook.yaml

inflating: image-policy-certs.sh

[root@master image-policy-webhook]# docker pull library/python

Using default tag: latest

latest: Pulling from library/python

8457fd5474e7: Pull complete

13baa2029dde: Pull complete

[root@master image-policy-webhook]# docker build -t webhook-python .

Sending build context to Docker daemon 3.584kB

Step 1/9 : FROM python

—> a5d7930b60cc

Step 2/9 : RUN useradd python

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

写在最后

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。

需要完整版PDF学习资源私我

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

己,与时代共同进步,书写属于我们的辉煌篇章。**

需要完整版PDF学习资源私我

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-aknIuyCq-1712503715391)]

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)